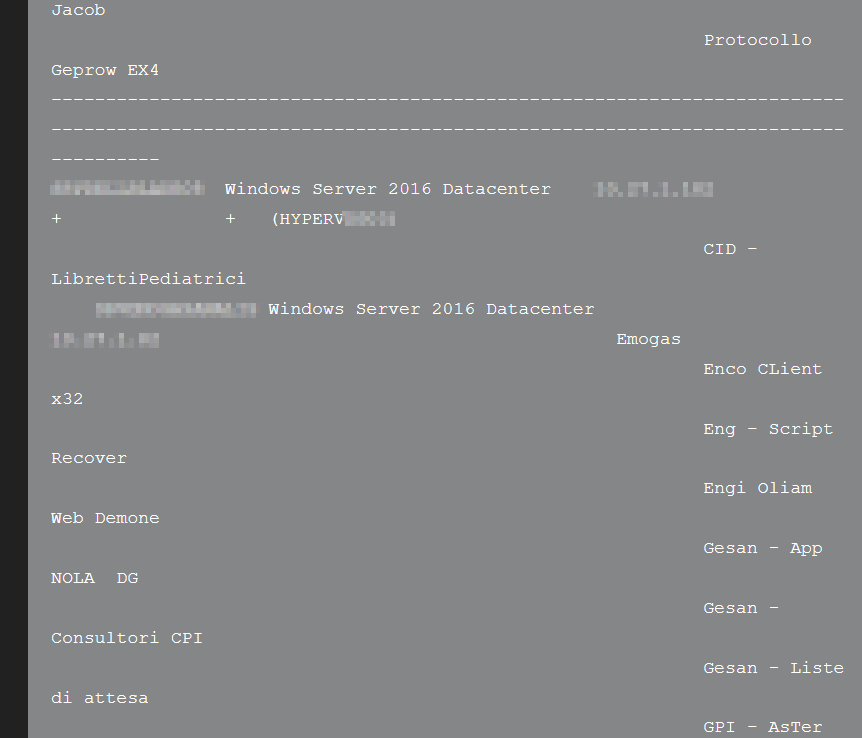

Dettagli tecnici dell’infrastruttura violata

Dettagli tecnici dell’infrastruttura violata

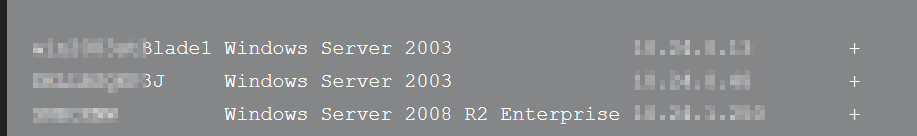

Ed inoltre sono presenti diversi server tra quelli violati che risultano in obsolescenza tecnologica (EoL), come nel caso di WIndows 2003 server e Windows 2008 server.

Il samples rilasciato da 54BB47h (Sabbath) ransomware

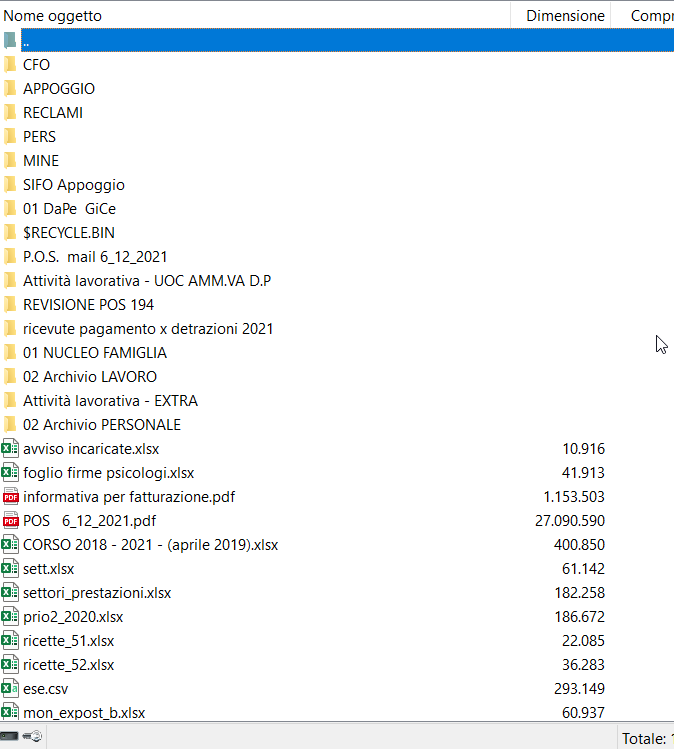

Finalmente siamo riusciti a scaricare il samples dei dati messi a disposizione da (Sabbath) ransomware, ovvero circa 1,5GB di dati provenienti dai server della ASL Napoli 3 sud.

Andando ad aprire il file, si vedono subito una serie di directory con nomi come “ricevute pagamento per detrazioni”; “attività lavorativa”, “Nucleo Famiglia”, “Reclami”, e molto altro ancora.

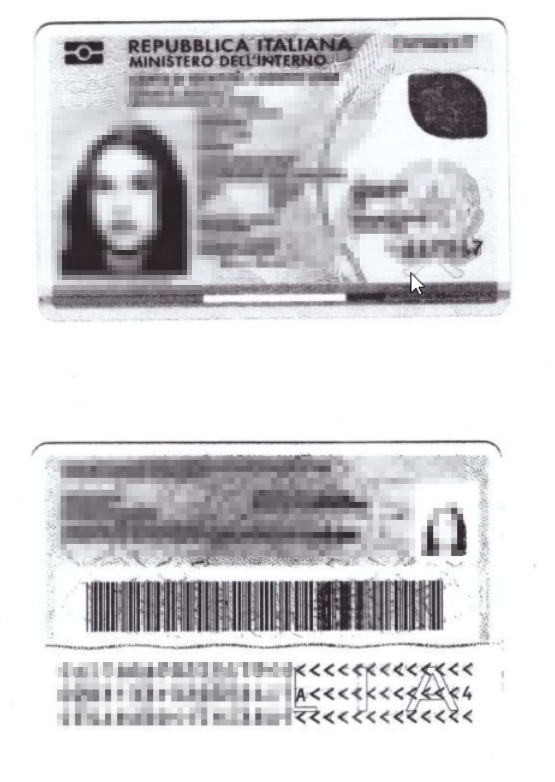

Andando a guardare le directory abbiamo una serie di carte di identità

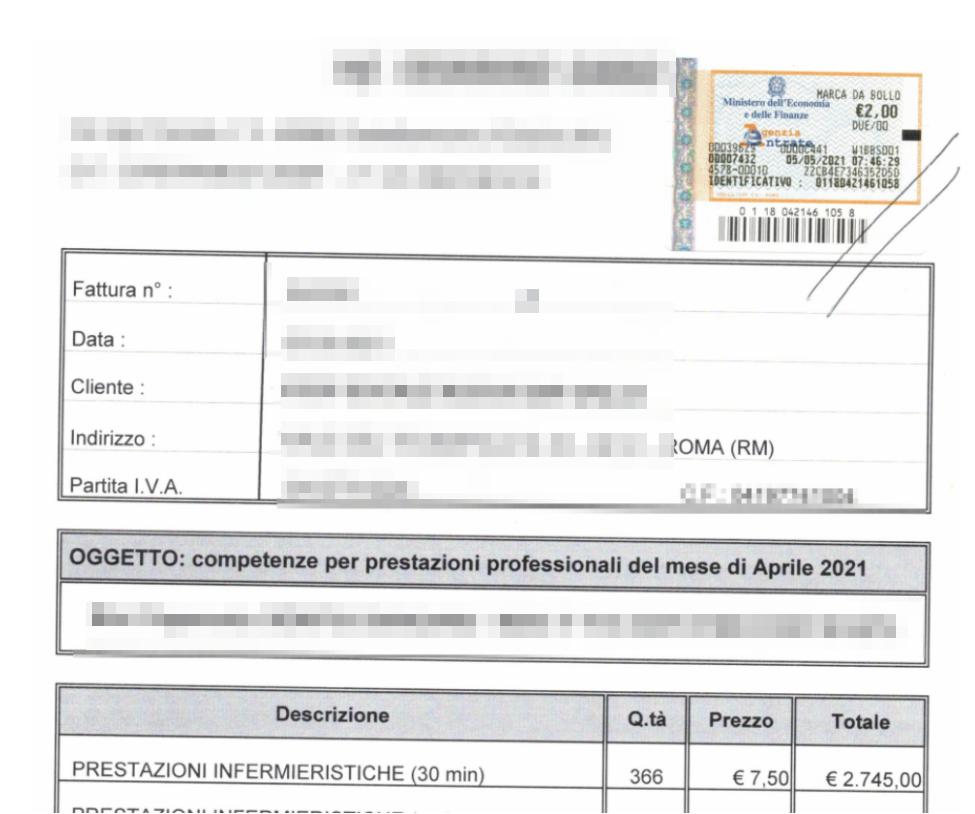

Delle fatture

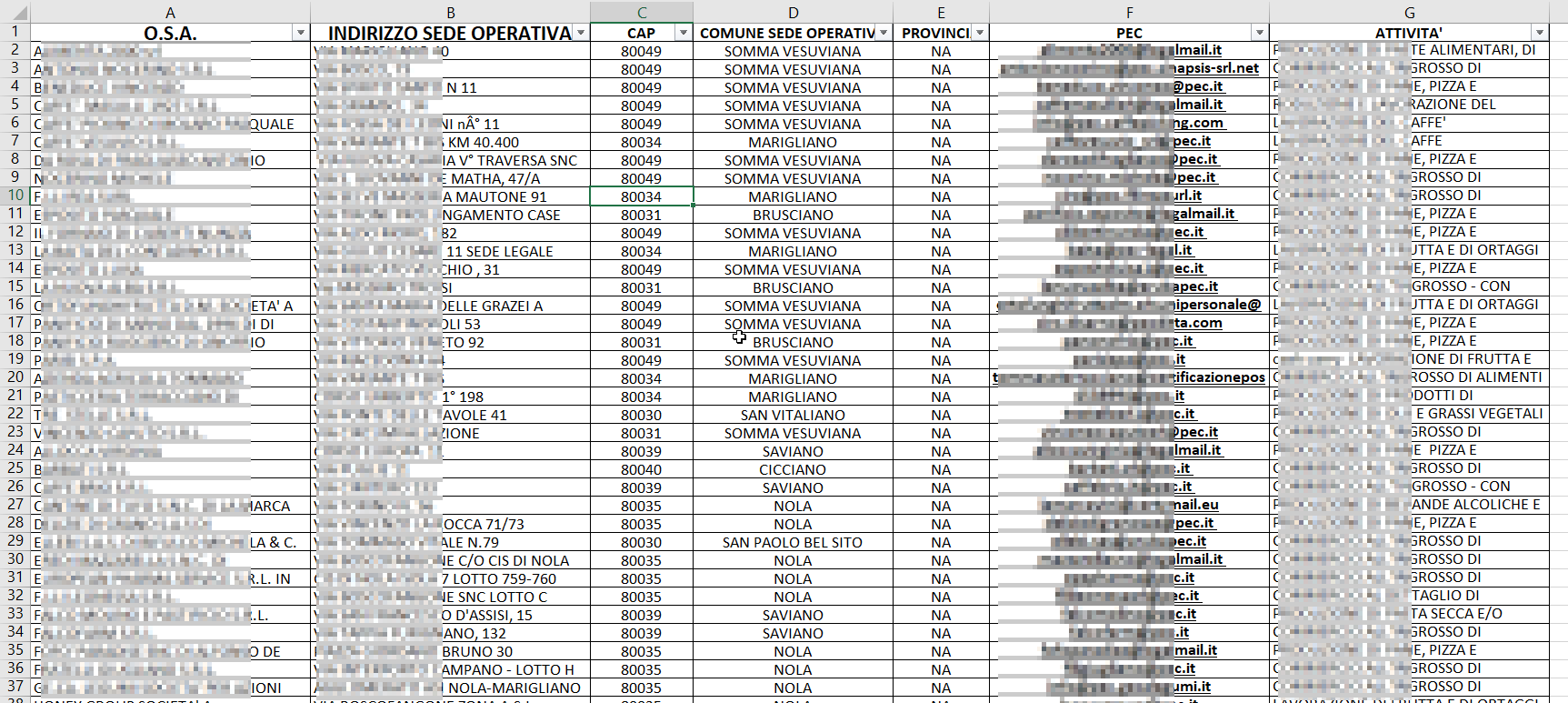

Una serie di informazioni relativi ad aziende

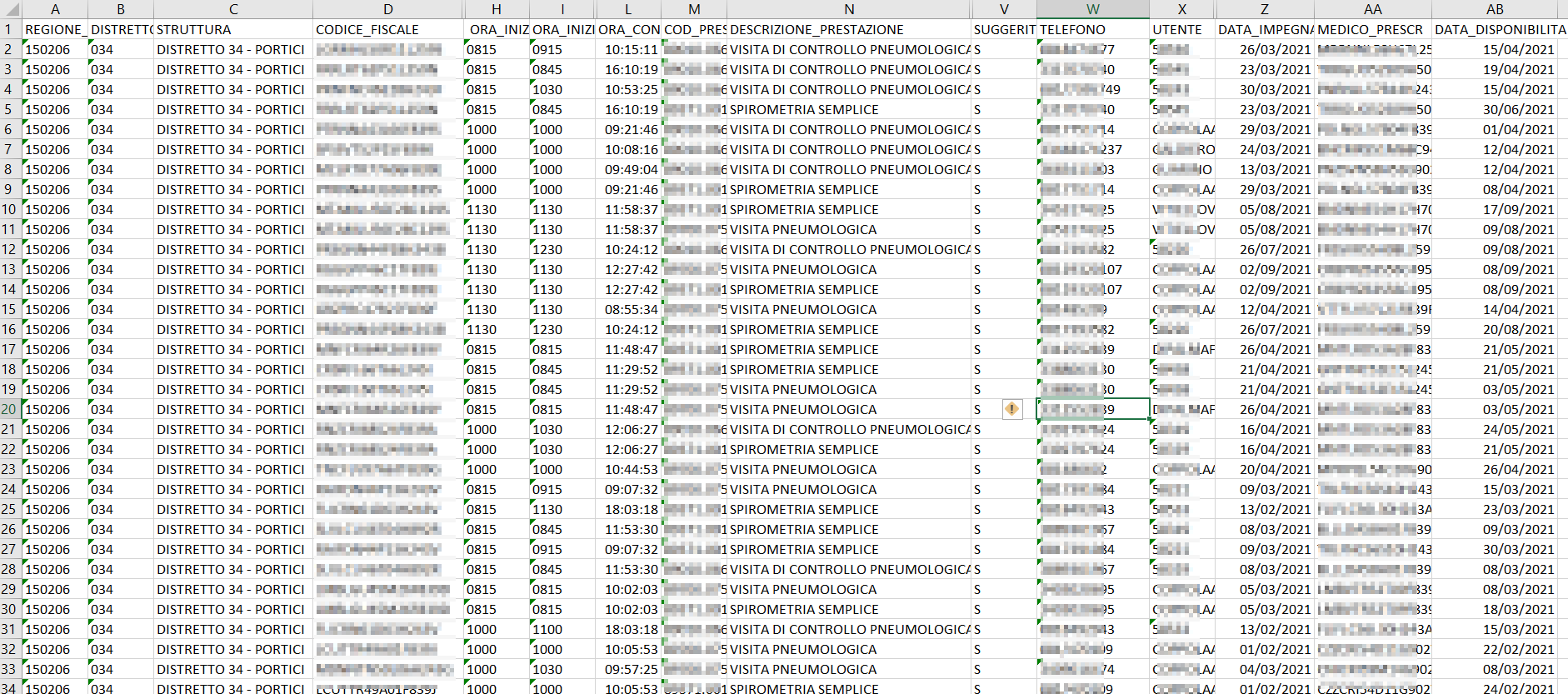

Un file di 111k occorrenze con le visite mediche fatte dai pazienti dell’ospedale, comprensive di codice fiscale e numero di telefono e prestazione medica:

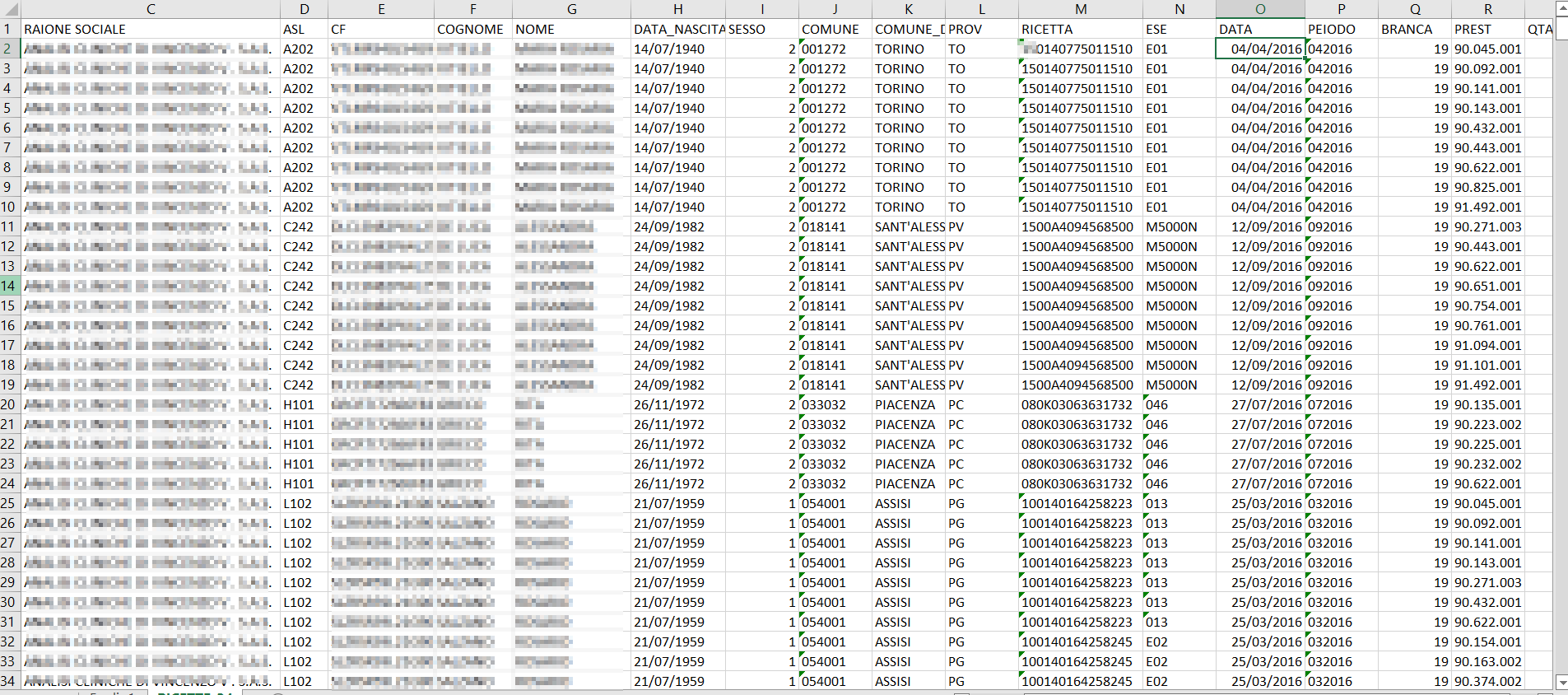

Prescrizione di ricette con codice fiscale e nome e cognome del paziente dell’ospedale

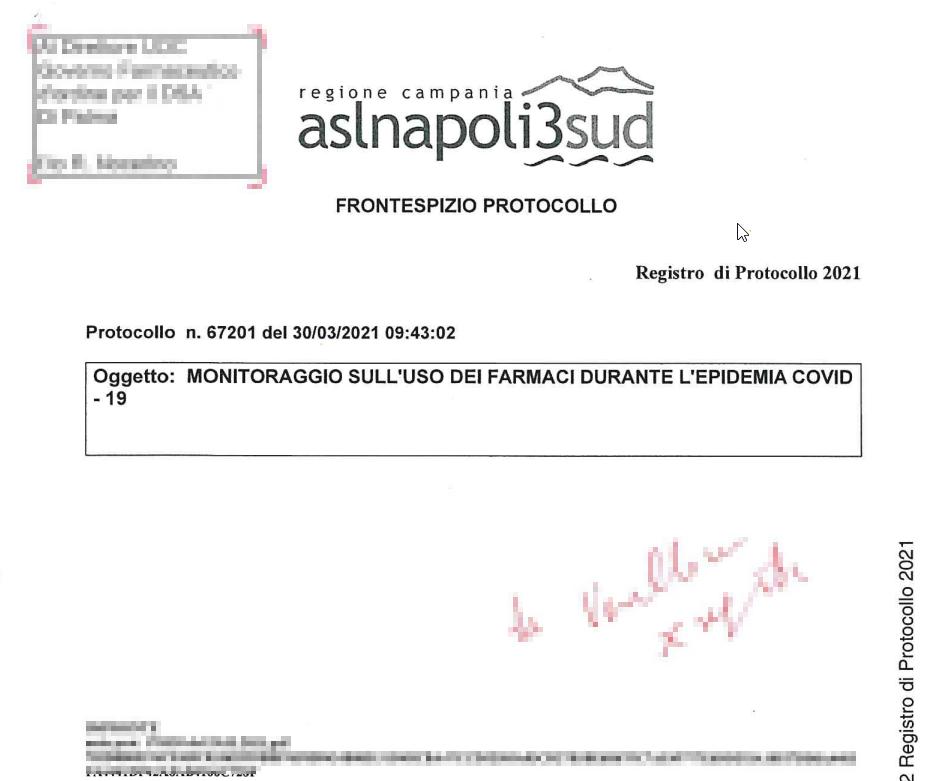

E anche informazioni sull’uso dei farmaci durante l’epidemia da covid.

Sono molti i dati da analizzare e si tratta di solo una parte relativa ai dati esfiltrati, pertanto risulta difficile in breve tempo svolgere una chiara analisi dei dati trapelati online. E’ certo che si tratta di informazioni sensibili e sanitarie.

Chi è 54BB47h (Sabbath) ransomware

La gang è stata avviata intorno a luglio 2020 usando il nome Eruption. Nel giugno del 2021 il nome si è tramutato in Arcane utilizzando un nuovo portale data leak site (DLS).

Il nome Sabbath è emerso a settembre del 2021 quando Mandiant ha trovato un post su un sito Web underground dove la gang cercava partner per un nuovo programma di affiliazione ransomware in logica RaaS. Mandiant dice che le somiglianze nelle tecniche portano a concludere che tutte e tre le organizzazioni criminali, sono gestite dalla stessa cyber gang.

Gli attori delle minacce prendono di mira l’infrastruttura utilizzando i vettori di attacco disponibili, interrompendo le infrastrutture e causando danni fisici significativi.

I ricercatori hanno scoperto che il ransomware 54BB47h (Sabbath) ha preso di mira infrastrutture critiche statunitensi e canadesi (oggi anche italiane), comprese le risorse naturali, l’assistenza sanitaria e l’istruzione.

Sabbath si basa su payload backdoor di Cobalt Strike preconfigurati, che includono il payload del malware e i beacon del malware per inocularlo. Sebbene gli operatori di ransomware Sabbath abbiano cercato di rimanere sotto il radar del pubblico con ripetuti sforzi di rebranding, hanno anche estorto denaro da un distretto scolastico statunitense nell’ottobre 2021 utilizzando una piattaforma di social media per presentare la richiesta di riscatto multimilionaria.

Si raccomandano le organizzazioni di implementare una strategia di sicurezza informatica, segmentare le reti, applicare il principio del privilegio minimo, abilitare l’autenticazione a più fattori(MFA) ove possibile e stabilire un piano completo di backup dei dati oltre che ad un ottimo programma cyber per essere resilienti a questo genere di rischi.