La banda criminale di Medusa ransomware, nella giornata di oggi, rivendica un attacco ransomware alle infrastrutture IT dell’azienda italiana Acustic Centerl sul suo Data Leak Site (DLS).

Ancora non sappiamo con precisione se tale rivendicazione sia confermata dall’azienda, in quanto al momento non è presente alcun comunicato stampa sul sito internet dell’azienda.

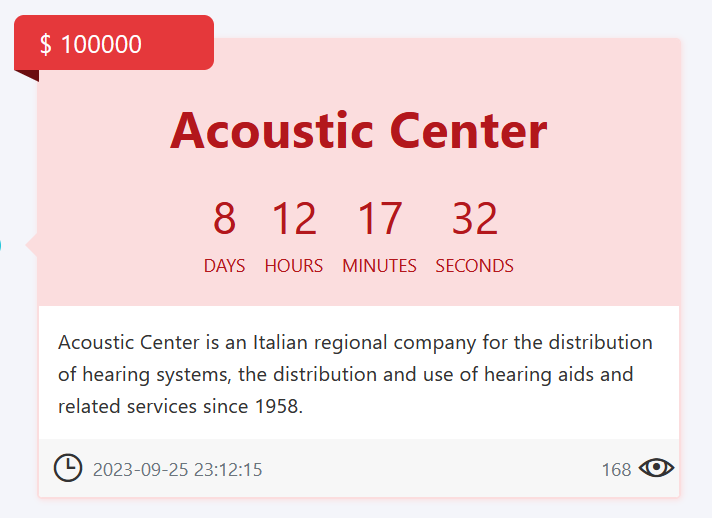

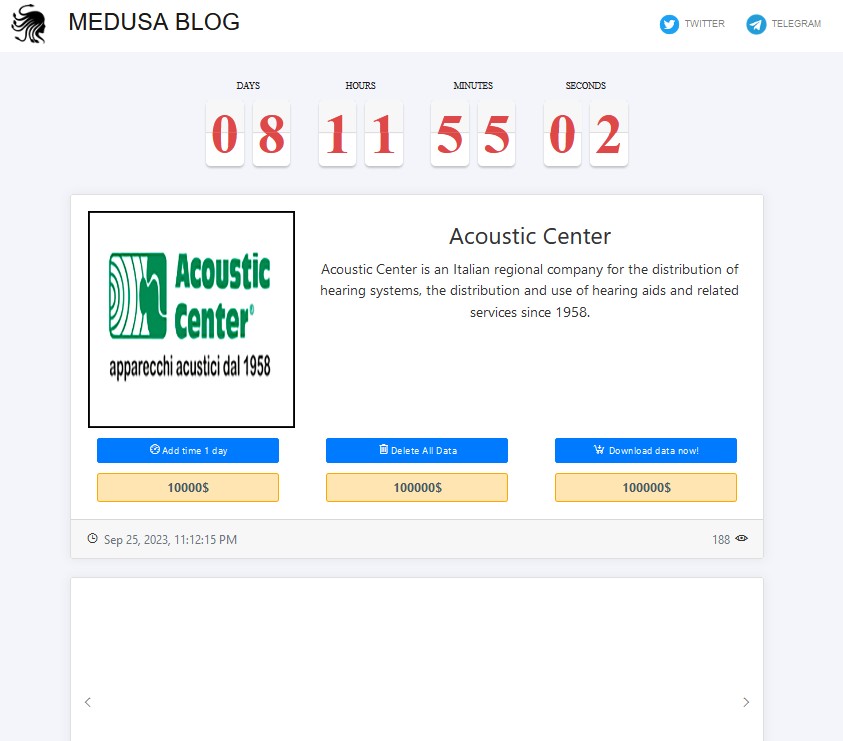

Nel post pubblicato viene riportato un countdown ad 8 giorni e 12 ore, data di quando la cybergang inizierà a pubblicare i dati sul suo sito underground, qualora il riscatto non venga pagato dall’azienda. All’interno del post viene pubblicato che il costo del riscatto è fissato a 100.000 dollari.

Come sanno i nostri lettori, la pubblicazione del countdown avviene per generare pressione nei confronti dell’azienda violata e indurla ad effettuare il pagamento del riscatto, pena la pubblicazione dei dati all’interno delle underground (seconda estorsione).

Inoltre, le richieste di riscatto vengono definite da parte della gang criminale, in linea al fatturato dell’azienda violata, in modo che questa possa avere la giusta disponibilità economica per pagare il riscatto. In alcuni casi è stato rilevato che le cyber gang cercano all’interno dei dati violati le polizze cyber stipulate dalle aziende e quindi emettere una richiesta di riscatto che sia totalmente coperta dall’assicurazione.

Medusa scrive nel suo blog quanto segue ma al momento non pubblica samples:

Acoustic Center is an Italian regional company for the distribution of hearing systems, the distribution and use of hearing aids and related services since 1958.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda che saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Gli attori del ransomware MedusaLocker molto spesso ottengono l’accesso ai dispositivi delle vittime attraverso configurazioni RDP (Remote Desktop Protocol) vulnerabili. Gli attori utilizzano spesso anche campagne e-mail di phishing e spam, allegando direttamente il ransomware all’e-mail, come vettori iniziali di intrusione.

MedusaLocker ransomware utilizza un file batch per eseguire lo script PowerShell invoke-ReflectivePEInjection. Questo script propaga MedusaLocker in tutta la rete modificando il valore EnableLinkedConnections all’interno del registro della macchina infetta, che quindi consente alla macchina di rilevare host e reti collegati tramite ICMP (Internet Control Message Protocol) e di rilevare l’archiviazione condivisa tramite il protocollo Server Message Block (SMB) .

MedusaLocker quindi:

Gli attori di MedusaLocker inseriscono una richiesta di riscatto in ogni cartella contenente un file con i dati crittografati della vittima.

La nota delinea come comunicare con gli attori di MedusaLocker, in genere fornendo alle vittime uno o più indirizzi e-mail a cui gli attori possono essere raggiunti. La dimensione delle richieste di riscatto di MedusaLocker sembra variare a seconda della situazione finanziaria della vittima percepita dagli attori.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…