Un nuovo report pubblicato dall’Huntress Tactical Response Team documenta un’intrusione estremamente sofisticata individuata nel dicembre 2025, nella quale un attore avanzato è riuscito a compromettere un’infrastruttura VMware ESXi sfruttando una VM escape, ovvero l’evasione da una macchina virtuale guest verso l’hypervisor sottostante.

Secondo gli analisti, l’attacco si basa su un toolkit sviluppato e operativo molto prima della divulgazione pubblica delle vulnerabilità sfruttate, evidenziando come alcune falle critiche dell’ecosistema di virtualizzazione siano state probabilmente utilizzate come zero-day per oltre un anno.

Contrariamente a quanto ci si potrebbe aspettare da un’operazione di questo livello, l’accesso iniziale non è avvenuto tramite una vulnerabilità dell’hypervisor, ma attraverso la compromissione di un account VPN SonicWall.

Da qui, gli aggressori hanno ottenuto accesso a un ambiente Windows interno e hanno iniziato una fase di movimento laterale che li ha portati da un Domain Controller di backup al Domain Controller primario.

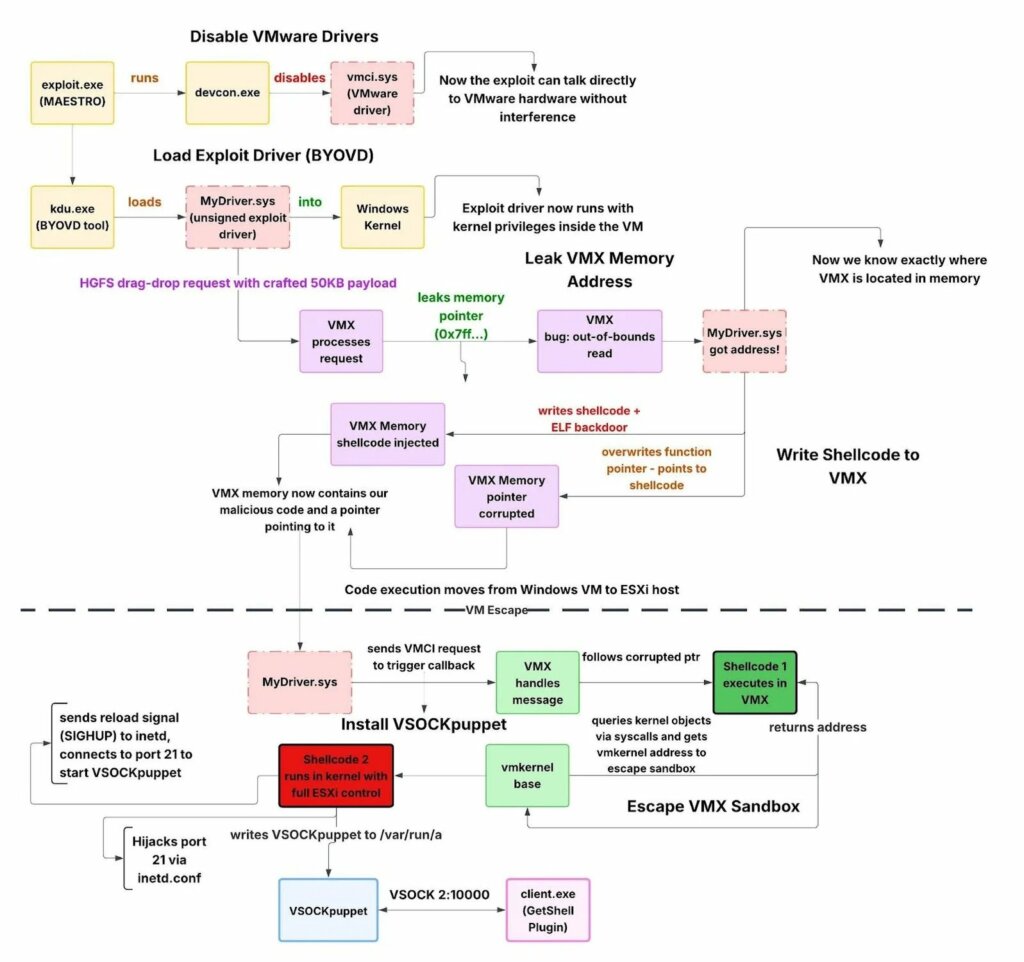

Solo dopo aver consolidato il controllo sull’infrastruttura Windows, gli attaccanti hanno distribuito un toolkit avanzato orchestrato da un binario denominato “MAESTRO” (exploit.exe), utilizzato come componente di coordinamento dell’intera catena di attacco.

All’interno dei sistemi Windows compromessi, riportano i ricercatori di Huntress, il toolkit ha sfruttato la tecnica Bring Your Own Vulnerable Driver (BYOVD) per ottenere privilegi a livello kernel. In questa fase viene caricato un driver malevolo non firmato, MyDriver.sys, il cui scopo non è colpire l’hypervisor ESXi, bensì:

È importante sottolineare che ESXi non esegue codice Windows e che il BYOVD rappresenta esclusivamente una fase di escalation e consolidamento all’interno dell’infrastruttura Microsoft, fungendo da trampolino di lancio verso l’ambiente di virtualizzazione.

La fase più critica dell’operazione è rappresentata dalla VM escape, ottenuta sfruttando una o più vulnerabilità nell’interfaccia tra guest e hypervisor. Questo tipo di attacco non “disabilita i driver VMware dall’interno della VM”, ma colpisce bug nell’emulazione hardware o nei meccanismi di comunicazione guest-host, come i processi vmx e i device virtuali.

Il report collega l’attacco allo sfruttamento delle vulnerabilità successivamente identificate come:

Al momento dell’intrusione, tali vulnerabilità non erano ancora di dominio pubblico, suggerendo un utilizzo attivo come zero-day prima della disclosure ufficiale da parte di VMware.

Come sottolinea Huntress: “L’isolamento delle macchine virtuali non è assoluto. Vulnerabilità dell’hypervisor possono consentire agli attaccanti di evadere dalla VM guest e compromettere tutti i workload presenti sull’host.”

Una volta ottenuto l’accesso all’host ESXi, gli aggressori hanno evitato deliberatamente l’uso delle tradizionali comunicazioni di rete, che sarebbero state intercettabili da firewall, IDS o sistemi NDR. Al loro posto, hanno implementato una backdoor denominata VSOCKpuppet.

Questo malware sfrutta VSOCK (Virtual Sockets), un canale di comunicazione ad alta velocità progettato per il traffico host-guest all’interno degli ambienti VMware. L’abuso di VSOCK consente agli attaccanti di:

L’attività rimane visibile a livello di host ESXi, ma risulta opaca ai controlli di sicurezza di tipo network-centric.

Durante l’analisi forense, i ricercatori hanno individuato stringhe in cinese semplificato all’interno dei percorsi di sviluppo, inclusa una directory denominata “全版本逃逸-交付”, traducibile come “Escape di tutte le versioni – consegna”.

I timestamp e i riferimenti presenti nei file PDB indicano che il toolkit era già pronto e operativo nel febbraio 2024, più di un anno prima della divulgazione pubblica delle CVE sfruttate.

Secondo Huntress: “La cronologia di sviluppo suggerisce che questo exploit sia esistito come zero-day per un periodo prolungato, evidenziando il rischio rappresentato da attori ben finanziati con accesso continuativo a vulnerabilità non corrette.”

Il toolkit risulta progettato come una vera e propria chiave universale, con supporto dichiarato per 155 build di VMware ESXi, dalla versione 5.1 fino alla 8.0, includendo numerose release end-of-life ancora ampiamente diffuse in ambienti enterprise.

Huntress invita le organizzazioni a rivedere l’assunto secondo cui la virtualizzazione rappresenti una barriera di sicurezza intrinseca. Le raccomandazioni includono:

Il messaggio finale è chiaro: affidarsi esclusivamente all’isolamento delle VM e alle difese di rete non è più sufficiente.