Papa Leone XIV contro l’IA senza regole: l’enciclica che scuote la Silicon Valley

La prima enciclica di Papa Leone XIV, intitolata Magnifica Humanitas,è divenuta oggetto di commenti anche da chi si occupa di tecnolgie in quanto focalizzata sull’incidenza dell’intelligenza artificia...

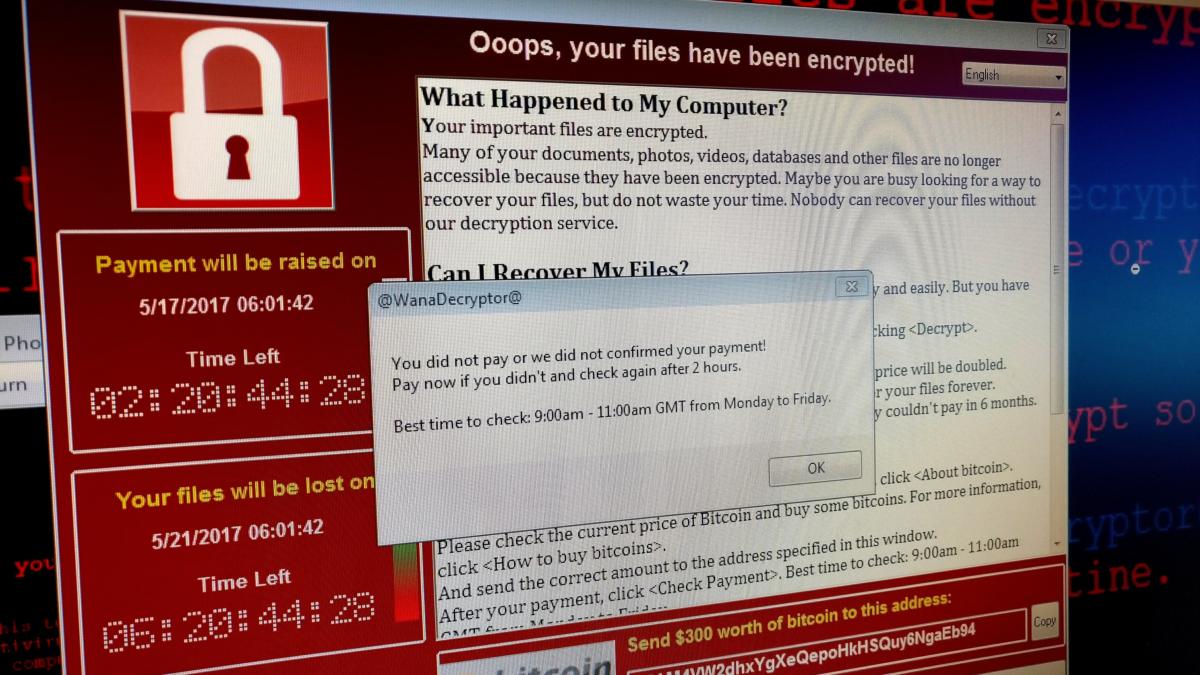

Il Worm che Non Muore Mai: Shai-Hulud Torna Più Forte e Infetta l’Ecosistema npm

La sicurezza dell’ecosistema npm ha raggiunto un punto di svolta critico con l’emergere del worm Shai-Hulud, riportano i ricercatori di Palo Alto. Si tratta di un malware autoreplicante che compromett...

Anthropic chiede una Pausa di Sviluppo sull’IA: verso l’auto-miglioramento ricorsivo

Anthropic ha proposto la creazione di un modo che possa a livello internazionale di rallentare o fermare temporaneamente lo sviluppo dei più potenti sistemi di intelligenza artificiale. L’azienda non ...

La Cina interrompe l’uso di software di sicurezza occidentali per motivi di sicurezza nazionale

Con una mossa drastica che acuisce il divario tecnologico tra Oriente e Occidente, la Cina ordina alle aziende locali di interrompere immediatamente l’utilizzo di software di sicurezza informatica pro...

L’Italia salta i Mondiali, i cybercriminali no! Qualificati di diritto anche nel 2026

Purtroppo la nostra bella Italia non ci sarà ai mondiali di calcio del 2026, ma come sempre questo grande circo, cattura l’attenzione di milioni di tifosi in tutto il mondo, e potrebbe trasformarsi in...

OpenAI prepara la rivoluzione di ChatGPT: addio chatbot, arriva la super app dell’IA

La società OpenAI, alla vigilia della sua IPO, la cui tempistica non è stata ancora specificata, prevede di realizzare il più grande aggiornamento del chatbot AI ChatGPT dal suo lancio. L’obiettivo è ...

I tuoi pacchetti Laravel sono già stati compromessi senza che tu lo sappia?

Ricercatori di StepSecurity , Aikido Security e Socket hanno segnalato un insolito attacco alla catena di fornitura che ha colpito i popolari pacchetti di localizzazione Laravel Lang. Questa volta, gl...

TA4922: il gruppo cinese che ha deciso di fare sul serio in Europa – e l’Italia è nel mirino

Il Threat Actor TA4922 sta spostando le sue attività dal far east all’europa con specifica menzione dell’Italia come target delle loro campagne di spear phishing altamente personalizzato, localizzato ...

Il Pentagono accelera sulla cyber security. Gli USA preparano il campo di battaglia digitale

Il Pentagono ha definito la sicurezza informatica e le reti digitali gli elementi centrali della strategia bellica odierna. Il Pentagono ha dichiarato ai senatori che l’intero sistema digitale delle f...

Attacco zero-day a CISCO Catalyst SD-WAN Manager: come proteggersi ora

Cisco ha segnalato che una vulnerabilità di alta gravità nel Catalyst SD-WAN Manager, risulta attualmente sfruttata in attacchi attivi. La falla, nota come CVE-2026-20245, ha un punteggio CVSS pari a ...

Articoli più letti dei nostri esperti

Chi proteggerà le reti quando RSA smetterà di funzionare?

E se domani gli USA spegnessero il cloud? KDE riceve 1,3 milioni dalla Germania

Papa Leone XIV contro l’IA senza regole: l’enciclica che scuote la Silicon Valley

Paolo Galdieri - 9 Giugno 2026

Il Worm che Non Muore Mai: Shai-Hulud Torna Più Forte e Infetta l’Ecosistema npm

Luigi Zullo - 9 Giugno 2026

Come un semplice clic può compromettere i tuoi repository GitHub privati

Carolina Vivianti - 9 Giugno 2026

Anthropic chiede una Pausa di Sviluppo sull’IA: verso l’auto-miglioramento ricorsivo

Luigi Zullo - 8 Giugno 2026

La Cina interrompe l’uso di software di sicurezza occidentali per motivi di sicurezza nazionale

Carolina Vivianti - 8 Giugno 2026

BusinessLOG: il SIEM italiano che trasforma i log in sicurezza, controllo e conformità

Redazione RHC - 8 Giugno 2026

L’Italia salta i Mondiali, i cybercriminali no! Qualificati di diritto anche nel 2026

Carolina Vivianti - 8 Giugno 2026

OpenAI prepara la rivoluzione di ChatGPT: addio chatbot, arriva la super app dell’IA

Silvia Felici - 8 Giugno 2026

73 repository Microsoft contaminati da Miasma: lo spettro della supply chain colpisce gli hyperscaler

Carolina Vivianti - 8 Giugno 2026

I tuoi pacchetti Laravel sono già stati compromessi senza che tu lo sappia?

Luigi Zullo - 7 Giugno 2026

Ultime news

Papa Leone XIV contro l’IA senza regole: l’enciclica che scuote la Silicon Valley

Il Worm che Non Muore Mai: Shai-Hulud Torna Più Forte e Infetta l’Ecosistema npm

Come un semplice clic può compromettere i tuoi repository GitHub privati

Anthropic chiede una Pausa di Sviluppo sull’IA: verso l’auto-miglioramento ricorsivo

La Cina interrompe l’uso di software di sicurezza occidentali per motivi di sicurezza nazionale

BusinessLOG: il SIEM italiano che trasforma i log in sicurezza, controllo e conformità

L’Italia salta i Mondiali, i cybercriminali no! Qualificati di diritto anche nel 2026

OpenAI prepara la rivoluzione di ChatGPT: addio chatbot, arriva la super app dell’IA

73 repository Microsoft contaminati da Miasma: lo spettro della supply chain colpisce gli hyperscaler

I tuoi pacchetti Laravel sono già stati compromessi senza che tu lo sappia?

TA4922: il gruppo cinese che ha deciso di fare sul serio in Europa – e l’Italia è nel mirino

Scopri come un truffatore ha venduto dati di 7 milioni di anziani americani per anni

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE