6 mesi di carcere per colpa delle AI: la storia dell’Arresto shock causato da un algoritmo

Negli Stati Uniti si è verificato un altro caso di arresto errato che ha coinvolto la tecnologia di riconoscimento facciale. Una donna del Tennessee ha trascorso quasi sei mesi in carcere dopo che la ...

Attacco via Teams: fiducia sfruttata e accesso rubato. Ma ecco come fermarli

Due tentativi andati a vuoto e poi il terzo quello giusto. È così che un attaccante è riuscito a entrare, senza exploit strani o falle da manuale. Solo voce, fiducia e un pizzico di pressione. Adverti...

Scoperto il ransomware Slopoly. Un’altro malware creato con l’intelligenza artificiale

I ricercatori di IBM X-Force hanno scoperto un nuovo malware, chiamato Slopoly, che sembra essere stato creato utilizzando l’intelligenza artificiale generativa. Il malware è stato utilizzato in un at...

Ombre e criticità del reclutamento di hacker da parte dello Stato

Lo Stato italiano si scontra innanzitutto con una realtà di mercato estremamente competitiva dove i professionisti della cybersicurezza ricevono offerte economiche dal settore privato e dalle grandi m...

RHC Intervista Francesca Mortari, Director YouTube Southern Europe

In un momento storico in cui tecnologia e digitalizzazione stanno ridefinendo il nostro modo di vivere, lavorare e comunicare, è fondamentale ascoltare le voci di chi guida il cambiamento. Ho il piace...

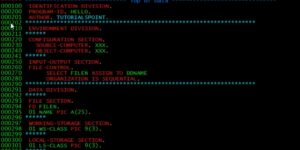

Broken Access Control: la spiegazione della vulnerabilità più diffusa al mondo

Visitando la classifica “Owasp Top Ten” noteremo subito che il “Broken Access Control” è il primo problema della lista. Ciò significa che è la vulnerabilità attualmente più diffusa nel mondo. E talmen...

Come una tastiera virtuale ha messo a rischio milioni di PC Windows

Per oltre un anno, una falla nei meccanismi di accessibilità di Windows ha consentito agli aggressori di assumere il controllo totale del sistema. Questo problema, riguardante quasi tutte le versioni ...

“Ogni cosa visibile ne nasconde altre invisibili” I cigni neri dell’algoritmo

Il matematico Massimo Buscema spiega perché l’intelligenza artificiale del futuro non guarderà il passato, ma leggerà i segnali deboli nascosti nel presente. Una rivoluzione silenziosa contro la tiran...

L’AI cambia il panorama del pentesting: XBOW Benchmark misura le capacità dei tool agentici

Negli ultimi mesi il panorama della sicurezza offensiva assistita da intelligenza artificiale è cambiato molto rapidamente. Sempre più framework open source stanno introducendo modelli agentici in gra...

Pensavi che il codice te lo scriveva Claude, ma dietro c’era un hacker cattivo

I ricercatori di sicurezza di Bitdefender hanno lanciato un serio allarme riguardante una sofisticata campagna di malvertising che sta sfruttando la popolarità di Claude, l’intelligenza artificiale di...

Articoli più letti dei nostri esperti

Affida la migrazione ad un’AI ma l’agente cancella due anni e mezzo di dati su AWS

Attacco a Windows! Ma la soluzione arriva dopo più di un anno dallo sfruttamento

Redazione RHC - 18 Marzo 2026

WordPress sotto attacco: il falso CAPTCHA ruba tutto, ecco come difendersi

Bajram Zeqiri - 18 Marzo 2026

6 mesi di carcere per colpa delle AI: la storia dell’Arresto shock causato da un algoritmo

Silvia Felici - 18 Marzo 2026

Il cloud può spegnersi domani: perché l’Europa deve diventare tecnologicamente sovrana

Redazione RHC - 18 Marzo 2026

Attacco via Teams: fiducia sfruttata e accesso rubato. Ma ecco come fermarli

Silvia Felici - 18 Marzo 2026

Scoperto il ransomware Slopoly. Un’altro malware creato con l’intelligenza artificiale

Carolina Vivianti - 18 Marzo 2026

BeatBanker: il malware che sussurra in Cinese e mina criptovalute

Bajram Zeqiri - 18 Marzo 2026

Questa settimana inizia la prima Live Class “Cyber Offensive Fundamentals” di RHC

Redazione RHC - 18 Marzo 2026

Phishing contro l’Agenzia delle Entrate: Scoperto il trucco dei 3 messaggi

Redazione RHC - 17 Marzo 2026

Agenti di intelligenza artificiale come insider threat: evidenze sperimentali recenti

Agostino Pellegrino - 17 Marzo 2026

Ultime news

Attacco a Windows! Ma la soluzione arriva dopo più di un anno dallo sfruttamento

WordPress sotto attacco: il falso CAPTCHA ruba tutto, ecco come difendersi

Il cloud può spegnersi domani: perché l’Europa deve diventare tecnologicamente sovrana

BeatBanker: il malware che sussurra in Cinese e mina criptovalute

Questa settimana inizia la prima Live Class “Cyber Offensive Fundamentals” di RHC

Phishing contro l’Agenzia delle Entrate: Scoperto il trucco dei 3 messaggi

Agenti di intelligenza artificiale come insider threat: evidenze sperimentali recenti

Il Cloud Americano non è benvenuto qui! L’Europa lancia Office.eu

Disservizio Microsoft 365: Outlook ed Exchange KO per migliaia di utenti

Copia, incolla e perdi soldi! Per gli utenti Linux arriva il malware ClipXDaemon

Automazione Windows sotto accusa: la patch che chiude il varco

Red Hot Cyber Conference 2026: al via le iscrizioni all’evento cyber più atteso dell’anno

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE