Una patch di Windows introduce un nuovo bug: credenziali rubate tramite Esplora File

Una falla in un aggiornamento di sicurezza incompleta ha aperto una nuova superficie di attacco. Risolvendo una vulnerabilità sfruttata dal gruppo APT28, gli sviluppatori hanno bloccato l’esecuzione d...

Arriva la BIXONIMANIA! E se la prossima pandemia venga creata dalle AI?

Fiducia cieca, modalità automatica Qualche settimana fa smanettavo un po’ sul web e mi sono imbattuta in una notizia che mi ha fatto riflettere e sorridere allo stesso tempo, perché racconta perfettam...

App UE per verificare l’età: hackerata in pochi minuti, scoppia il caso sicurezza

Il lancio di una nuova app per la verifica dell’età, ha suscitato grandi speranze a Bruxelles, ma si è rivelata un clamoroso fallimento quasi immediatamente. I funzionari hanno ricevuto un’ondata di c...

AES-128 sotto attacco con il quantum computing? La risposta degli esperti sorprende

AES-128 è uno dei meccanismi di crittografia di base che protegge i dati online e all’interno dei servizi. Quando un browser apre un sito web tramite HTTPS, quando un programma di messaggistica critto...

DeepSeek contro le AI Statunitensi! Tra closed e open source, geopolitica e sorveglianza

Il panorama delle AI è stato scosso dal nuovo rilascio di DeepSeek ancora una volta. Si parla del modello V4, un modello capace di competere con i giganti della Silicon Valley come OpenAI e Google. Ma...

Dicevamo che Rust era più sicuro di C++? Trovati 113 bug nelle utility di Ubuntu

La nuova versione di Ubuntu, non è ancora stata rilasciata, ma sembra che si sia sviluppata una curiosa vicenda di sicurezza informatica. Infatti, gli sviluppatori hanno deciso di testare in anticipo ...

La Guerra degli 0day è iniziata! l’IA cinese scopre 1.000 bug su Microsoft e OpenClaw

Secondo quanto riportato da Bloomberg, la società cinese 360 Digital Security Group ha annunciato di aver trasformato l’intelligenza artificiale in uno strumento per la scansione di massa delle vulner...

La Cina alza il livello: arriva DeepSeek V4. E ricambia tutto nell’intelligenza artificiale

C’è grosso fermento nel mondo delle AI negli ultimi giorni. Ma quando si parla di AI open source, e quindi applicabile sul mondo on-prem, a noi di Red Hot Cyber ci piace molto. Anche se qua la sfida n...

Copilot licenziato! Microsoft cede: ora puoi rimuoverlo (ma non su tutti i Windows)

Gli amministratori di sistemi Windows hanno finalmente a disposizione un modo semplice per rimuovere Copilot dai dispositivi di lavoro. Dopo l’aggiornamento di sicurezza di aprile 2026, è stata aggiun...

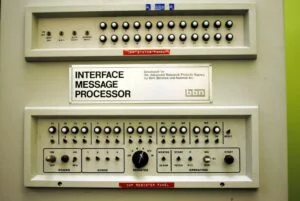

Spionaggio globale su rete mobile: nuovi fornitori sfruttano vecchie falle di sicurezza

Non è una novità, sia ben chiaro. Un telefono cellulare in tasca può trasformarsi in uno strumento di sorveglianza senza che l’utente se ne renda conto. Una nuova indagine di Citizen Lab rivela che da...

Articoli più letti dei nostri esperti

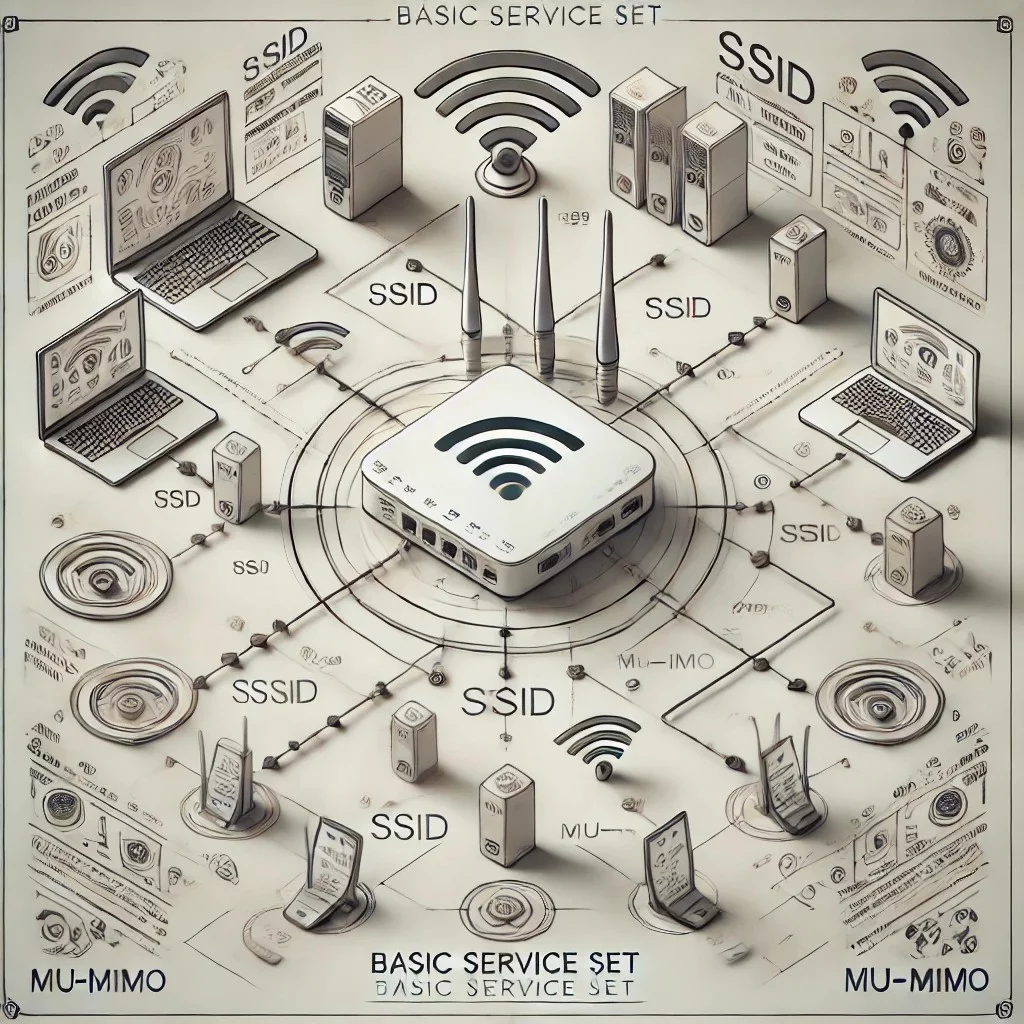

Sicurezza Wi-Fi Multilivello: La Guida Completa a Segmentazione, WPA3 e Difesa Attiva

Francesco Demarcus - 16 Dicembre 2025

CVE-2025-59718 e CVE-2025-59719 su FortiGate in sfruttamento attivo

Agostino Pellegrino - 16 Dicembre 2025

It’s Week: Rimini Si Impone Come Nuovo Hub Della Sovranità Digitale E Del Tech Made In Italy

Carlo Denza - 16 Dicembre 2025

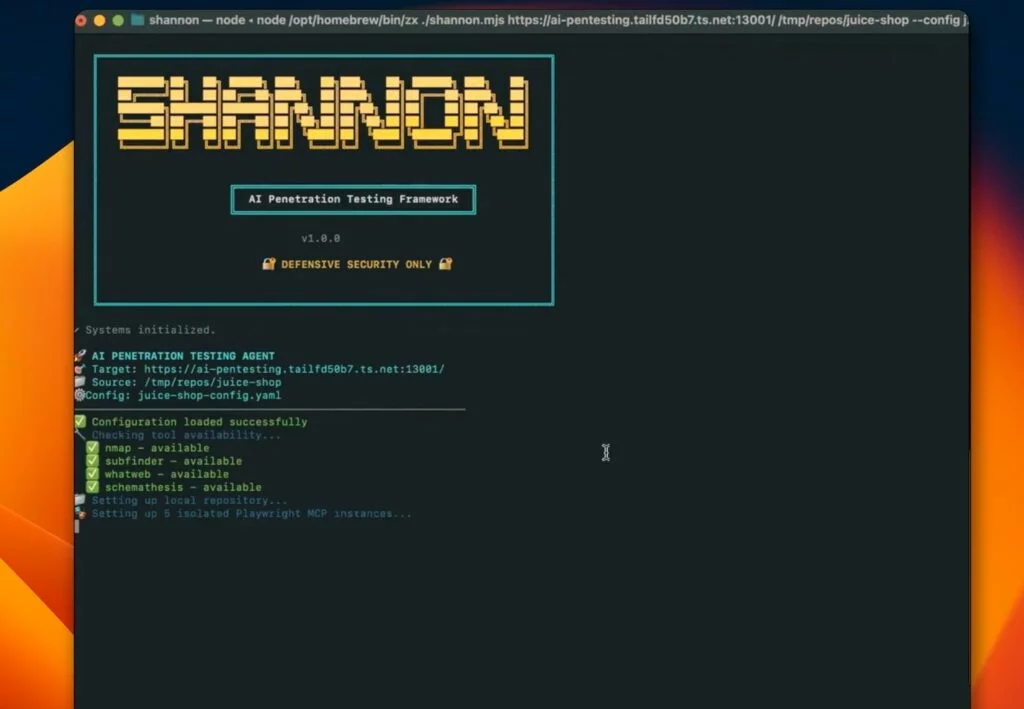

Pentesting continuo: Shannon porta il red teaming nell’era dell’AI

Redazione RHC - 15 Dicembre 2025

Nuove vulnerabilità scoperte in FreePBX: aggiornamenti urgenti necessari

Redazione RHC - 15 Dicembre 2025

Il DPO Sottovalutato: Una Minaccia Peggiore dell’Incompetenza IT, Ecco Perché

Stefano Gazzella - 15 Dicembre 2025

Shakerati Anonimi: L’esperienza di Giorgio e la truffa che ha divorato suo Padre

Redazione RHC - 15 Dicembre 2025

Dalle VPN ai desktop remoti: i bug Windows che non smettono mai di sorprendere

Agostino Pellegrino - 15 Dicembre 2025

Deauth attack: l’arma più comune contro le reti Wi-Fi domestiche

Christian Moccia - 15 Dicembre 2025

Donne in Cybersecurity: da Outsider a Cornerstone

Ada Spinelli - 15 Dicembre 2025

Ultime news

Google sfida Nvidia con Gemini 3.0, azioni Nvidia in ribasso, futuro dell’IA in evoluzione

Telegram, WhatsApp e Signal sotto tiro dagli Spyware. Il CISA Avverte

Basta un Win+R e sei Hackerato! La Nuova campagna ClickFix con falsi aggiornamenti Windows

Inviare un’email a un destinatario sbagliato, è da considerarsi data breach?

La storia di un pioniere Titaliano: Da zero a 120 miliardi in 3 anni

Poltronesofà vittima di attacco ransomware: il comunicato agli interessati

5.000 utenti italiani “freschi” in vendita nelle underground. Scopriamo di cosa si tratta

AGI: Storia dell’Intelligenza Artificiale Generale. Dalla nascita alla corsa agli armamenti

Alibaba lancia Qwen 3 Max, l’App di AI che supera ChatGPT e DeepSeek

Anthropic lancia Claude Opus 4.5, il modello di intelligenza artificiale più avanzato

La Sorveglianza Digitale sui Lavoratori sta Arrivando: Muovi il Mouse più Veloce!

Microsoft corregge il bug su WSUS, ma gli hacker Cinesi arrivano prima

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE