Il Caso Claude Mythos di Anthropic. Ha trovato davvero migliaia di vulnerabilità?

Patrick Garrity, specialista di VulnCheck, ha cercato di determinare quante vulnerabilità il nuovo modello di intelligenza artificiale Claude Mythos di Anthropic abbia effettivamente individuato nell’...

Allarme Microsoft: la patch di aprile possono bloccare l’autenticazione aziendale

I rappresentanti di Microsoft hanno avvertito che, dopo l’installazione degli aggiornamenti di aprile, alcuni controller di dominio Windows potrebbero entrare in un ciclo di riavvio infinito a causa d...

E se la guerra che stai seguendo su X tra Iran e Stati Uniti fosse falsa?

Si parla di oltre un miliardo di visualizzazioni in 30 giorni, e un progetto che non nasce per caso. Nel primo mese di guerra con l’Iran, una galassia di account presenti sul social network X, ha iniz...

Una scuola italiana finisce nel Dark Web! Leak da 1.9GB di dati sensibili online

C’è un momento ben preciso, in cui le storie emergono Inizialmente sono silenziose, quasi marginali, ma poi iniziano a fare rumore. È quello che sta accadendo con un post comparso nelle prime ore dell...

18 anni di reclusione per i complici degli hacker nordcoreani infiltrati in 10 aziende USA

I procuratori federali definiscono questo un sofisticato attacco alla sicurezza nazionale. Due residenti del New Jersey, sono stati condannati a delle pene detentive significative per aver gestito una...

Campagna di Phishing a tema MyKey di Intesa Sanpaolo: facciamo Attenzione

È stata individuata recentemente, una nuova campagna di phishing creata dai malintenzionati, che vuole impersonare il brand di Intesa Sanpaolo. Si tratta di una campagna in lingua italiana che si basa...

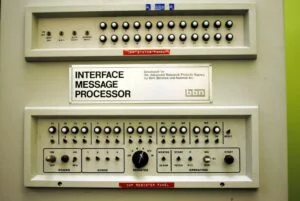

Internet cambia pelle: QUIC Protocol è la rivoluzione che nessuno può più ignorare

Internet si è basato per quasi mezzo secolo su due pilastri consolidati: TCP per il trasporto dei dati e UDP laddove la velocità era più importante dell’affidabilità. Ora, lo stack di rete ha un terzo...

Harvard insegna e gli hacker fanno “pubblicazioni”! Benvenuti nel SEO estremo

Una rete di università americane è stata colpita da un massiccio attacco informatico che non ha interessato direttamente i loro sistemi didattici, bensì la loro reputazione digitale. Gli aggressori ha...

Il caso Uber: l’IA lavora gratis? No, e sta svuotando i budget aziendali

Le aziende stanno adottando massivamente l’intelligenza artificiale con una velocità che mette in crisi i modelli di budgeting. Il caso Uber è uno degli esempi più evidenti di questa trasformazione e ...

Un backdoor nascosta nel codice in 30 plugin WordPress si è misteriosamente attivata

Nell’ecosistema di WordPress è stata scoperta una minaccia nascosta, rimasta a lungo inosservata. Decine di plugin popolari installati su migliaia di siti web sono risultati infetti da una backdoor in...

Articoli più letti dei nostri esperti

La Nuova Cortina di Ferro è Digitale: L'Europa è in Fuga dal Cloud USA

Ti sei mai innamorato di un algoritmo?

Erminia Minieri - 11 Marzo 2026

Big Tech contro il Pentagono: la guerra per l’AI è appena iniziata

Carolina Vivianti - 11 Marzo 2026

Vulnerabilità negli IDE con assistenti AI: un altro problema di sicurezza

Bajram Zeqiri - 11 Marzo 2026

I sistemi dell’FBI per l’intercettazione FISA sono stati hackerati. Facciamo il punto

Marcello Filacchioni - 11 Marzo 2026

DragonForce Hub: il leak che mostra cosa vedono gli attaccanti dentro le reti aziendali

Luca Stivali - 11 Marzo 2026

Mosca senza Internet da 5 giorni. Una nuova legge consente all’FSB di sospendere la rete

Redazione RHC - 10 Marzo 2026

Utontopedia: quando il “codice democratico” diventa la nuova trappola degli hacker

Redazione RHC - 10 Marzo 2026

Polizia Postale e ITS insieme per formare i nuovi ispettori digitali

Manuel Roccon - 10 Marzo 2026

Falsi lavoratori IT: la nuova strategia dei gruppi nordcoreani si basa sull’AI

Redazione RHC - 10 Marzo 2026

Red Hot Cyber Conference 2026: il programma della quinta edizione a Roma è online

Silvia Felici - 10 Marzo 2026

Ultime news

Malware RESURGE colpisce Ivanti: il CISA Avverte della sua pericolosità

Da 180$ a 82.000$ in 48 ore: l’errore e una violazione di una chiave API di Google

RHC Conference 2026: Al via i Workshop “Skill On” per Professionisti della Cybersecurity

Arriva CyberStrikeAI: il tool Open Source usato dal Cybercrime per scansionare il web

Guerra digitale dopo i missili: l’offensiva cyber iraniana è in preparazione

Cavi sottomarini, NIS2 e CER: quando la resilienza smette di essere uno slogan

iPhone e iPad Certificati NATO: Sicurezza o Nuova Dipendenza Strategica?

Sicurezza del software: i nuovi bug emergono più velocemente di quanto riusciamo a sanarli

Il link sembrava serio. OAuth ha detto: “Ops, errore!” e ti ha spedito dal truffatore

Da casa smart a casa vulnerabile: il lato nascosto dei dispositivi connessi

Economia del Ransomware: aumenta il numero di attacchi ma i pagamenti sono stabili

Vulnerabilità critica in Sim Studio AI: SSRF su MongoDB e cancellazione arbitraria di documenti

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE