La famigerata banda ransomware Conti, continua a colpire le aziende italiane.

Oggi sembrerebbe essere il turno della Newlat, la quale si trova a combattere con il ransomware.

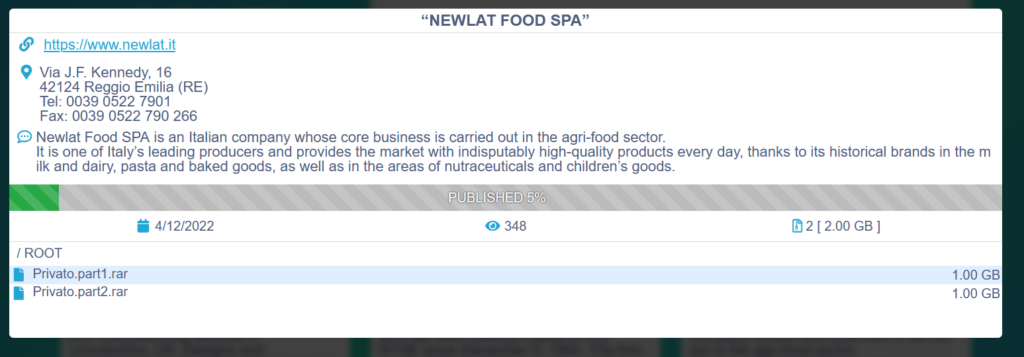

Conti ha in mano oltre 2GB di dati che li ha pubblicati all’interno dello stesso post di avviso, esfiltrati dalle infrastrutture IT dell’azienda riportando che si tratta del solo 5% del bottino in suo possesso.

Tale pubblicazione, generalmente avviene quando l’azienda è reticente a pagare il riscatto, e in questo modo, aumentando la pressione verso l’organizzazione violata, i criminali sperano che il riscatto venga pagato.

Newlat Food Spa è un’azienda italiana il cui core business si sviluppa nel settore Agro-Alimentare.

Rappresenta una delle più importanti realtà produttive del paese e, grazie a Marchi storici nei settori Lattiero-Caseario, Pasta e Prodotti da Forno, e alle nuove acquisizioni nel mondo della nutraceutica e dell’infanzia porta ogni giorno nel mondo prodotti di indiscussa qualità.

L’azienda detiene marchi conosciutissimi a livello Italia, come ad esempio Polenghi, Giglio, Sansepolcro, Güdo, Matese, Pezzullo e altri ancora ed ha un fatturato di 516 milioni di euro e più di 1500 dipendenti.

RHC monitorerà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali.

Nel caso in cui l’azienda volesse effettuare una dichiarazione, saremo lieti di pubblicarla all’interno di questa pagina, magari avendo informazioni di cosa si sta facendo per rispondere all’attacco informatico.

Potete contattarci tramite la sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Conti è una cyber gang criminale che adotta il modello ransomware-as-a-service (RaaS), anche se la sua struttura presenta variazioni che la differenziano da un tipico modello di affiliazione.

È probabile che i vertici dell’organizzazione di Conti paghino degli sviluppatori di malware con uno stipendio fisso anziché una percentuale dei proventi provenienti dagli affiliati.

Gli affiliati di Conti, spesso ottengono l’accesso iniziale alle reti attraverso:

La CISA e l’FBI hanno osservato Conti utilizzare dei Router Scan, telecamere e dispositivi di archiviazione collegati alla rete con interfacce web per effettuare l’accesso illecito alle infrastrutture. Inoltre, gli attori utilizzano anche attacchi Kerberos per tentare di ottenere l’hash di amministrazione e condurre attacchi di forza bruta.

È noto che Conti sfrutta software di monitoraggio e gestione remoto legittimo e software desktop remoto come backdoor per mantenere la persistenza sulle reti delle vittime. Utilizzano strumenti già disponibili sulla rete delle vittime e, se necessario, aggiungono strumenti aggiuntivi, come Windows Sysinternals e Mimikatz, per ottenere gli hash e le credenziali di testo non crittografato degli utenti, che consentono agli attori di aumentare i privilegi all’interno di un dominio ed eseguire altre attività post-sfruttamento e di spostamento laterale.

Il lancio del malware di tipo cryptolocker (ransomware), avviene solo nella fase conclusiva dell’attacco. Precedentemente i criminali informatici hanno analizzato la rete e rubato quante più informazioni sensibili dell’organizzazione vittima, in modo da poterle utilizzare per una ulteriore estorsione o per rivenderle nel darkweb.

Quindi, il momento in cui si palesa il ransomware, è solo l’ultima fase dell’attacco, in quanto i criminali erano dentro la rete della vittima già da settimane, se non mesi prima.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.