La cybergang Karakurt Team ha riportato recentemente un post nelle underground, dove mostra di essere in possesso dei dati della R1 Group.

Ricordiamo che il gruppo R1, ha subito a giugno di questo anno, un attacco da Cuba ransomware, il quale ha acceduto alle infrastrutture IT dell’azienda e ha proceduto con la pubblicazione dei dati nelle darknet.

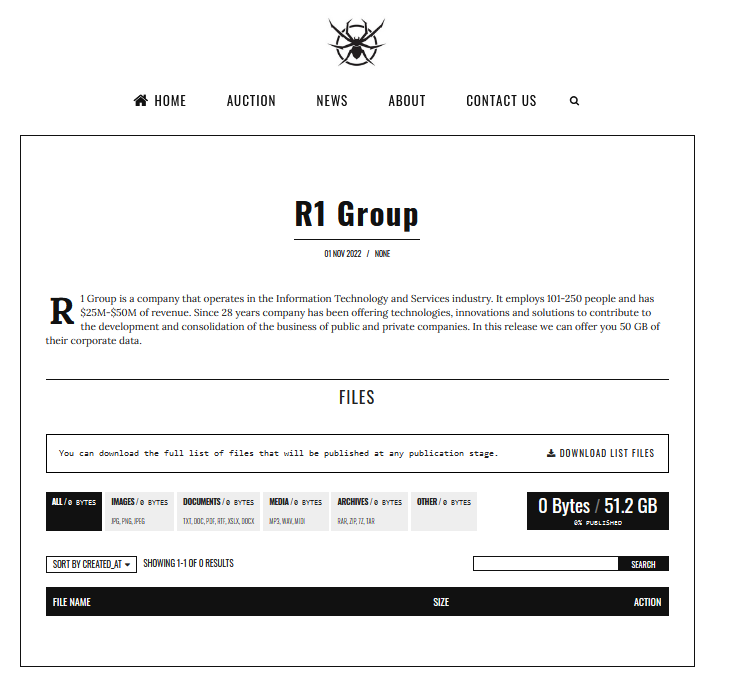

Il post riportato da Karakurt Team sul suo data-leak-site (DLS) riporta quanto segue:

R1 Group è una società che opera nel settore dell'Information Technology e dei Servizi. Impiega 101-250 persone e ha un fatturato di 25-50 milioni di dollari.

Da 28 anni l'azienda offre tecnologie, innovazioni e soluzioni per contribuire allo sviluppo e al consolidamento del business di aziende pubbliche e private.

In questa versione possiamo offrirti 50 GB dei loro dati aziendali.

Sul post della cybergang viene riportata la quantità dei file in loro possesso che risulta essere pari a 51GB. Viene anche messa a disposizione la lista dei file attraverso un file di testo, ma anche se scaricabile, risulta vuota. Inoltre, viene riportata la data del countdown fissato per il primo di novembre relativamente alla pubblicazione dei dati.

Cuba ransomware in passato aveva reso disponibili i file al download senza però riportare il quantitativo complessivo dei dati esfiltrati. Questo sta a significare che il post di Karakurt possa trattarsi di un bluff, e quindi della ripubblicazione dei dati precedentemente esfiltrati da Cuba ransomware.

Intorno alle ore 20:14, prontamente, la R1 Group pubblica un tweet dove riporta che l’attacco informatico pubblicato dalla cybergang Karakurt risulta privo di fondamento.

Questo ci lascia pensare che quanto stavamo ipotizzando in precedenza sia reale, ovvero che la gang stia ripubblicando i vecchi dati esfiltrati facendoli passare come nuovi.

#R1Group non è sotto attacco informatico. I nostri sistemi funzionano regolarmente. La notizia riportata in queste ore è priva di fondamento.

— R1 Group (@R1Group) October 27, 2022

Il Gruppo R1 nasce come risposta a un mercato IT in continua evoluzione e continua a cercare nuovi marchi per mantenere solida la propria rete. Nel corso degli anni, ha investito in esperti del settore, specialisti tecnologici, consulenti esperti nello sviluppo di applicazioni e sistemi, insieme al nostro modello di servizio certificato ISO , ci hanno consentito di fornire con successo progetti di integrazione di sistemi e ha consentito ai nostri clienti di ottenere un vantaggio competitivo in il loro campo.

Da 28 anni il gruppo si occupa “dell’evoluzione e dell’innovazione tecnologica dei progetti delle aziende del settore pubblico e privato nel Paese. Collaboriamo con i principali attori tecnologici del mercato IT per innovare e adattare costantemente i nostri servizi e soluzioni”.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli del nostro sito:

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.