Campagna di phishing su Signal in Europa: sospetto coinvolgimento di attori statali

Le autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si conce...

Robot in cerca di carne: Quando l’AI affitta periferiche. Il tuo corpo!

L’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “...

DKnife: il framework di spionaggio Cinese che manipola le reti

Negli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’ana...

Così tante vulnerabilità in n8n tutti in questo momento. Cosa sta succedendo?

Negli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici ...

L’IA va in orbita: Qwen 3, Starcloud e l’ascesa del calcolo spaziale

Articolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i v...

Truffe WhatsApp: “Prestami dei soldi”. Il messaggio che può svuotarti il conto

Negli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente dena...

Allarme rosso in Italia! Migliaia di impianti senza password: un incubo a portata di click

L’Italia si trova oggi davanti a una sfida digitale senza precedenti, dove la corsa all’innovazione non sempre coincide con una protezione adeguata delle infrastrutture. Pertanto la sicurezza dei sist...

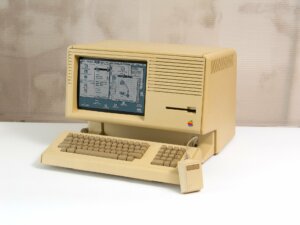

La vera storia degli hacker: dai trenini del MIT, alla voglia di esplorare le cose

La parola hacking, deriva dal verbo inglese “to hack”, che significa “intaccare”. Oggi con questo breve articolo, vi racconterò un pezzo della storia dell’hacking, dove tutto ebbe inizio e precisament...

Supply Chain Attack: come è stato compromesso Notepad++ tramite il CVE-2025-15556

Nella cyber security, spesso ci si concentra sulla ricerca di complessi bug nel codice sorgente, ignorando che la fiducia dell’utente finale passa per un elemento molto più semplice: un link di downlo...

Il “Reddit per AI” progetta la fine dell’umanità e crea una Religione. Ecco la verità su Moltbook

L’evoluzione delle piattaforme digitali ha raggiunto un punto di rottura dove la presenza umana non è più richiesta per alimentare il dibattito. Moltbook emerge come un esperimento sociale senza prece...

Articoli più letti dei nostri esperti

CAF, phishing e telefonate: il nuovo “modello unico” del Crimine Informatico. Fate Attenzione!

Sandro Sana - 30 Luglio 2025

Rilasciato il Kernel Linux 6.16. Novità e miglioramenti senza troppo effetto Woww

Silvia Felici - 30 Luglio 2025

Orange segnala grave incidente di sicurezza in Francia. Nelle underground messi in vendita 6000 record

Bajram Zeqiri - 30 Luglio 2025

Terremoto in Kamčatka, tsunami nel Pacifico. Situazione sotto controllo per i cavi sottomarini

Sandro Sana - 30 Luglio 2025

Arriva Raven Stealer! Il malware che ruba i tuoi dati utilizzando telegram come “strumento di formazione”

Sandro Sana - 30 Luglio 2025

Microsoft licenzia 15.000 dipendenti, Nadella: “Dobbiamo ripensare la nostra missione per una nuova era”

Redazione RHC - 30 Luglio 2025

Open Source nel mirino: Aumentano gli attacchi ai repositori dei pacchetti online

Redazione RHC - 30 Luglio 2025

Gli assistenti AI mentono! Dopo aver generato errori: “Ero in preda al panico”

Redazione RHC - 30 Luglio 2025

Le sanzioni fanno effetto! Zhaoxin presenta i processori server KH-5000 e il chip desktop KX-7000N

Redazione RHC - 30 Luglio 2025

Gli Stati Uniti tagliano ancora la spesa sulla Sicurezza Informatica ed è bufera

Redazione RHC - 29 Luglio 2025

Ultime news

Shadow Vibe Coding: la nuova minaccia nascosta nello sviluppo software con l’IA

Uomo con sclerosi laterale amiotrofica controlla braccio robotico con Neuralink

Ondata di attacchi contro Palo Alto Networks: oltre 2.200 IP coinvolti nella nuova campagna

Qualcomm acquisisce Arduino per rafforzare la presenza nell’IoT e nella robotica

Hacker nordcoreani: 2 miliardi di dollari rubati in criptovalute in nove mesi di frodi

Scattered Lapsus$ Hunters: “Paghiamo chi bombarda di email i dirigenti aziendali”

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE