Google vende l’anima al Pentagono: dipendenti in rivolta mentre l’AI entra nei sistemi militari

Google si è ritrovata ancora una volta al centro di una controversia sull’uso militare dell’intelligenza artificiale. Il sito The Information ha riportato che l’azienda ha firmato un accordo con il Pe...

LineShine: il supercomputer cinese che punta alle prestazioni exascale con 47.000 processori

La Cina ha annunciato il progetto del supercomputer LineShine, che mira a raggiungere prestazioni exascale senza l’utilizzo di acceleratori grafici o componenti importati. Se gli sviluppatori raggiung...

Prima della farmacia, si vende su Telegram! Il lato oscuro del nuovo farmaco per dimagrire

Mentre i colossi del farmaco come Eli Lilly attendevano un via libera formale dalle autorità regolatorie per un nuovo farmaco contro l’obesità, il mercato sotterraneo era già operativo da mesi. Non si...

Scattered Spider: arrestato a Helsinki un 19enne mentre fuggiva in Giappone

Un’altro componente di Scattered Spider arrestato all’aeroporto di Helsinki in Finlandia mentre tentava di imbarcasi su un volo per il Giappone. Il 19 enne, noto online con lo pseudonimo “Bouquet”, ri...

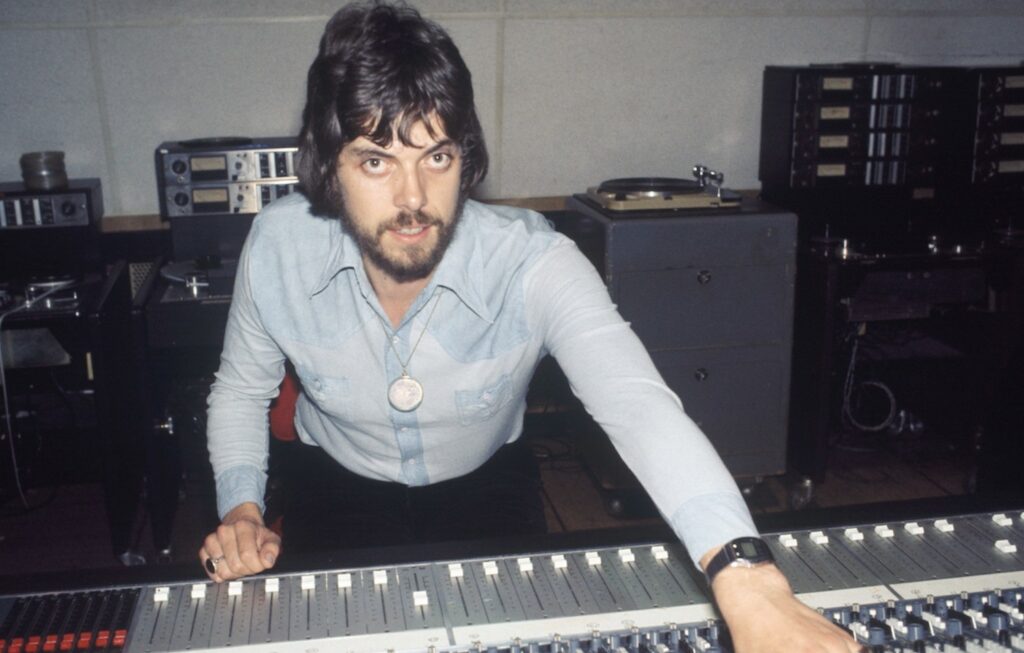

Ma quale Alan Parson! Apple Music e Deezer sono divenute discariche di musica AI

Per chi ama la musica dei Pink Floyd, sicuramente conosce Alan Parson, il mitico tecnico del suono che mixò capolavori come The Dark Side of the Moon, oltre che fondatore degli The Alan Parsons Projec...

Una azienda italiana presto verrà violata! L’accesso ad un e-commerce è merce nelle underground

In un forum underground frequentato da criminali informatici, compare un’inserzione firmata a nome di “cosmodrome”. Il Threat Actors ha pubblicato uno screenshot, che riporta un titolo molto asciutto:...

Truffa del CEO: la Cassazione cambia tutto. Ora un clic potrebbe costarti il lavoro

L’ordinanza n. 3263 della Sezione Lavoro della Corte di Cassazione del 13 febbraio 2026 conferma quanto statuito dalla Corte di Appello di Roma ovvero che quando l’errore del lavoratore scaturisce da ...

Prima di Stuxnet nel 2000 c’era Fast16: la suite malware per inquinare i calcoli matematici

Gli specialisti di SentinelLABS hanno scoperto la suite di malware fast16, in grado di corrompere silenziosamente calcoli ingegneristici e scientifici già nel 2005, cinque anni prima di Stuxnet. Le an...

La difesa non è il muro: come l’Agger romano può insegnarci la cybersecurity

Sapete cosa è l’Agger – è un termine latino che si può “tradurre” in bastione terrapieno… ma non era solo un terrapieno. Era parte di qualcosa di molto più articolato: un fossato scavato davanti, la t...

PhantomRPC: un bug di sicurezza critico in Windows RPC, ma Microsoft non rilascia fix

Haydar Kabibo, esperto del Cybersecurity Services Center di Kaspersky Lab, ha scoperto una vulnerabilità nell’architettura RPC (Remote Procedure Call) di Windows che consente l’escalation dei privileg...

Articoli più letti dei nostri esperti

Google vende l’anima al Pentagono: dipendenti in rivolta mentre l’AI entra nei sistemi militari

Bajram Zeqiri - 29 Aprile 2026

LineShine: il supercomputer cinese che punta alle prestazioni exascale con 47.000 processori

Carolina Vivianti - 29 Aprile 2026

Prima della farmacia, si vende su Telegram! Il lato oscuro del nuovo farmaco per dimagrire

Chiara Nardini - 29 Aprile 2026

Altro Attacco via Teams: così gli hacker entrano nelle aziende senza forzare nulla

Carolina Vivianti - 29 Aprile 2026

Scattered Spider: arrestato a Helsinki un 19enne mentre fuggiva in Giappone

Luca Stivali - 29 Aprile 2026

Windows Update cambia: più controllo sulle patch e meno riavvi inattesi

Bajram Zeqiri - 29 Aprile 2026

OpenAI Phone: il nuovo telefono con intelligenza artificiale cambia tutto?

Silvia Felici - 29 Aprile 2026

Ma quale Alan Parson! Apple Music e Deezer sono divenute discariche di musica AI

Massimiliano Brolli - 28 Aprile 2026

Una azienda italiana presto verrà violata! L’accesso ad un e-commerce è merce nelle underground

Carolina Vivianti - 28 Aprile 2026

Starlink e le nuove “guerre invisibili”. Così i satelliti stanno cambiano il potere globale

Carolina Vivianti - 28 Aprile 2026

Ultime news

Google vende l’anima al Pentagono: dipendenti in rivolta mentre l’AI entra nei sistemi militari

LineShine: il supercomputer cinese che punta alle prestazioni exascale con 47.000 processori

Prima della farmacia, si vende su Telegram! Il lato oscuro del nuovo farmaco per dimagrire

Altro Attacco via Teams: così gli hacker entrano nelle aziende senza forzare nulla

Scattered Spider: arrestato a Helsinki un 19enne mentre fuggiva in Giappone

Windows Update cambia: più controllo sulle patch e meno riavvi inattesi

OpenAI Phone: il nuovo telefono con intelligenza artificiale cambia tutto?

Ma quale Alan Parson! Apple Music e Deezer sono divenute discariche di musica AI

Una azienda italiana presto verrà violata! L’accesso ad un e-commerce è merce nelle underground

Starlink e le nuove “guerre invisibili”. Così i satelliti stanno cambiano il potere globale

Truffa del CEO: la Cassazione cambia tutto. Ora un clic potrebbe costarti il lavoro

Prima di Stuxnet nel 2000 c’era Fast16: la suite malware per inquinare i calcoli matematici

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE