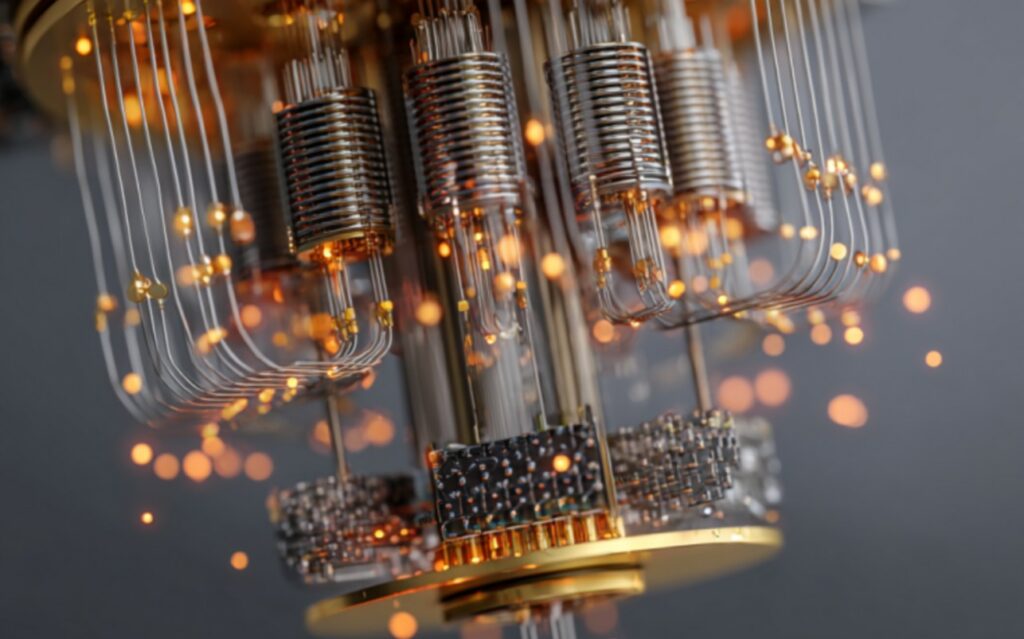

AES-128 sotto attacco con il quantum computing? La risposta degli esperti sorprende

AES-128 è uno dei meccanismi di crittografia di base che protegge i dati online e all’interno dei servizi. Quando un browser apre un sito web tramite HTTPS, quando un programma di messaggistica critto...

DeepSeek contro le AI Statunitensi! Tra closed e open source, geopolitica e sorveglianza

Il panorama delle AI è stato scosso dal nuovo rilascio di DeepSeek ancora una volta. Si parla del modello V4, un modello capace di competere con i giganti della Silicon Valley come OpenAI e Google. Ma...

Dicevamo che Rust era più sicuro di C++? Trovati 113 bug nelle utility di Ubuntu

La nuova versione di Ubuntu, non è ancora stata rilasciata, ma sembra che si sia sviluppata una curiosa vicenda di sicurezza informatica. Infatti, gli sviluppatori hanno deciso di testare in anticipo ...

La Guerra degli 0day è iniziata! l’IA cinese scopre 1.000 bug su Microsoft e OpenClaw

Secondo quanto riportato da Bloomberg, la società cinese 360 Digital Security Group ha annunciato di aver trasformato l’intelligenza artificiale in uno strumento per la scansione di massa delle vulner...

La Cina alza il livello: arriva DeepSeek V4. E ricambia tutto nell’intelligenza artificiale

C’è grosso fermento nel mondo delle AI negli ultimi giorni. Ma quando si parla di AI open source, e quindi applicabile sul mondo on-prem, a noi di Red Hot Cyber ci piace molto. Anche se qua la sfida n...

Copilot licenziato! Microsoft cede: ora puoi rimuoverlo (ma non su tutti i Windows)

Gli amministratori di sistemi Windows hanno finalmente a disposizione un modo semplice per rimuovere Copilot dai dispositivi di lavoro. Dopo l’aggiornamento di sicurezza di aprile 2026, è stata aggiun...

Spionaggio globale su rete mobile: nuovi fornitori sfruttano vecchie falle di sicurezza

Non è una novità, sia ben chiaro. Un telefono cellulare in tasca può trasformarsi in uno strumento di sorveglianza senza che l’utente se ne renda conto. Una nuova indagine di Citizen Lab rivela che da...

Privacy a rischio: vulnerabilità in Firefox e Tor Browser permette il tracciamento

È stata scoperta una falla inaspettata all’interno dei browser basati su Firefox che consente ai siti web di “riconoscere” gli utenti anche in aree in cui ci si aspetta la privacy. Non si tratta di co...

The Gentlemen: il nuovo ransomware che sta crescendo più veloce di LockBit

L’ascesa di The Gentlemen, un gruppo di ransomware che opera nelle underground criminali, è un fenomeno che risulta oggi molto interessante per gli addetti di Cyber Threat intelligence. I risultati di...

Una fregata olandese tracciata con un portachiavi da 5 euro!

A volte, per svelare un segreto militare non servono delle tecnologie sofisticate o l’accesso a basi dati riservate. Nel caso della fregata olandese Zr.Ms. Evertsen, sono bastati un portachiavi econom...

Articoli più letti dei nostri esperti

Quantum Computing vs Intelligenza Artificiale: chi cambierà davvero il prossimo futuro?

Luca Vinciguerra - 27 Novembre 2025

Cybersicurezza, l’evoluzione normativa verso la prevenzione infrastrutturale e la crisi di fiducia

Paolo Galdieri - 27 Novembre 2025

Simulazioni di Phishing: 5 consigli per evitare i falsi positivi dal CERT-AgID

Redazione RHC - 26 Novembre 2025

WormGPT e KawaiiGPT Migliorano! Le “AI del male” sono un’arma per i cybercriminali

Agostino Pellegrino - 26 Novembre 2025

L’Europa si ribella: “Basta Microsoft”. Il Parlamento punta alla sovranità tecnologica

Redazione RHC - 26 Novembre 2025

Shakerati Anonimi: la storia di Marco e il “prezzo” della Fiducia

Silvia Felici - 26 Novembre 2025

Gli USA puntano tutto sulla “scienza automatica”. Al via la Missione Genesis: più AI e meno persone

Redazione RHC - 26 Novembre 2025

Cyber Risk in Medio Oriente: tra investimenti record e attacchi sempre più sofisticati

Agostino Pellegrino - 26 Novembre 2025

Anonimato sempre più a rischio! Nel mirino ora l’utilizzo delle VPN

Redazione RHC - 26 Novembre 2025

Logitech subisce un attacco informatico e una violazione dei dati

Pietro Melillo - 26 Novembre 2025

Ultime news

Linux e il gaming: un connubio sempre più affidabile

Microsoft Exchange nel mirino: la guida del CISA per sopravvivere agli attacchi!

Arrestati i creatori del malware Medusa dai funzionari del Ministero degli interni Russo

HikvisionExploiter: il tool open source per gli attacchi alle telecamere IP

100 pacchetti di Infostealer caricati su NPM sfruttando le allucinazioni delle AI

Atroposia: la piattaforma MaaS che fornisce un Trojan munito di scanner delle vulnerabilità

0day come armi: ha venduto 8 exploit 0day della difesa USA a Mosca

Vulnerabilità critica in Blink: un sito web può bloccare tutti i browser basati su Chromium

Vertice Trump-Xi: una tregua che non giova all’Europa

Cloud sì o cloud no: quando il cielo digitale si oscura

Taiwan: fino a 7 anni di carcere per chi danneggia i cavi sottomarini

Il 95% delle aziende si crede pronta al ransomware. Ma solo il 15% lo è davvero!

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE