La morsa del cybercrime non accenna a diminuire contro le infrastrutture pubbliche o private italiane. Dopo tanti hack di rilievo come la Regione Lazio, l’ospedale San Giovanni Addolorata, ASL Roma 3, SIAE, oltre ad una miriade di altri piccoli incidenti (Unione terre di pianura, Maggioli, Artsana, San Carlo, ASL2) si aggiunge anche la Città di Torino.

La mattina di lunedì 15 novembre, i dipendenti del comune di Torino accedendo alle loro postazioni di lavoro si accorgono che qualcosa non funzionava correttamente, e che con molta probabilità il tutto dipende da un malware infiltratosi all’interno dell’infrastrutture IT del comune.

E’ cosa nota che le organizzazioni criminali come le cyber-gang ransomware, operino maggiormente durante il week end, in quanto gli addetti IT non sono particolarmente attivi e quindi possono agire in silenzio evitando “Occhi indiscreti”.

Sulla home-page della “Città di Torino”, subito dopo intorno alle 10:30 è apparsa una news che riporta quanto segue:

“Sospesa l’attività di anagrafe e di alcuni uffici comunali a causa del malfunzionamento del sistema informativo. Tecnici al lavoro per riattivarlo al più presto”

E sebbene tutto questo sembri presagire un semplice malfunzionamento tecnico, nel testo successivo viene esplicitato quanto segue:

“La Città di Torino comunica che, a causa di un probabile attacco hacker al proprio sistema informativo, è stata sospesa questa mattina l’attività di alcuni servizi, tra cui quelli anagrafici.”

Il sito web alle 13:57 del 15/11/2021

Intorno alle 11:30, il comune pubblica un tweet che riporta che il sistema informativo della città è di fatto bloccato:

“Disservizi operativi sui sistemi informatici della Città

Il sistema informatico della Città di Torino è attualmente bloccato per consentire di far fronte ad un attacco in corso. Seguiranno aggiornamenti.”

RHC si mette immediatamente in moto e verifica attraverso le sue fonti l’attendibilità della notizia e comprende che l’attacco informatico era stato sferrato dalla famigerata cyber-gang ransomware Conti, attraverso le analisi svolte da Cluster25, pubblicando la news il giorno stesso dell’incidente.

Inoltre come RHC, riportiamo nella giornata del 15 il vettore di attacco dell’incidente informatico: “si parla di un vettore di attacco iniziato da un RDP esposto con password predicibili banali oppure una VPN non configurata correttamente”, con probabile acquisto da parte di Conti Ransomware da un “broker di accesso”. Qualora vogliate approfondire il funzionamento del ransomware, potete leggere gli articoli seguenti:

Nel mentre il comparto IT del comune di Torino, attraverso l’azienda CSI, mette offline 7500 server e l’intera anagrafe, per evitare la diffusione incontrollata del ransomware su tutta l’infrastruttura IT. Infatti, in una nota del comune viene riportato quanto segue:

“I tecnici della Città e del Csi Piemonte sono al lavoro per ripristinare il funzionamento corretto del sistema e, al più presto, consentire a uffici e sportelli di operare in sicurezza.”

Ai dipendenti del comune di Torino è stato inoltre consigliato di non accedere ai computer, per evitare che il ransomware si diffonda ulteriormente.

Nel tardo pomeriggio alle 19:30 viene pubblicato un ulteriore tweet che riporta che:

“La rete informatica comunale torna alla piena operatività da domani mattina. Con il ripristino del sistema saranno nuovamente attivi gli sportelli delle anagrafi e gli altri servizi civici I contenuti delle banche dati centrali non hanno subito alterazioni”

Una ulteriore nota emanata dal comune di Torino riporta che di fatto l’incidente informatico risulta essere contenuto:

“Il numero delle postazioni di lavoro colpite risulta essere contenuto. Il Comune di Torino e il Csi Piemonte si sono subito attivati con azioni di contrasto mirate a circoscrivere il perimetro oggetto di attacco. In particolare sono stati staccati i domain controller per evitare accessi agli share di rete, sono state cambiate le utenze di admin, è stata chiusa la rete comunale e avviata comunicazione interna e ad altri clienti.”

E che i servizi non sono stati compromessi, anche se sono presenti dei disservizi dovuti all’incidente informatico:

“I servizi del Comune non sono stati compromessi, ma possono verificarsi alcuni disservizi agli sportelli, dovuti a misure cautelative di contrasto alla diffusione del malware. Si rassicurano gli utenti che nessun dato personale è stato compromesso e che sono disponibili i backup”.

Dai media si inizia ad apprendere che si tratta di un attacco ransomware e i media iniziano a diffondere il nome di Conti. E’ stata avviata l’indagine con il coinvolgimento della Polizia Postale.

Non si hanno notizie su una eventuale richiesta di riscatto da parte del gruppo ransomware e non sono presenti all’interno del DLS (data leak site) di Conti News alcuna notizia relativa alla questione.

Home Page di Conti News al 17/11/2021 alle ore 10:37

Nella giornata del 16, le infrastrutture del comune riprendono a funzionare, tanto che il comune pubblica una ultima news che riporta che è possibile accedere all’Anagrafe Nazionale Popolazione Residente.

Sembrerebbe che alcune informazioni sul vettore di attacco utilizzato contro il comune di Torino da parte dei criminali informatici, si iniziano a diffondere in rete.

A quanto pare, sembra si sia trattato di un “movimento laterale” effettuato dai criminali informatici della cyber-gang Conti verso il comune di Torino, partendo da una postazione di lavoro (PDL) dei vigili urbani interconnessa alla rete dell’amministrazione.

Come RHC avevamo riportato in precedenza che l’attacco abbia avuto inizio da una RDP o una VPN esposta. Probabilmente si può immaginare che si tratti di un RDP esposto dalla PDL oppure della VPN di attestazione della macchina dei vigili urbani.

Da li la cyber-gang Conti si è intrufolata e ha camminato verso le infrastrutture del comune di Torino creando i disagi che conosciamo, emettendo anche una richiesta di riscatto in bitcoin, anche se al momento non è pervenuta alcuna informazione sulle cifre in gioco.

Ora risulta importante capire (e sarebbe molto interessante farlo), come Conti abbia correlato che la PDL dei vigili urbani esposta su internet, abbia potuto attestarsi sulla rete del comune di Torino. Si tratta di un percorso particolare che potrebbe far pensare alla rivendita del vettore di attacco da parte di un “broker di accesso” oppure di un “insider” interno all’organizzazione.

Tutto lentamente sembra ritornare alla normalità dopo l’incidente subito dal comune di Torino.

“La settimana scorsa sono saltati circa mille appuntamenti agli sportelli delle anagrafi. Al momento ne abbiamo recuperati un centinaio. Ho chiesto agli uffici di organizzare aperture straordinarie nei pomeriggi e soprattutto nelle giornate del sabato, comprese le nove sedi decentrate. L’obiettivo è riassorbire questi arretrati nel giro di un paio di settimane”

Ha detto l’assessore ai Servizi Anagrafici, Francesco Tresso alla Stampa. Nella giornata di oggi pomeriggio, si terrà una nuova riunione per comprendere come venire incontro alle necessità dei cittadini che hanno trovato chiusi, per l’attacco informatico i servizi dicendo:

“Un’altra possibilità è quella di tenere gli uffici aperti un paio d’ore in più in settimana”

Inoltre aggiunge:

“Abbiamo 30 mila carte d’identità arretrate, accumulate nel tempo. In un anno ne emettiamo 105 mila, parliamo quindi di circa un terzo del totale… Sto facendo un quadro che presenterò al sindaco e agli uffici del personale, ma ci vogliono mesi per cambiare le cose con le nuove assunzioni”.

Sicuramente un buon bottino per il crimine informatico e ci verrebbe da pensare come queste siano protette.

Tutto questo accade in quanto il comune ha ridotto drasticamente il personale nell’ultimo periodo a causa della digitalizzazione e il personale restante ha una media di età molto alta. Nel mentre le sedi delocalizzate hanno ripreso a funzionare e ALberto Re, presidente della circoscrizione fa il punto dichiarando:

“Siamo tornati operativi, abbiamo quasi finito di rinnovare le prenotazioni saltate la scorsa settimana”

È stato annunciato dall’assessore comunale per la sicurezza Gianna Pentenero, che ha raccontato cosa è successo, partendo dalla notte tra il 12 e il 13 novembre:

“Le prime tracce del malware classificato come Conti, sono dell’11 novembre: la sua diffusione è iniziata tra la notte del 12 e 13 novembre”.

Inoltre ha aggiunto:

“Non sono stati trafugati i dati. Il 15 novembre, è stata rilevata una cifratura dei dati che ha coinvolto anche alcune postazioni della sede di Soris. Le prime azioni intraprese sono stato l’isolamento di tutte le 7.700 postazioni del Comune disconnettendole dalle rete, seguita dall’intervento dei tecnici del CSI per bonificare le macchine infette. L’operatività dell’ente è stata ristabilita al netto delle postazioni infette, che sono risultate circa 250 e sono in fase di completa reinstallazione”.

Ma sembrerebbe che i criminali informatici non abbiamo concluso le loro scorribande all’interno delle infrastrutture del comune, in quanto ha dichiarato la Pentenero:

“Venerdì, si è registrato un nuovo attacco sul sistema operativo del Comune: il primo non è andato a buon fine, così come il secondo è stato interrotto nell’immediato. Non sono stati trafugati dati alla macchina pubblica”.

Palazzo Civico (sede del municipio della città di Torino), ha presentato una ulteriore denuncia alla Polizia Postale e al Garante della privacy.

Conclude la Pentenero spiegando che i sistemi informativi della Città, sono stati incaricati di adottare un piano operativo di emergenza, in collaborazione con il CSI, per diminuire nuovi rischi di intrusione e per ridurre i tempi di reazione e ripristino del sistema di fronte ad un nuovo attacco informatico.

Sembrerebbe che quanto la seconda ondata dell’attacco informatica avvenuta il venerdì 26, non sia stata scongiurata in quanto, da come si legge nell’articolo riportato oggi su torinofree, alcuni servizi sono in down e fuori uso. La notizia sembra arrivare direttamente da Palazzo Civico.

Fra i disservizi sembra che nuovamente sia stata colpita l’anagrafe. Il CSI Piemonte (Consorzio per Il Sistema Informativo) ed i tecnici del Comune di Torino stanno lavorando per ripristinare il sistema e tornare operativi in totale sicurezza.

Venerdì, gli hacker sono entrati nei sistemi Rds, ovvero quelli che permettono lo smart working. Già un paio di settimane fa era avvenuto un simile hackeraggio, il quale ha causato il blocco dei sistemi per parecchi giorni.

L’attacco di metà novembre, si è infiltrato attraverso una postazione condivisa; classificato come ransomware ‘Conti’, ha richiesto un bonifica totale di tutti i pc.

Fortunatamente l’intervento è stato tempestivo e sembra che non sia stati trafugati dati sensibili e informazioni riservate. Il secondo, di venerdì scorso, ha cercato di bypassare il sistema di sicurezza da remoto.

I computer infetti sono risultati 250, anche se la rigenerazione ha coperto, per sicurezza, tutte le 7.700 unità della rete comunale.

Purtroppo, la reinstallazione dei sistemi sono procedure lunghe, per il ripristino totale e completo. L’assessora comunale, Gianna Pentenero, parla addirittura di oltre cinquecento giorni lavorativi, quasi due anni.

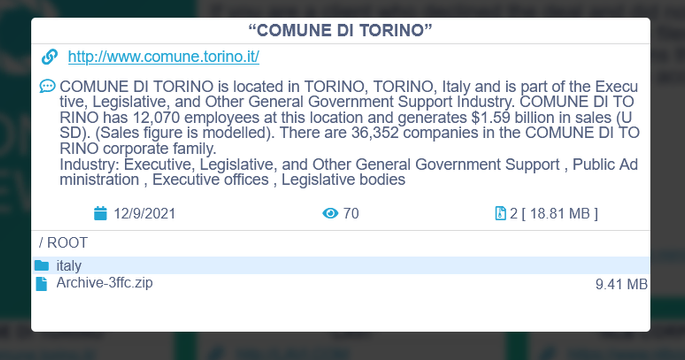

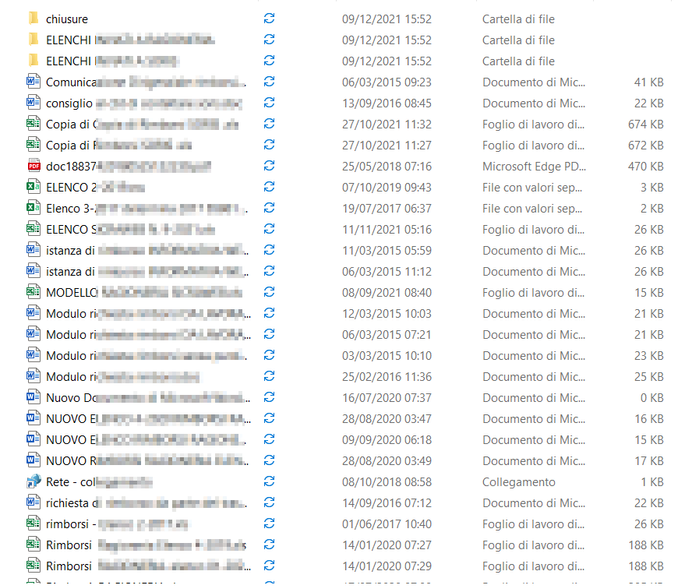

Nella giornata di oggi, la cyber gang Conti ha pubblicato sul suo DLS un sample di 10MB di dati relativi al comune di Torino. Ila sample così piccolo potrebbe dipendere dal fatto che ancora siano in corso le trattative relative alla richiesta di riscatto.

Si tratta di un sample molto piccolo, pari a circa 10 mega byte, sinonimo che ancora le trattative sono in corso e che il grosso dei dati esfiltrati verranno pubblicati successivamente.

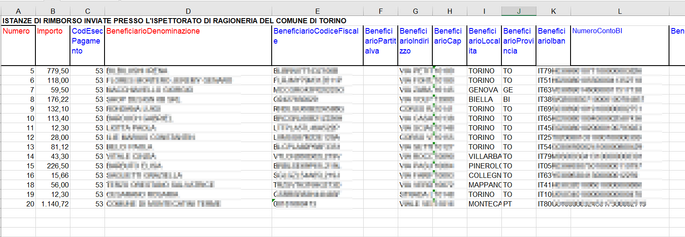

Ma sono presenti moltissimi file al suo interno contenenti una serie di informazioni sensibili, come gli indirizzi di residenza di persone del comune di Torino, oltre ad una serie di richieste di rimborso.

A differenza di molti altri incidenti che abbiamo analizzato nell’ultimo periodo, al momento in cui scriviamo, questo sembra essere stato gestito meglio di altri sia come operation che come comunicazione.

La messa offline dei 7500 server e il cambio password dell’account di amministrazione del domain controller ha di fatto funzionato come una sorta di “kill switch” permettendo al ransomware Conti di bloccare la sua corsa all’interno dell’ infrastruttura IT.

Sicuramente rimane sempre un punto fondamentale non risolto. La condivisione delle informazioni e le TTPs (tattiche, tecniche e procedure), ovvero le modalità di azione dei gruppi criminali in modo da consentire a tutte le aziende di migliorarsi evitando che queste informazioni rimangono solo appannaggio della polizia postale e dell’azienda colpita.

RHC monitorarà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali. Nel caso ci siano persone informate sui fatti che volessero fornire informazioni in forma anonima, potete contattarci utilizzando le mail crittografate accessibili a questa URL: https://www.redhotcyber.com/contattaci

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…