La famigerata banda ransomware BlackCat/ALPHV, rivendica un attacco ad un’altra organizzazione italiana. Oggi è il turno del gruppo italiano CF Assicurazioni, che si trova a combattere con il ransomware.

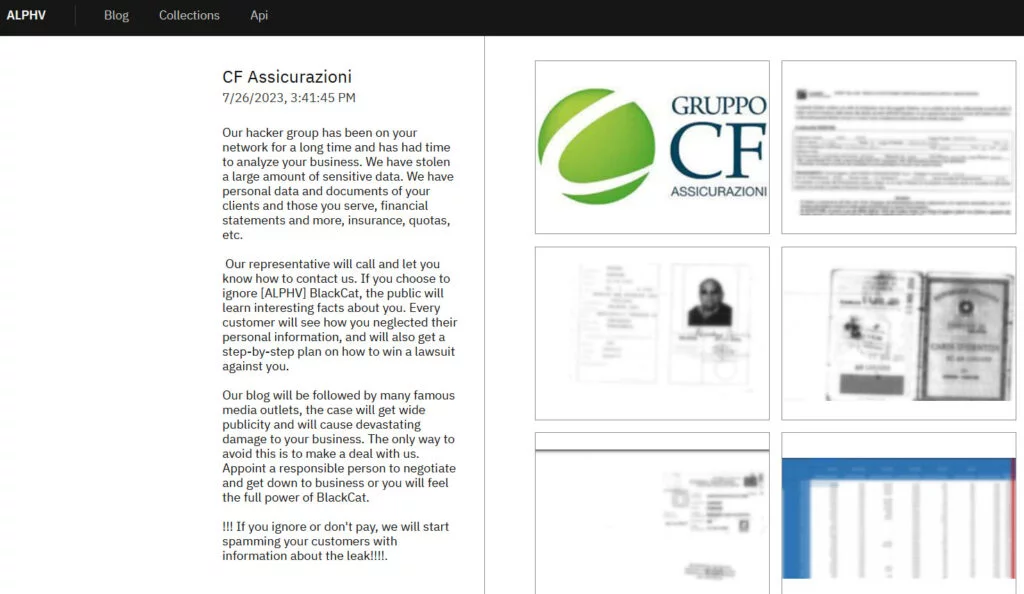

BlackCat riporta all’interno del suo Data Leak Site che l’azienda è rimasta vittima di un attacco informatico e pubblica una serie di samples esfiltrati dalle infrastrutture IT dell’azienda.

All’interno del post, riporta quanto segue:

Il nostro gruppo di hacker è sulla tua rete da molto tempo e ha avuto il tempo di analizzare la tua attività. Abbiamo rubato una grande quantità di dati sensibili.

Abbiamo dati e documenti anagrafici dei tuoi clienti, bilanci e altro, assicurazioni, quote, ecc.

Il nostro rappresentante chiamerà e ti farà sapere come contattarci.

Se scegli di ignorare [ALPHV] BlackCat, il pubblico imparerà fatti interessanti su di te. Ogni cliente vedrà come hai trascurato le sue informazioni personali e riceverà anche un piano dettagliato su come vincere una causa contro di te.

Il nostro blog è seguito da molti media famosi, il caso riceverà ampia pubblicità e causerà danni devastanti alla tua attività. L'unico modo per evitarlo è fare un accordo con noi. Nomina una persona responsabile per negoziare e metterti al lavoro o sentirai tutto il potere di BlackCat.

!!! Se ignori o non paghi, inizieremo a inviare spam ai tuoi clienti con informazioni sulla perdita!!!!.

Ancora non sappiamo con precisione se tali dati siano di proprietà dell’azienda, in quanto non è ancora presente all’interno del sito web alcuna notizia relativa all’accaduto.

Dal sito web dell’azienda viene riportato che “Il Gruppo CF Assicurazioni rappresenta una realtà dinamica e innovativa in grado di offrire ai propri clienti una risposta concreta a tutti i principali bisogni di serenità e sicurezza. Il Gruppo è composto da CF Assicurazioni, CF Life e Geco.IT società informatica creata per supportare lo sviluppo del business e le esigenze della Rete di Vendita.”

Ricordiamo a tutti che l’accesso alla rete onion e al download dei dati (attraverso TOR Browser) è praticabile praticamente da chiunque, anche se non dotato di particolari competenze in materia. Ciò significa che tali dati sono accessibili da qualsiasi persona che sappia normalmente utilizzare un PC.

La cosa interessante di questa violazione risultano le dichiarazioni di BlackCat che riportano “!!! Se ignori o non paghi, inizieremo a inviare spam ai tuoi clienti con informazioni sulla perdita!!!!.” oppure “Ogni cliente vedrà come hai trascurato le sue informazioni personali e riceverà anche un piano dettagliato su come vincere una causa contro di te“.

BlackCat è una cybergang che molto spesso ci ha stupito con metodi innovativi di ricatto informatico. Ad esempio, nell’attacco informatico all’Università di Pisa del 2022, BlackCat creò un sito nel clear web con lo stesso nome del sito ufficiale della vittima ma con diversa estensione. Tale sito ospitava i dati esfiltrate dalle infrastrutture IT dell’Università toscana e disponeva di un motore di ricerca tramite il quale era possibile ricercare – da chiunque senza accedere alla rete onion – i dati rubati in modo completamente organizzato.

Come nostra consuetudine, lasciamo spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda e saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

BlackCat/ALPHV è una cybergang che ha violato molte aziende italiane e pubbliche amministrazioni. Possiamo riportare un elenco di aziende violate monitorate da Red Hot Cyber. Le aziende private sono le seguenti:

Mentre le Pubbliche Amministrazioni sono:

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

I ricercatori di sicurezza di Recorded Future e MalwareHunterTeam, intorno a fine del 2021, scoprirono un nuovo ceppo di ransomware chiamato ALPHV/BlackCat, coinvolto in precedenza in operazioni criminali con la famigerata cyber gang REvil (Sodinokibi).

Questo ransomware, è tecnicamente il terzo ceppo ad utilizzare il linguaggio Rust dopo la pubblicazione di un proof-of-concept che venne rilasciato su GitHub nel 2020 e un ceppo sperimentale, oramai defunto chiamato BadBeeTeam che venne osservato nello stesso anno.

ALPHV (BlackCat) è il primo ad essere creato e distribuito attraverso una cyber gang che opera in modello RaaS (Ransomware as a Service). Seguendo il modello di REvil, la gang pubblicizzò il suo programma di affiliazione all’interno dei forum clandestini di criminalità informatica (XSS e Exploit), invitando altri criminali ad unirsi e lanciare attacchi contro grandi aziende per estorcere denaro.

Coloro che si candidano, noti come “affiliati”, ricevono una versione del ransomware ALPHV (BlackCat) che possono utilizzare negli attacchi per poi spartire i proventi una volta arrivato il pagamento da parte dell’azienda violata.

Tra le funzionalità che pubblicizzano, c’è la possibilità di crittografare i dati su sistemi Windows, Linux e VMWare eSXI e la possibilità per gli “affiliati” di guadagnare tra l’80% e il 90% del riscatto finale, a seconda della somma totale che estraggono dalle vittime .

In sintonia con le tattiche della maggior parte delle principali operazioni di ransomware odierne, il gruppo si impegna anche in una doppia estorsione, in cui utilizzano i dati rubati per fare pressione sulle vittime affinché paghino, minacciando di far trapelare i dati rubati se non lo fanno.

Il gruppo sembra gestire più di un Data Leak Site (DLS), dove ognuno di questi ospita i dati di una o due vittime, con ALPHV (BlackCat) che ne crea uno nuovo da utilizzare in nuovi attacchi. Una teoria è che questi siti di fuga siano attualmente ospitati dagli stessi affiliati ALPHV (BlackCat), il che spiega i diversi URL di fuga dei dati.

Sebbene ci siano stati altri tentativi di creare ransomware in Rust, BlackCat è il primo a rappresentare una vera minaccia e di cui le aziende devono fare attenzione. In un tweet, Michael Gillespie (famoso analista di malware presso Emsisoft e autore di decine di utilità di decrittazione ransomware), descrisse BlackCat come un ransomware “molto sofisticato”.

Tuttavia, BlackCat non è l’unico RaaS professionale ad utilizzare Rust, dove tale linguaggio di programmazione è considerato molto più sicuro rispetto a C e C++.

Anche altri gruppi di criminalità informatica, come gli operatori di BuerLoader e FickerStealer , hanno fatto i primi passi nel 2021 verso l’implementazione delle versioni Rust dei loro strumenti.

BlackCat è una cybergang che molto spesso ci ha stupito con metodi innovativi di ricatto informatico. Ad esempio, nell’attacco informatico all’Università di Pisa del 2022, BlackCat creò un sito nel clear web con lo stesso nome del sito ufficiale della vittima ma con diversa estensione. Tale sito ospitava i dati esfiltrate dalle infrastrutture IT dell’Università toscana e disponeva di un motore di ricerca tramite il quale era possibile ricercare – da chiunque senza accedere alla rete onion – i dati rubati in modo completamente organizzato.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.