La famigerata banda ransomware BlackCat/ALPHV, colpisce un’altra organizzazione italiana. Oggi è il turno dell’italiana Fruttagel, che si trova a combattere con il ransomware.

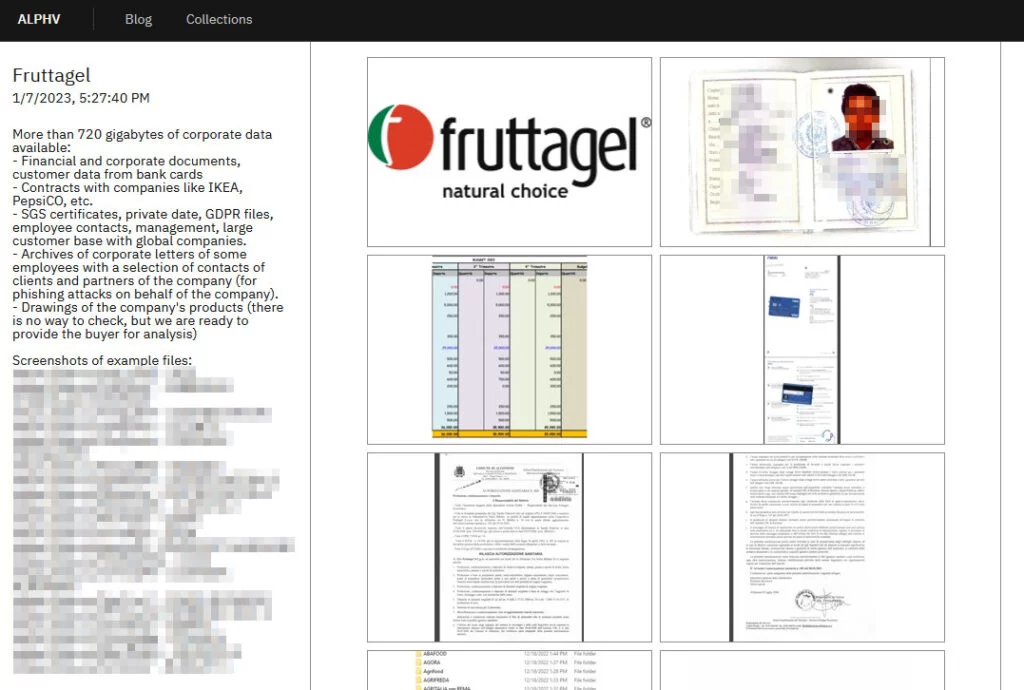

BlackCat riporta all’interno del suo Data Leak Site che l’azienda Fruttgel è rimasta vittima di un attacco informatico che ha portato all’esfiltrazione di ben 720GB di dati dalle sue infrastrutture IT.

All’interno del post, sono stati pubblicati una serie di samples, per attestare la compromissione delle infrastrutture dell’azienda e quindi affermare la corretta attribuzione dell’attacco informatico.

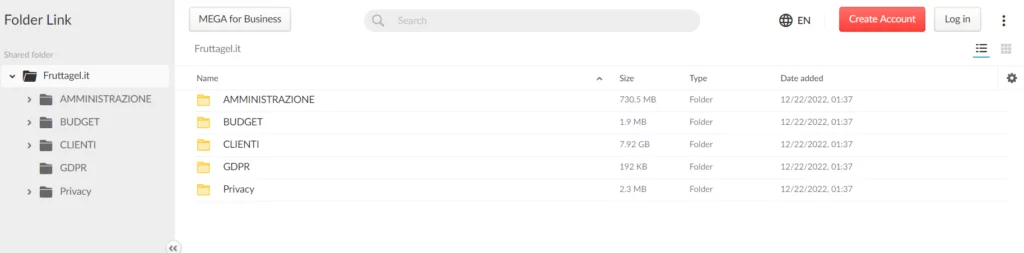

Inoltre è presente un link Mega, dove è possibile accedere ad una cartella con accesso anonimo, contenente tutti i dati, ordinati in “Amministrazione”, “Budget”, “Clienti”, “GDPR” e “Privacy”.

La pubblicazione completa delle informazioni acquisite dalla gang, sta a significare che non si è trovato un accordo per il pagamento del riscatto.

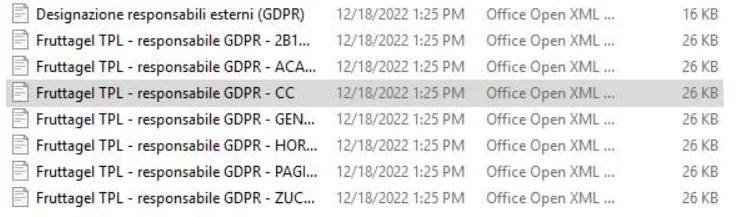

Visto che BlackCat non ha “monetizzato”, come in questo caso, oltre a pubblicare una parte dei dati in suo possesso, la gang vuole mettere in bella mostra tutto ciò che può creare “disagio” all’azienda nei confronti del Garante della Privacy, come ad esempio la pubblicazione delle directory “GDPR” e “Privacy”.

I dati pubblicati sono veramente tanti.

Troviamo carte di identità, tessere sanitarie, password, carte di credito, informazioni sui clienti, contratti, budget.

Inoltre, l’utilizzo della locazione “Mega” è nuova in un attacco contro le aziende italiane. Questo vuol dire che tali dati non sono più raggiungibili nel darkweb, ma conoscendo il link Mega, chiunque può esplorare tale directory e scaricare i dati dell’azienda.

Ricordiamo inoltre che l’accesso alla rete onion e al download dei dati (attraverso TOR Browser) è praticabile praticamente da chiunque, anche se non dotato di particolari competenze in materia. Ciò significa che tali dati sono accessibili da qualsiasi persona che sappia normalmente utilizzare un PC.

Fruttagel nasce nel 1994 con l’acquisizione dello stabilimento di Alfonsine (Ra). Raccoglie l’eredità di due importanti realtà della cooperazione del territorio: Ala Frutta, cooperativa nata nei primi anni ’60, specializzata nella lavorazione di frutta fresca per la produzione di cremogenati e succhi di frutta in vetro, e Parmasole, leader nella lavorazione del pomodoro e pioniera della produzione di succhi in brik. Due anni dopo la nascita, nella compagine sociale di Fruttagel entra la cooperativa industriale Co.ind e nel 1998 l’azienda si espande con la costituzione del Consorzio Fruttagel Molise, per la gestione dello stabilimento di Larino (Cb), incorporato in Fruttagel nel 2009 a seguito dell’acquisizione dello stabilimento dalla Regione Molise.

Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Nel mentre attendiamo un comunicato ufficiale dell’azienda, RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

BlackCat/ALPHV è una cybergang che ha violato molte aziende italiane e pubbliche amministrazioni. Possiamo riportare un elenco di aziende violate monitorate da Red Hot Cyber. Le aziende private sono le seguenti:

Mentre le Pubbliche Amministrazioni sono:

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

I ricercatori di sicurezza di Recorded Future e MalwareHunterTeam, intorno a fine del 2021, scoprirono un nuovo ceppo di ransomware chiamato ALPHV/BlackCat, coinvolto in precedenza in operazioni criminali con la famigerata cyber gang REvil (Sodinokibi).

Questo ransomware, è tecnicamente il terzo ceppo ad utilizzare il linguaggio Rust dopo la pubblicazione di un proof-of-concept che venne rilasciato su GitHub nel 2020 e un ceppo sperimentale, oramai defunto chiamato BadBeeTeam che venne osservato nello stesso anno.

ALPHV (BlackCat) è il primo ad essere creato e distribuito attraverso una cyber gang che opera in modello RaaS (Ransomware as a Service). Seguendo il modello di REvil, la gang pubblicizzò il suo programma di affiliazione all’interno dei forum clandestini di criminalità informatica (XSS e Exploit), invitando altri criminali ad unirsi e lanciare attacchi contro grandi aziende per estorcere denaro.

Coloro che si candidano, noti come “affiliati”, ricevono una versione del ransomware ALPHV (BlackCat) che possono utilizzare negli attacchi per poi spartire i proventi una volta arrivato il pagamento da parte dell’azienda violata.

Tra le funzionalità che pubblicizzano, c’è la possibilità di crittografare i dati su sistemi Windows, Linux e VMWare eSXI e la possibilità per gli “affiliati” di guadagnare tra l’80% e il 90% del riscatto finale, a seconda della somma totale che estraggono dalle vittime .

In sintonia con le tattiche della maggior parte delle principali operazioni di ransomware odierne, il gruppo si impegna anche in una doppia estorsione, in cui utilizzano i dati rubati per fare pressione sulle vittime affinché paghino, minacciando di far trapelare i dati rubati se non lo fanno.

Il gruppo sembra gestire più di un Data Leak Site (DLS), dove ognuno di questi ospita i dati di una o due vittime, con ALPHV (BlackCat) che ne crea uno nuovo da utilizzare in nuovi attacchi. Una teoria è che questi siti di fuga siano attualmente ospitati dagli stessi affiliati ALPHV (BlackCat), il che spiega i diversi URL di fuga dei dati.

Sebbene ci siano stati altri tentativi di creare ransomware in Rust, BlackCat è il primo a rappresentare una vera minaccia e di cui le aziende devono fare attenzione. In un tweet, Michael Gillespie (famoso analista di malware presso Emsisoft e autore di decine di utilità di decrittazione ransomware), descrisse BlackCat come un ransomware “molto sofisticato”.

Tuttavia, BlackCat non è l’unico RaaS professionale ad utilizzare Rust, dove tale linguaggio di programmazione è considerato molto più sicuro rispetto a C e C++.

Anche altri gruppi di criminalità informatica, come gli operatori di BuerLoader e FickerStealer , hanno fatto i primi passi nel 2021 verso l’implementazione delle versioni Rust dei loro strumenti.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.