L’azienda italiana CGT Spa, presente in 15 Paesi, è un gruppo che si è espanso a livello internazionale che riunisce 14 società con i medesimi valori distintivi e un forte radicamento locale, ognuna delle quali beneficia dei vantaggi derivanti da una visione condivisa e da solide sinergie.

L’azienda offre soluzioni integrate di vendita, noleggio e assistenza nei settori Estrattivo, Grandi Opere, Infrastrutture, Costruzioni, Generazione di Energia, Oil&Gas, Meccanica Navale.

In Italia è attiva con più di 1.000 dipendenti e 80 anni di esperienza nell’elaborare sempre nuove soluzioni.

Oggi l’azienda si è espansa in una realtà europea e offre anche soluzioni per la Logistica, e CGT Trucks, soluzioni per il Trasporto Stradale.

L’attacco informatico

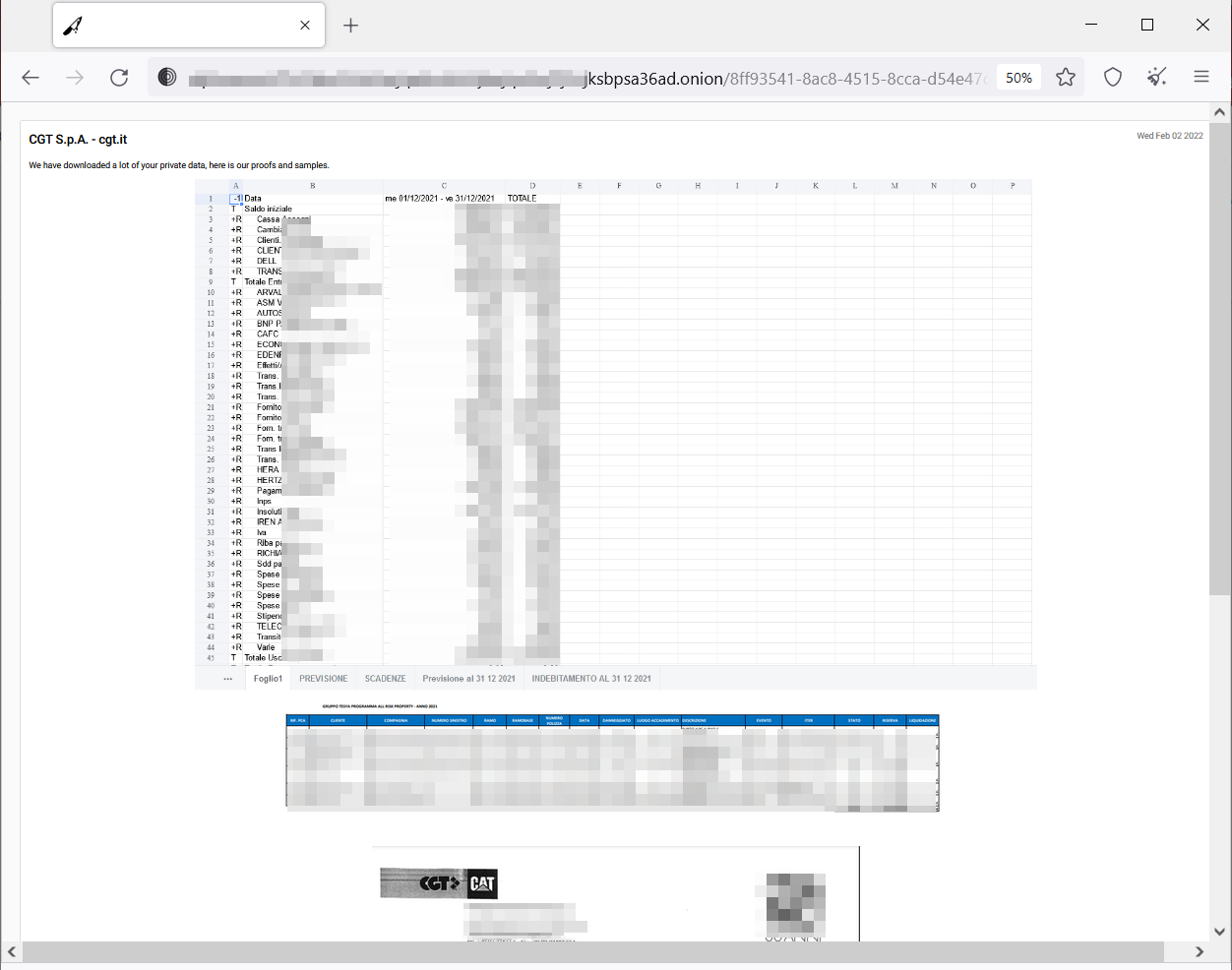

Nello specifico, nella giornata di mercoledì 02/02/2022, è apparso un post all’interno del data Leak site (DLS) della cyber gang BlackCat (ALPHV), che riporta una serie di dati trafugati, oltre al seguente messaggio:

“Abbiamo scaricato molti dei tuoi dati privati, ecco le nostre prove e campioni.”

Da quanto possiamo comprendere dai samples presenti nel sito underground, è presente un file XLS che riporta informazioni sensibili dell’azienda, come l’indebitamento, informazioni sulle spese, informazioni sul programma di Risk Property le polizze stipulate.

I criminali informatici, pubblicano questi samples per attestare che i documenti in loro possesso sono reali e quindi effettuare pressione all’azienda per il pagamento del riscatto.

Qualora l’azienda volesse mettersi in contatto con noi per una dichiarazione, la invitiamo a scriverci attraverso la alla sezione contatti del sito, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Chi sono i criminali di BlackCat

I ricercatori di sicurezza di Recorded Future e MalwareHunterTeam, intorno a fine del 2021, scoprirono un nuovo ceppo di ransomware chiamato ALPHV/BlackCat, coinvolto in precedenza in operazioni criminali con la famigerata cyber gang REvil (Sodinokibi).

Questo ransomware, è tecnicamente il terzo ceppo ad utilizzare il linguaggio Rust dopo la pubblicazione di un proof-of-concept che venne rilasciato su GitHub nel 2020 e un ceppo sperimentale, oramai defunto chiamato BadBeeTeam che venne osservato nello stesso anno.

ALPHV (BlackCat) è il primo ad essere creato e distribuito attraverso una cyber gang che opera in modello RaaS (Ransomware as a Service). Seguendo il modello di REvil, la gang pubblicizzò il suo programma di affiliazione all’interno dei forum clandestini di criminalità informatica (XSS e Exploit), invitando altri criminali ad unirsi e lanciare attacchi contro grandi aziende per estorcere denaro.

Coloro che si candidano, noti come “affiliati”, ricevono una versione del ransomware ALPHV (BlackCat) che possono utilizzare negli attacchi per poi spartire i proventi una volta arrivato il pagamento da parte dell’azienda violata.

Tra le funzionalità che pubblicizzano, c’è la possibilità di crittografare i dati su sistemi Windows, Linux e VMWare eSXI e la possibilità per gli “affiliati” di guadagnare tra l’80% e il 90% del riscatto finale, a seconda della somma totale che estraggono dalle vittime .

In sintonia con le tattiche della maggior parte delle principali operazioni di ransomware odierne, il gruppo si impegna anche in una doppia estorsione, in cui utilizzano i dati rubati per fare pressione sulle vittime affinché paghino, minacciando di far trapelare i dati rubati se non lo fanno.

Il gruppo sembra gestire più di un Data Leak Site (DLS), dove ognuno di questi ospita i dati di una o due vittime, con ALPHV (BlackCat) che ne crea uno nuovo da utilizzare in nuovi attacchi. Una teoria è che questi siti di fuga siano attualmente ospitati dagli stessi affiliati ALPHV (BlackCat), il che spiega i diversi URL di fuga dei dati.

Sebbene ci siano stati altri tentativi di creare ransomware in Rust, BlackCat è il primo a rappresentare una vera minaccia e di cui le aziende devono fare attenzione. In un tweet, Michael Gillespie (famoso analista di malware presso Emsisoft e autore di decine di utilità di decrittazione ransomware), descrisse BlackCat come un ransomware “molto sofisticato”.

Tuttavia, BlackCat non è l’unico RaaS professionale ad utilizzare Rust, dove tale linguaggio di programmazione è considerato molto più sicuro rispetto a C e C++.

Anche altri gruppi di criminalità informatica, come gli operatori di BuerLoader e FickerStealer , hanno fatto i primi passi nel 2021 verso l’implementazione delle versioni Rust dei loro strumenti.

Bajram Zeqiri è un esperto di cybersecurity, cyber threat intelligence e digital forensics con oltre vent'anni di esperienza, che unisce competenze tecniche, visione strategica creare la resilienza cyber per le PMI. Fondatore di ParagonSec e collaboratore tecnico per Red Hot Cyber, opera nella delivery e progettazione di diversi servizi cyber, SOC, MDR, Incident Response, Security Architecture, Engineering e Operatività. Aiuta le PMI a trasformare la cybersecurity da un costo a leva strategica per le PMI.

Aree di competenza: Cyber threat intelligence, Incident response, Digital forensics, Malware analysis, Security architecture, SOC/MDR operations, OSINT research