La famigerata banda ransomware BlackCat/ALPHV, rivendica un nuovo attacco ad un’altra organizzazione italiana. Oggi è il turno dell’italiana Electronic System SpA, che si trova a combattere con il ransomware.

BlackCat non riporta all’interno del suo Data Leak Site (DLS) la quantità di dati esfiltrati dalle infrastrutture IT dell’azienda, ma si limita a riportare una descrizione del suo business.

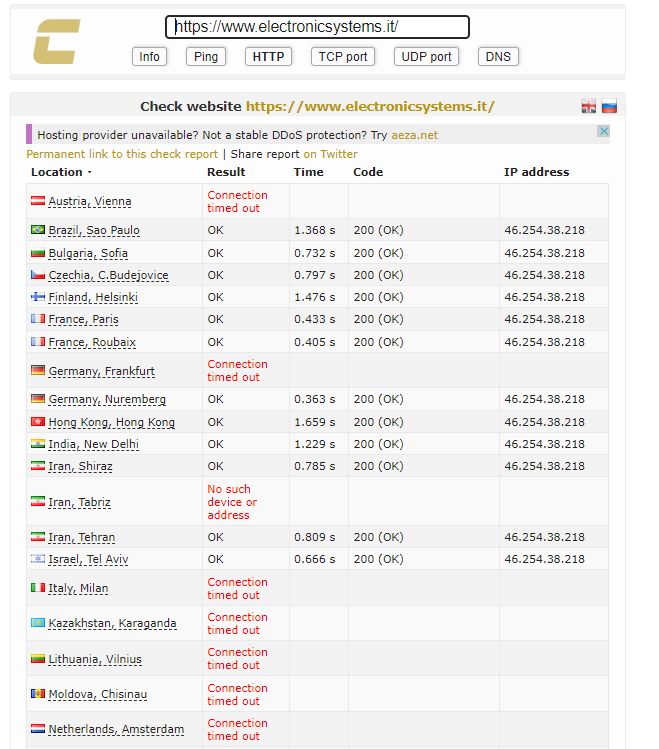

Nel mentre il loro sito in Italia risulta offline, come viene riportato dal check-host eseguito in data 05 aprile 2022 alle ore 18:16.

Ricordiamo a tutti che l’accesso alla rete onion e al download dei dati (attraverso TOR Browser) è praticabile praticamente da chiunque, anche se non dotato di particolari competenze in materia. Ciò significa che tali dati sono accessibili da qualsiasi persona che sappia normalmente utilizzare un PC.

Una volta acceduti all’interno del post, BlackCat riporta informazioni dettagliate dall’azienda, che sicuramente sono state prelevate dal sito, cosa che non riusciamo a verificare con precisione in quanto in questo momento risulta offline.

The 30-year history of Electronic Systems is linked to the bright career of its president, Mr. Alessandro Masotti. After working as Technical Manager in a company producing static regulators for DC motors and in a leading Italian manufacturer of drivers and inverters, he acquires a remarkable experience in the field of industrial instrumentation in order to set up its own Company in Dormelletto, in the province of Novara, on march 8th, 1979.

At the beginning, Electronic Systems specialises in the automation sector and in the production of inverters for the Italian market, as well as in the manufacture of sorting systems for Poste Italiane – the Italian Postal Service. Then, it expands the corporate engineering capacities to the measurement systems, rapidly increasing the quality of its products.

Early in the ‘80s, the Company starts producing basic-weight measurement systems fitted with Beta-ray sensors and Z-processors, becomes the first Italian manufacturer competing with American and German companies already operating in the market and moves from Dormelletto to Lonate Pozzolo, in the province of Varese, besides listing in the Italian Register of Research (Anagrafe Nazionale Ricerche) on 1989.

In this period, Electronic Systems develops the dedicated VMW BUS boards with Motorola 68000 processor, which adds laser sensor measurement gauges to the already-successful Beta sensor range for thickness and profile measurement. Within a few years, it starts manufacturing increasingly sophisticated thickness measurement systems while sales keep rising. The Company expands its staff up to 50 people and moves to the current seat in Momo, in the province of Novara.

Thanks to new technologies studied by the R&D department leading to the creation and registration of innovative patents not only for Beta sensor measurement systems, but also for air-sensor thickness measurement systems, Electronic Systems turnover rapidly increases and the Company doubles its staff, improving the overall technical level by employing highly-skilled engineers who support the design and manufacture of new types of machines: Flexin, Flex-Cord system, bank control and material temperature measuring systems for calendering lines and IR sensor measuring barrier layers and multi-layer materials (EVOH, PA) used in foodstuff.

In these years, Electronic Systems starts to attend the most important world trade fairs and exhibitions, confirming its world relevance, boosted by the corporate continuous innovation in the measurement sector and its capacity to supply increasingly larger amounts of thickness measurement gauges to meet job orders coming from manufacturers of large cast lines, calendering lines and coating machines. The Company becomes one of the few Italian companies with a prominent position on the hard quality-focused German market. Over these years, Electronic Systems succeeds in selling and installing more than 500 measurement systems in Germany, only.

The late ‘90s and the beginning of the 21st Century are characterised by the improvement of Company facilities. A new modern plant is built. All offices and the existing production unit are refurbished. The construction of the new plant makes it possible to produce more than 1500 thickness measurement gauges and strengthens the corporate international role. Together with the production in Momo, Customer Service offices are opened in Germany, France, Spain, China, Poland, Brazil and USA, to provide fast and reliable on-site after-sales services as well as fitting approximately 90% of the rubber plants installed in China over the last 10 years with Electronic Systems measurement systems.

Together with the extraordinary growth of Electronic Systems, a new generation of shareholders joins the President. His nieces, Florinda and Tiziana MARTENA, bring new and effective ideas to develop the Company, increase productivity and efficiency and boost operations. As a result, the Company immediately experiences a strong growth leading to achieve the outstanding figure of more than 2500 measurement systems installed with an annual turnover exceeding 18 million Euros. In this same period, the representative and sales offices abroad, in particular in North and South America and, obviously, in Europe, are enlarged, guaranteeing not only technical assistance, but mainly the commercial presence of Electronic Systems on the world market.Nel mentre attendiamo un comunicato ufficiale dell’azienda, RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

BlackCat/ALPHV è una cybergang che ha violato molte aziende italiane e pubbliche amministrazioni. Possiamo riportare un elenco di aziende violate monitorate da Red Hot Cyber. Le aziende private sono le seguenti:

Mentre le Pubbliche Amministrazioni sono:

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

I ricercatori di sicurezza di Recorded Future e MalwareHunterTeam, intorno a fine del 2021, scoprirono un nuovo ceppo di ransomware chiamato ALPHV/BlackCat, coinvolto in precedenza in operazioni criminali con la famigerata cyber gang REvil (Sodinokibi).

Questo ransomware, è tecnicamente il terzo ceppo ad utilizzare il linguaggio Rust dopo la pubblicazione di un proof-of-concept che venne rilasciato su GitHub nel 2020 e un ceppo sperimentale, oramai defunto chiamato BadBeeTeam che venne osservato nello stesso anno.

ALPHV (BlackCat) è il primo ad essere creato e distribuito attraverso una cyber gang che opera in modello RaaS (Ransomware as a Service). Seguendo il modello di REvil, la gang pubblicizzò il suo programma di affiliazione all’interno dei forum clandestini di criminalità informatica (XSS e Exploit), invitando altri criminali ad unirsi e lanciare attacchi contro grandi aziende per estorcere denaro.

Coloro che si candidano, noti come “affiliati”, ricevono una versione del ransomware ALPHV (BlackCat) che possono utilizzare negli attacchi per poi spartire i proventi una volta arrivato il pagamento da parte dell’azienda violata.

Tra le funzionalità che pubblicizzano, c’è la possibilità di crittografare i dati su sistemi Windows, Linux e VMWare eSXI e la possibilità per gli “affiliati” di guadagnare tra l’80% e il 90% del riscatto finale, a seconda della somma totale che estraggono dalle vittime .

In sintonia con le tattiche della maggior parte delle principali operazioni di ransomware odierne, il gruppo si impegna anche in una doppia estorsione, in cui utilizzano i dati rubati per fare pressione sulle vittime affinché paghino, minacciando di far trapelare i dati rubati se non lo fanno.

Il gruppo sembra gestire più di un Data Leak Site (DLS), dove ognuno di questi ospita i dati di una o due vittime, con ALPHV (BlackCat) che ne crea uno nuovo da utilizzare in nuovi attacchi. Una teoria è che questi siti di fuga siano attualmente ospitati dagli stessi affiliati ALPHV (BlackCat), il che spiega i diversi URL di fuga dei dati.

Sebbene ci siano stati altri tentativi di creare ransomware in Rust, BlackCat è il primo a rappresentare una vera minaccia e di cui le aziende devono fare attenzione. In un tweet, Michael Gillespie (famoso analista di malware presso Emsisoft e autore di decine di utilità di decrittazione ransomware), descrisse BlackCat come un ransomware “molto sofisticato”.

Tuttavia, BlackCat non è l’unico RaaS professionale ad utilizzare Rust, dove tale linguaggio di programmazione è considerato molto più sicuro rispetto a C e C++.

Anche altri gruppi di criminalità informatica, come gli operatori di BuerLoader e FickerStealer , hanno fatto i primi passi nel 2021 verso l’implementazione delle versioni Rust dei loro strumenti.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

QUATTRO LEZIONI PER COMPRENDERE IL DARKWEB ED ENTRARE DA PROTAGONISTI NELLA CYBER THREAT INTELLIGENCE.

Per info e iscrizioni: 📱 Whatsapp 379 163 8765 ✉️ [email protected]

Dopo il successo delle scorse edizioni, Red Hot Cyber è lieta di annunciare una nuova live-class del corso "Dark Web & Cyber Threat Intelligence". A differenza dei corsi e-learning pre-registrati, queste lezioni online in tempo reale, condotte dal professor Pietro Melillo, offrono un’esperienza formativa interattiva e coinvolgente, ideale per approfondire i contenuti e affrontare casi pratici.

Le Live Class sono progettate per garantire un apprendimento mirato e personalizzato, con un massimo di 14 partecipanti per sessione. Questo consente di adattare il percorso formativo alle esigenze specifiche, ma anche di mantenere alta la qualità: i posti sono limitati e nelle scorse edizioni sono andati in sold-out due settimane prima dell’inizio. Prenota subito per assicurarti il tuo posto!

Risorse online:

Al termine del corso, potrai accedere all’esclusivo Laboratorio di Intelligence DarkLab, un ambiente operativo dove mettere in pratica le competenze acquisite. Sarà l’occasione per sperimentare attività di investigazione nel Dark Web, analisi delle minacce e redazione di report di intelligence e ricerche approfondite.

Per info e iscrizioni: 📱 Whatsapp 379 163 8765 ✉️ [email protected]