Campagna di phishing su Signal in Europa: sospetto coinvolgimento di attori statali

Le autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si conce...

Robot in cerca di carne: Quando l’AI affitta periferiche. Il tuo corpo!

L’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “...

DKnife: il framework di spionaggio Cinese che manipola le reti

Negli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’ana...

Così tante vulnerabilità in n8n tutti in questo momento. Cosa sta succedendo?

Negli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici ...

L’IA va in orbita: Qwen 3, Starcloud e l’ascesa del calcolo spaziale

Articolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i v...

Truffe WhatsApp: “Prestami dei soldi”. Il messaggio che può svuotarti il conto

Negli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente dena...

Allarme rosso in Italia! Migliaia di impianti senza password: un incubo a portata di click

L’Italia si trova oggi davanti a una sfida digitale senza precedenti, dove la corsa all’innovazione non sempre coincide con una protezione adeguata delle infrastrutture. Pertanto la sicurezza dei sist...

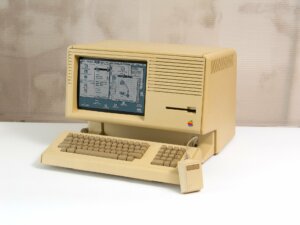

La vera storia degli hacker: dai trenini del MIT, alla voglia di esplorare le cose

La parola hacking, deriva dal verbo inglese “to hack”, che significa “intaccare”. Oggi con questo breve articolo, vi racconterò un pezzo della storia dell’hacking, dove tutto ebbe inizio e precisament...

Supply Chain Attack: come è stato compromesso Notepad++ tramite il CVE-2025-15556

Nella cyber security, spesso ci si concentra sulla ricerca di complessi bug nel codice sorgente, ignorando che la fiducia dell’utente finale passa per un elemento molto più semplice: un link di downlo...

Il “Reddit per AI” progetta la fine dell’umanità e crea una Religione. Ecco la verità su Moltbook

L’evoluzione delle piattaforme digitali ha raggiunto un punto di rottura dove la presenza umana non è più richiesta per alimentare il dibattito. Moltbook emerge come un esperimento sociale senza prece...

Articoli più letti dei nostri esperti

Il database di RaidForums è stato pubblicato in un noto forum underground

Bajram Zeqiri - 30 Maggio 2023

Ecco perché una VPN gratis è una pessima scelta. 360 milioni di record di SuperVPN trovati online

Redazione RHC - 30 Maggio 2023

Microsoft propone al governo USA di istituire un’agenzia di regolamentazione delle AI

Redazione RHC - 30 Maggio 2023

L’intelligenza artificiale sbarca su Windows 11 con Windows Copilot: La nuova frontiera della user experience

Luca Vinciguerra - 29 Maggio 2023

Attenti a WordPad! QBot infetta i computer tramite mail di phishing

Redazione RHC - 29 Maggio 2023

Ensen Huang, CEO della “sconosciuta” Nvidia avverte che nel mondo delle AI: “O corri per mangiare, o scappi per non diventare cibo”

Redazione RHC - 29 Maggio 2023

Gli operatori della DeFi Fintoch, scappano con 31,6 milioni di dollari e chiudono tutto

Redazione RHC - 29 Maggio 2023

Spyboy vende un malware capace di chiudere qualsiasi Antivirus, EDR e XDR

Marcello Filacchioni - 29 Maggio 2023

La Call4Ideas di Scientifica Venture Capital per selezionare idee e progetti innovativi ad elevata intensità tecnologica

Silvia Felici - 29 Maggio 2023

Akamai analizza Dark Frost Botnet: una minaccia poco sofisticata ma molto efficace per il settore del gaming

Sandro Sana - 29 Maggio 2023

Ultime news

Google potrebbe non indicizzare più il tuo sito in futuro. Ecco le nuove strategie di indicizzazione

EvilVideo: L’Exploit Zero-Day Che Minaccia Telegram su Android

Come Ho Superato le Limitazioni di ChatGPT per Produrre Metanfetamine

Nvidia verso il Quantum Computing. Come le GPU possono creare un computer quantistico commercialmente valido

Arrestato un adolescente di 17 anni, membro di Scattered Spider! Il Crimine Informatico non paga

Vuoi parlare con il capo di LockBit? Basta che tu sia chiaro e coinciso!

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE