I ricercatori dell’Università di Oxford e gli specialisti dell’Ufficio federale svizzero per gli appalti della difesa (Armasuisse) hanno identificato un nuovo metodo di attacco che consente di interrompere a distanza il processo di ricarica dei veicoli elettrici.

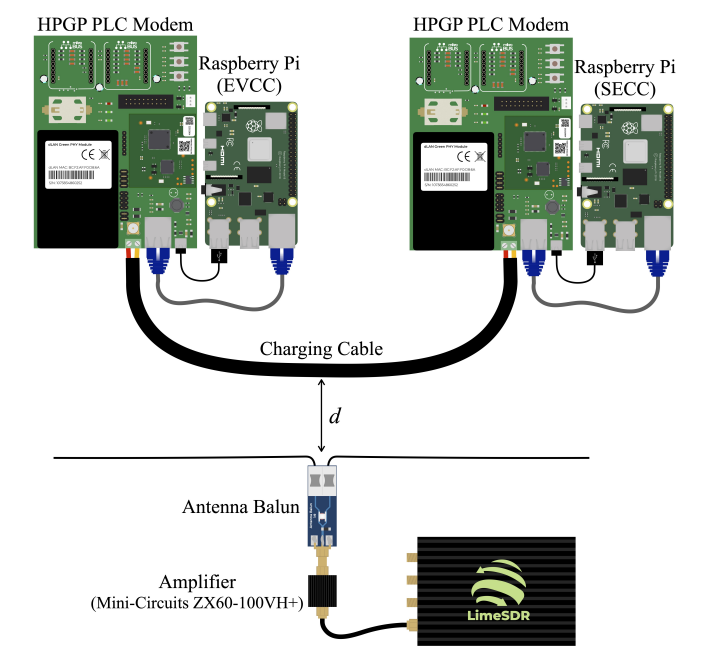

L’attacco, soprannominato Brokenwire, consiste nell’invio di segnali wireless al veicolo attaccato per causare interferenze elettromagnetiche e interrompere il processo di ricarica.

L’attacco prende di mira il Combined Charging System (stazioni di ricarica rapida CC ampiamente utilizzate) e comporta l’interferenza con il processo di comunicazione tra il caricabatterie e il veicolo.

I ricercatori sottolineano che l’attacco funziona solo contro le stazioni di ricarica rapida DC.

Le stazioni di ricarica domestiche che in genere utilizzano la ricarica CA sono immuni da Brokenwire perché utilizzano standard di comunicazione diversi.

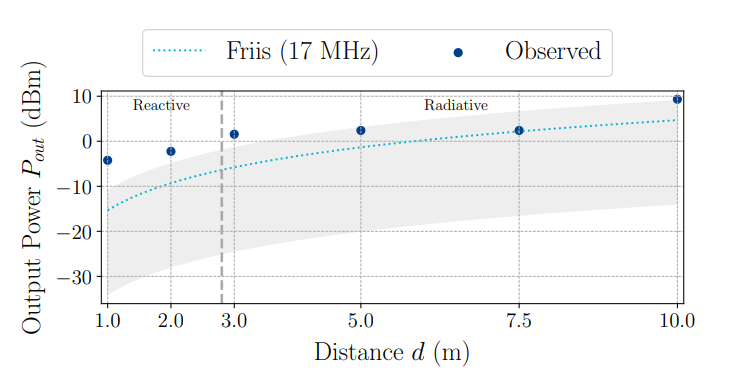

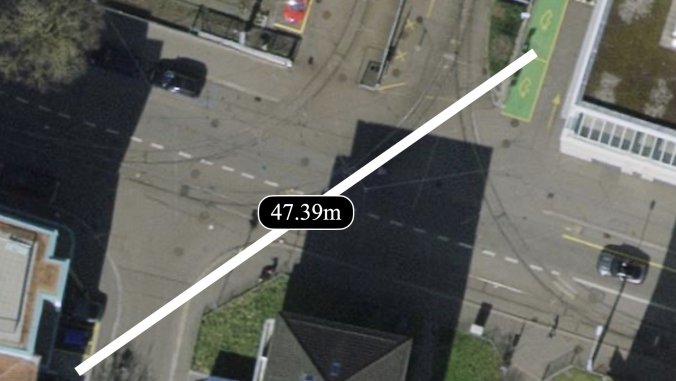

Durante gli esperimenti, i ricercatori sono riusciti ad attaccare sette tipi di veicoli e 18 tipologie di ricarica a una distanza massima di 47,39 m utilizzando una software defined radio, un amplificatore RF da 1 watt e un’antenna a dipolo.

L’attacco ha funzionato con successo a una distanza di diversi piani, attraverso recinzioni. L’attacco Brokenwire colpisce non solo le auto elettriche, ma anche navi elettriche, aerei e veicoli pesanti.

Una volta iniziato l’attacco, l’auto non si caricherà fino a quando l’attacco non si interrompe e il connettore viene nuovamente ricollegato alla stazione di ricarica. Gli esperti hanno notato che, sebbene l’attacco possa essere utilizzato per interrompere il processo di ricarica, non sembra causare danni permanenti ai sistemi.

I ricercatori hanno comunicato la loro scoperta ai produttori interessati e alcuni dettagli tecnici dell’attacco non sono stati resi pubblici per prevenire potenziali abusi. Secondo i ricercatori, l’attacco può essere effettuato utilizzando apparecchiature radio standard e con conoscenze tecniche minime.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…