Se sei una azienda innovativa, che crede nella diffusione dei messaggi ed idee attraverso “metodi non convenzionali”, come ad esempio l’arte e il fumetto, questo articolo è proprio per te. Hai mai sognato di far parte di una Graphic Novel che non solo intrattiene, ma educa anche sulle minacce informatiche? Ora puoi farlo grazie alla sponsorizzazione di un episodio speciale di BETTI-RHC!

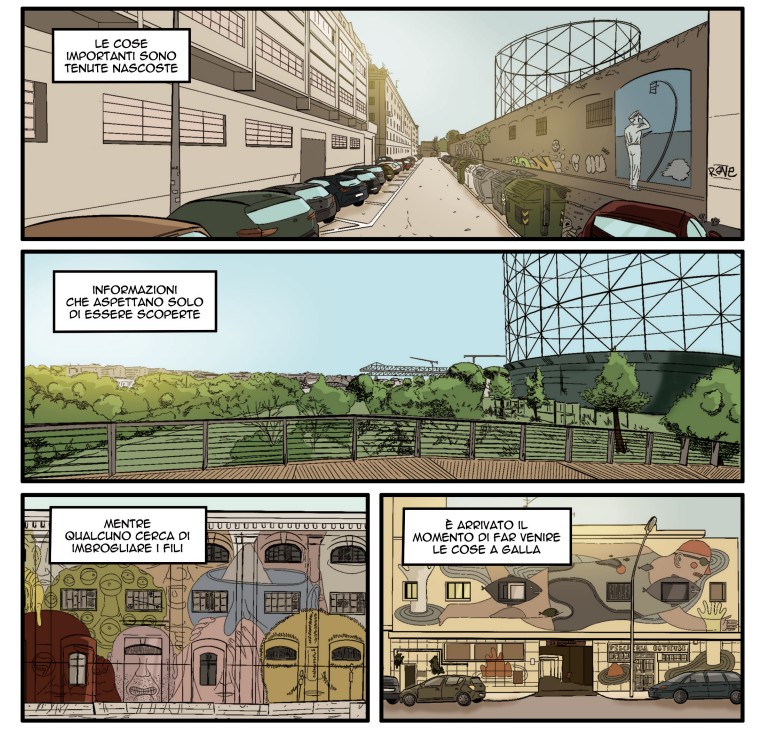

BETTI-RHC è una serie a fumetti unica nel suo genere che trasforma la cybersecurity in una storia emozionante. Con messaggi chiave integrati nella trama, insegniamo al nostro pubblico come affrontare le sfide della sicurezza informatica in modo efficace e divertente.

La sponsorizzazione ti dà la possibilità di far brillare il tuo logo sulla copertina e di avere due pagine interne per promuovere i tuoi servizi e prodotti. Inoltre la tua azienda farà parte della trama, la quale verrà plasmata secondo i tuoi desideri e collaborando con noi nella sceneggiatura. Ma andiamo con ordine …

Se la tua azienda è interessata a sponsorizzare un fumetto, scrivici alla casella [email protected]

Red Hot Cyber, credendo che occorra trovare dei metodi non convenzionali per stimolare le persone verso la consapevolezza del rischio informatico e alla cultura hacker, realizzato la prima Graphic Novel improntata sulla sicurezza informatica: Betti RHC.

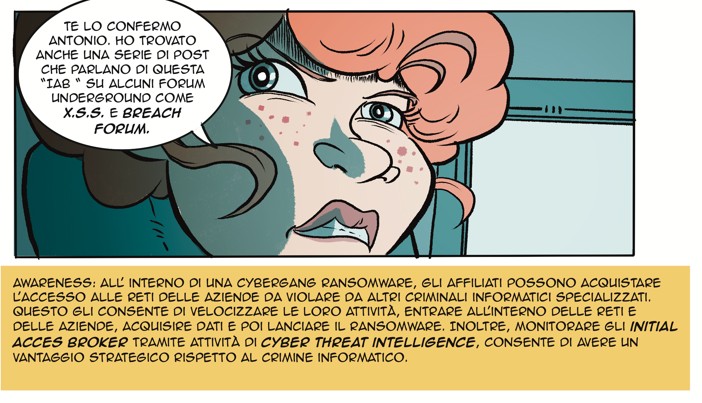

Questa Graphic Novel non è altro che un corso di “Cybersecurity Awareness non convenzionale“, che stiamo costruendo puntata dopo puntata. Episodio dopo episodio, andremo a creare delle storie inedite che consentiranno alle persone, attraverso una storia avvincente, di acquisire nozioni sui comportamenti da adottare in ambito di sicurezza informatica in modo differente dai vari corsi di Awareness.

Se la tua azienda è interessata a sponsorizzare un fumetto, scrivici alla casella [email protected]

Il fumetto, è un mezzo di comunicazione estremamente versatile, il quale può essere usato, oltre che per scopi narrativi e come forma di saggistica, anche per trasmettere e far apprendere concetti complessi come la cybersecurity all’interno di una organizzazione aziendale.

Distribuire un fumetto all’interno di un’azienda o renderlo disponibile ai clienti dell’azienda stessa, permette i seguenti benefici:

La Graphic Novel è stata pensata per poter utilizzare il personaggio in altre avvincenti avventure, come vedremo nel capitolo “Roadmap dei nuovi episodi”. L’obiettivo è far percepire alle persone l’importanza della sicurezza informatica attraverso storie mirate e coinvolgenti, arricchite da messaggi specifici all’interno della trama che inducano ad una riflessione e consentano di acquisire comportamenti consapevoli, evitando così situazioni a rischio.

Se la tua azienda è interessata a sponsorizzare un fumetto, scrivici alla casella [email protected]

Il gruppo Arte di Red Hot Cyber, una volta ricevuto dall’azienda l’idea o il tema del fumetto da sviluppare fornirà un prodotto “chiavi in mano” e quindi realizzerà:

Se la tua azienda è interessata a sponsorizzare un fumetto, scrivici alla casella [email protected]

Il costo della sponsorizzazione varia a seconda del numero delle tavole che verranno realizzate che saranno interamente a colori. Lo sponsor avrà diritto (per quello specifico episodio del fumetto da lui sponsorizzato) alle seguenti condizioni:

Se la tua azienda è interessata a sponsorizzare un fumetto, scrivici alla casella [email protected]

Stiamo già lavorando su altri episodi, mentre altri aspettano di essere sponsorizzati. Di seguito viene riportata la roadmap dei prossimi episodi e gli argomenti che verranno trattati, oltre ad alcune ipotesi che potranno essere realizzati, anche sulla base dell’interesse dello sponsor.

| Vol. | Titolo | Descrizione | Uscita prevista | Sponsor |

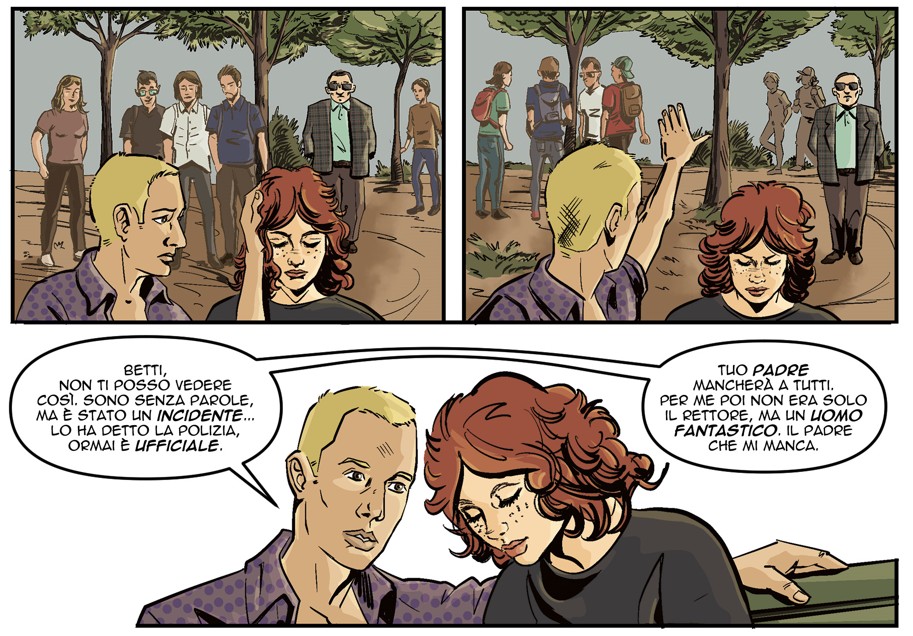

| 1 | Il mondo ha bisogno di Eroi | Descrive il personaggio della graphic-novel Betti, la sua storia, l’avvio della sua carriera e le contaminazioni con gli hacker del passato. Racconta la triste fine del padre morto in circostanze misteriose, che poi si rivela un omicidio per oscurare una tecnologia che avrebbe potuto scoinvolgere il mondo | Febbraio 2023 | Realizzato |

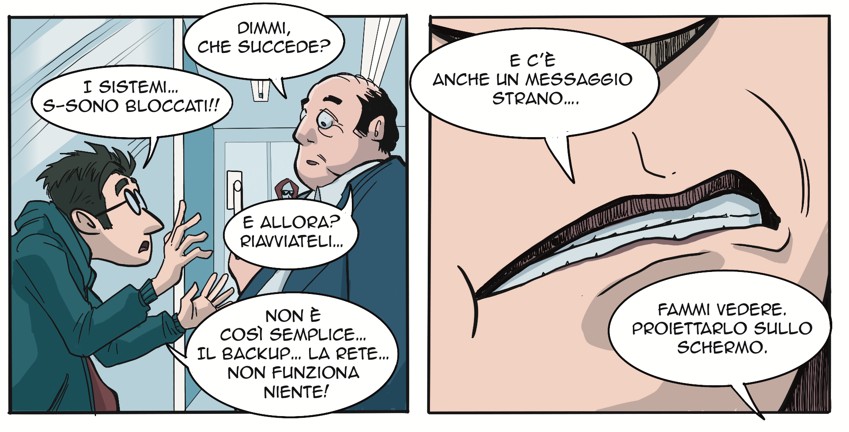

| 2 | In Ostaggio del Codice | Un’azienda di rilievo viene presa di mira da un sofisticato attacco di ransomware. Betti, esperta di cybersecurity, viene incaricata di condurre l’Incident Response per comprendere l’entità dell’attacco e limitare i danni. Mentre Betti si immerge nell’indagine, scopre che l’azienda non ha i mezzi finanziari e non vuole pagare il riscatto richiesto dai criminali informatici. In un atto di disperazione, l’azienda decide di mandare Betti sotto copertura come affiliato al fine di penetrare nel sistema dei criminali e recuperare la chiave di cifratura necessaria per ripristinare i dati. | Novembre 2023 | Realizzato |

| 3 | Oltre lo schermo | Betti, viene mandata a fare delle supplenze in una scuola superiore. Durante il suo incarico, si imbatte in un caso di cyberbullismo in cui uno studente viene vittima di attacchi online e di insulti sui social media. Betti si lancia nell’indagine, utilizzando le sue competenze informatiche per identificare gli aggressori e raccogliere prove digitali. Nel frattempo, lavora anche per sensibilizzare gli studenti sulla gravità del cyber bullismo, promuovendo un ambiente online sicuro e rispettoso. Attraverso il suo impegno nell’affrontare il problema e nel fornire sostegno alla vittima, Betti cerca di trasformare la situazione e promuovere una cultura di gentilezza e rispetto nel mondo digitale. | TBD | In definizione |

| 4 | Codice Rosso: Quando l’Informatica Scatena la Guerra | Betti è un abile analista di intelligence, viene coinvolta in un’analisi di un devastante incidente informatico che scuote il mondo intero. L’incidente, inizialmente considerato un attacco informatico isolato, si rivela essere parte di una sofisticata operazione orchestrata da un gruppo di cybercriminali di livello globale. Mentre Betti si immerge nel caos dell’incidente, scopre che la sua gravità ha scatenato una pericolosa spirale di rappresaglie tra nazioni, rischiando di trasformarsi in una vera e propria terza guerra mondiale | TBD | In definizione |

| 5 | La Rete del Pensiero | Betti si trova di fronte a una sfida unica: l’espansione incontrollata di un’Intelligenza Artificiale (IA) avanzata, nota come “Mente Collettiva”. Questa IA inizia a controllare dispositivi connessi, auto a guida autonoma e compie azioni preoccupanti, Betti cerca di combattere l’invasione tecnologica e di ripristinare il controllo umano.La storia si sviluppa mostrando sia i rischi che l’IA può comportare, come la perdita di privacy e la potenziale minaccia all’autonomia umana, ma mette anche in evidenza il potenziale positivo dell’IA quando è gestita responsabilmente | TBD | TBD |

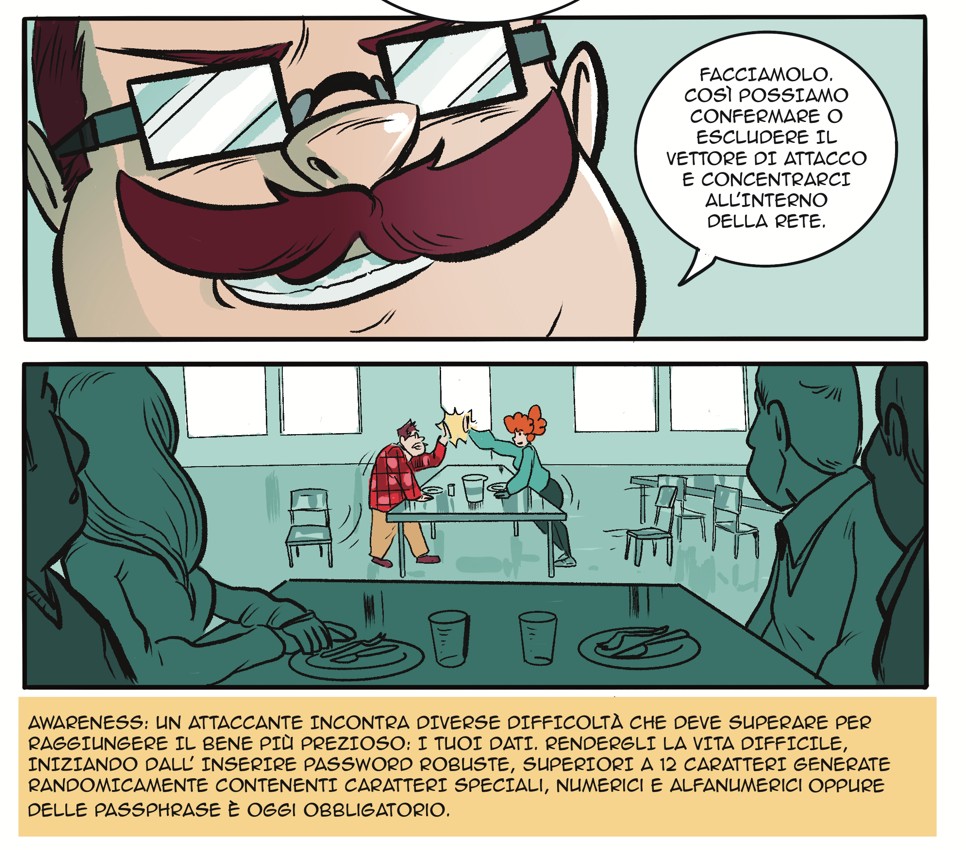

| 6 | Password Story: la consapevolezza è alla base della vita digitale | In questa puntata ad episodi, Betti cerca di fare consapevolezza attraverso la risoluzione di una serie di avventure. Nel mondo digitale, ogni passo che compi è protetto da un filo sottile. Ma cosa succede quando quel filo si intreccia? In “Storie di Password”, Betti svela il lato oscuro delle password deboli e facili da indovinare. Con la sua squadra di esperti, lotta contro hacker implacabili, decifrando codici e sfidando le leggi della logica digitale. | TBD | TBD |

| 7 | Traffico di Intimità: Betti contro il Revenge Porn | In questa puntata intensa, Betti si trova di fronte a un caso di revenge porn che colpisce un’innocente vittima. Una giovane donna di nome Sara si rivolge a Betti disperata dopo aver scoperto che delle immagini intime e private sono state divulgate online senza il suo consenso. Profondamente colpita dalla storia di Sara e determinata a combattere l’ingiustizia, Betti si lancia in un’indagine per rintracciare l’autore di questo vile atto. Mentre raccoglie prove e segue le tracce digitali, Betti scopre un intreccio complesso di identità false, account anonimi e una rete di complici. | TBD | TBD |

| 8 | Virus Digitale: Betti alla Ricerca dell’Origine del Malware | In questa straordinaria puntata, Betti si addormenta esausta dopo una lunga sessione di reverse engineering e si ritrova catapultata in un viaggio nel tempo nella storia del malware. Si sveglia in un’atmosfera surreale e si rende conto di essere tornata indietro nel tempo. Betti si ritrova nel laboratorio di Jhon von Neumann, uno dei padri dell’informatica, che teorizzò il concetto di malware. Con l’aiuto di von Neumann, Betti scopre gli inizi del malware e le prime teorie sulle minacce informatiche.Successivamente, Betti viene trasportata nel passato recente, dove incontra il famigerato Elk Cloner, uno dei primi malware a diffondersi su larga scala, che colpiva i computer Apple II creato per fare degli scherzi agli amici. Betti si trova faccia a faccia con questa giovane minaccia e riflette sui problemi del malware dei giorni di oggi. Viene poi catapultata nella centrale atomica di Natanz e scopre Stuxnet in un viaggio avvincente nella storia del malware | TBD | TBD |

Se la tua azienda è interessata a sponsorizzare un fumetto, scrivici alla casella [email protected]

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…