Ma quale Alan Parson! Apple Music e Deezer sono divenute discariche di musica AI

Per chi ama la musica dei Pink Floyd, sicuramente conosce Alan Parson, il mitico tecnico del suono che mixò capolavori come The Dark Side of the Moon, oltre che fondatore degli The Alan Parsons Projec...

Una azienda italiana presto verrà violata! L’accesso ad un e-commerce è merce nelle underground

In un forum underground frequentato da criminali informatici, compare un’inserzione firmata a nome di “cosmodrome”. Il Threat Actors ha pubblicato uno screenshot, che riporta un titolo molto asciutto:...

Truffa del CEO: la Cassazione cambia tutto. Ora un clic potrebbe costarti il lavoro

L’ordinanza n. 3263 della Sezione Lavoro della Corte di Cassazione del 13 febbraio 2026 conferma quanto statuito dalla Corte di Appello di Roma ovvero che quando l’errore del lavoratore scaturisce da ...

Prima di Stuxnet nel 2000 c’era Fast16: la suite malware per inquinare i calcoli matematici

Gli specialisti di SentinelLABS hanno scoperto la suite di malware fast16, in grado di corrompere silenziosamente calcoli ingegneristici e scientifici già nel 2005, cinque anni prima di Stuxnet. Le an...

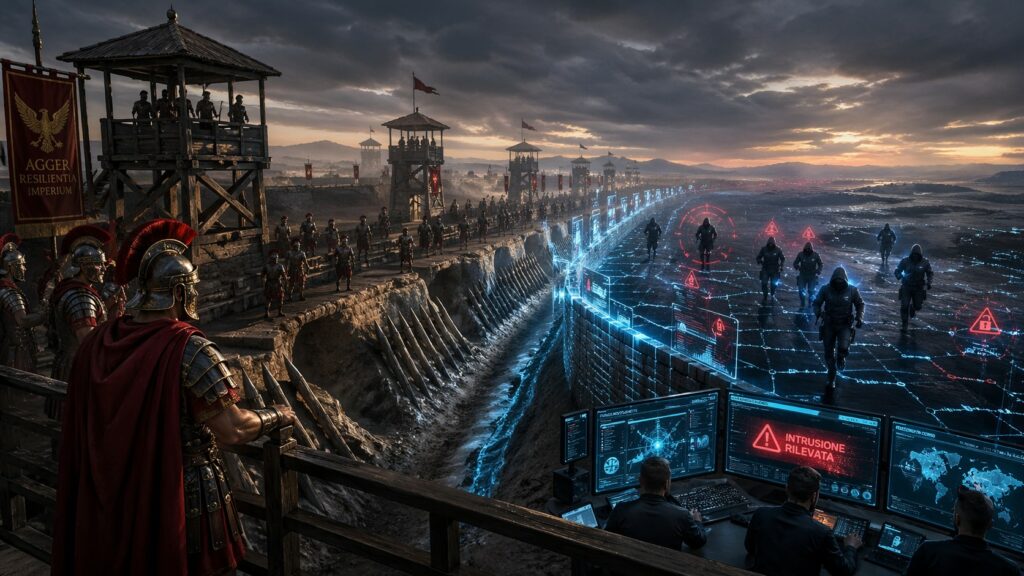

La difesa non è il muro: come l’Agger romano può insegnarci la cybersecurity

Sapete cosa è l’Agger – è un termine latino che si può “tradurre” in bastione terrapieno… ma non era solo un terrapieno. Era parte di qualcosa di molto più articolato: un fossato scavato davanti, la t...

PhantomRPC: un bug di sicurezza critico in Windows RPC, ma Microsoft non rilascia fix

Haydar Kabibo, esperto del Cybersecurity Services Center di Kaspersky Lab, ha scoperto una vulnerabilità nell’architettura RPC (Remote Procedure Call) di Windows che consente l’escalation dei privileg...

Una patch di Windows introduce un nuovo bug: credenziali rubate tramite Esplora File

Una falla in un aggiornamento di sicurezza incompleta ha aperto una nuova superficie di attacco. Risolvendo una vulnerabilità sfruttata dal gruppo APT28, gli sviluppatori hanno bloccato l’esecuzione d...

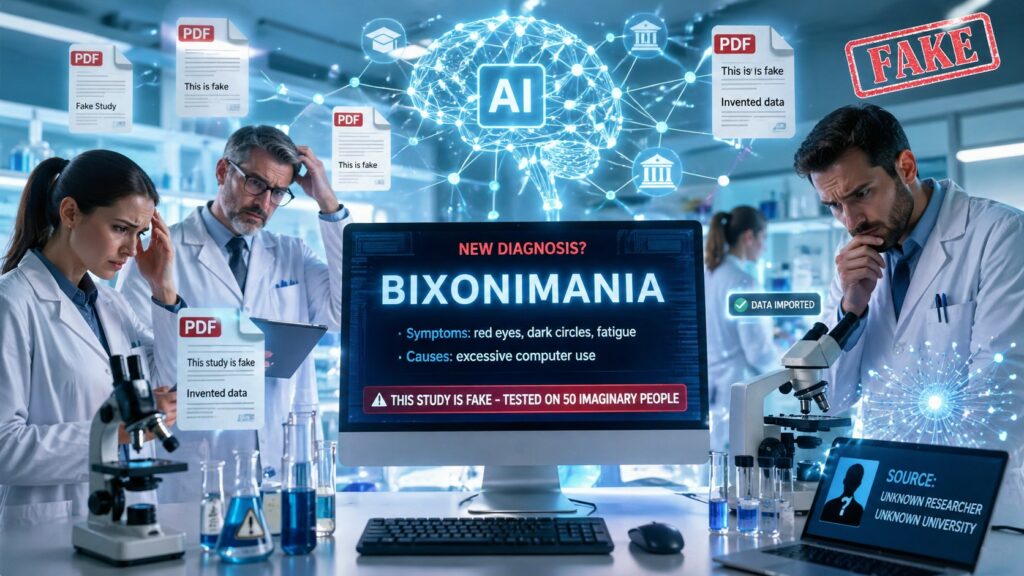

Arriva la BIXONIMANIA! E se la prossima pandemia venga creata dalle AI?

Fiducia cieca, modalità automatica Qualche settimana fa smanettavo un po’ sul web e mi sono imbattuta in una notizia che mi ha fatto riflettere e sorridere allo stesso tempo, perché racconta perfettam...

App UE per verificare l’età: hackerata in pochi minuti, scoppia il caso sicurezza

Il lancio di una nuova app per la verifica dell’età, ha suscitato grandi speranze a Bruxelles, ma si è rivelata un clamoroso fallimento quasi immediatamente. I funzionari hanno ricevuto un’ondata di c...

AES-128 sotto attacco con il quantum computing? La risposta degli esperti sorprende

AES-128 è uno dei meccanismi di crittografia di base che protegge i dati online e all’interno dei servizi. Quando un browser apre un sito web tramite HTTPS, quando un programma di messaggistica critto...

Articoli più letti dei nostri esperti

Ma quale Alan Parson! Apple Music e Deezer sono divenute discariche di musica AI

Massimiliano Brolli - 28 Aprile 2026

Una azienda italiana presto verrà violata! L’accesso ad un e-commerce è merce nelle underground

Carolina Vivianti - 28 Aprile 2026

Starlink e le nuove “guerre invisibili”. Così i satelliti stanno cambiano il potere globale

Carolina Vivianti - 28 Aprile 2026

Truffa del CEO: la Cassazione cambia tutto. Ora un clic potrebbe costarti il lavoro

Paolo Galdieri - 28 Aprile 2026

Prima di Stuxnet nel 2000 c’era Fast16: la suite malware per inquinare i calcoli matematici

Carolina Vivianti - 28 Aprile 2026

La difesa non è il muro: come l’Agger romano può insegnarci la cybersecurity

Simona Piacenti - 28 Aprile 2026

PhantomRPC: un bug di sicurezza critico in Windows RPC, ma Microsoft non rilascia fix

Bajram Zeqiri - 28 Aprile 2026

Una patch di Windows introduce un nuovo bug: credenziali rubate tramite Esplora File

Carolina Vivianti - 27 Aprile 2026

Arriva la BIXONIMANIA! E se la prossima pandemia venga creata dalle AI?

Erminia Minieri - 27 Aprile 2026

App UE per verificare l’età: hackerata in pochi minuti, scoppia il caso sicurezza

Bajram Zeqiri - 27 Aprile 2026

Ultime news

Ma quale Alan Parson! Apple Music e Deezer sono divenute discariche di musica AI

Una azienda italiana presto verrà violata! L’accesso ad un e-commerce è merce nelle underground

Starlink e le nuove “guerre invisibili”. Così i satelliti stanno cambiano il potere globale

Truffa del CEO: la Cassazione cambia tutto. Ora un clic potrebbe costarti il lavoro

Prima di Stuxnet nel 2000 c’era Fast16: la suite malware per inquinare i calcoli matematici

La difesa non è il muro: come l’Agger romano può insegnarci la cybersecurity

PhantomRPC: un bug di sicurezza critico in Windows RPC, ma Microsoft non rilascia fix

Una patch di Windows introduce un nuovo bug: credenziali rubate tramite Esplora File

Arriva la BIXONIMANIA! E se la prossima pandemia venga creata dalle AI?

App UE per verificare l’età: hackerata in pochi minuti, scoppia il caso sicurezza

Diary of a Threat Actor: da fantasma della rete a uomo senza maschera

AES-128 sotto attacco con il quantum computing? La risposta degli esperti sorprende

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE