Diversi ceppi di ransomware sono stati collegati al gruppo APT38, un gruppo di hacker del governo nordcoreano noto per gli attacchi alle istituzioni finanziarie di tutto il mondo. Nell’ultima fase degli attacchi, gli aggressori iniettano del malware distruttivo nelle reti delle vittime, distruggendo ogni traccia delle loro attività.

Christian Beek, capo ricercatore sulle minacce di Trellix, ha affermato che gli operatori del gruppo fanno parte del Bureau 121, la 180a unità dell’esercito informatico nordcoreano, e utilizzano i programmi BEAF, PXJ, ZZZZ e ChiChi per estorcere le loro vittime.

Sono stati trovati collegamenti con APT38 durante l’analisi delle somiglianze del codice e degli artefatti con il ransomware VHD e TFlower. Il malware è stato lanciato nelle reti delle vittime utilizzando il framework MATA, utilizzato solo dal gruppo Lazarus, che ha consentito agli specialisti di Kaspersky Lab e Sygnia di tracciare parallelismi con gli attacchi degli hacker nordcoreani.

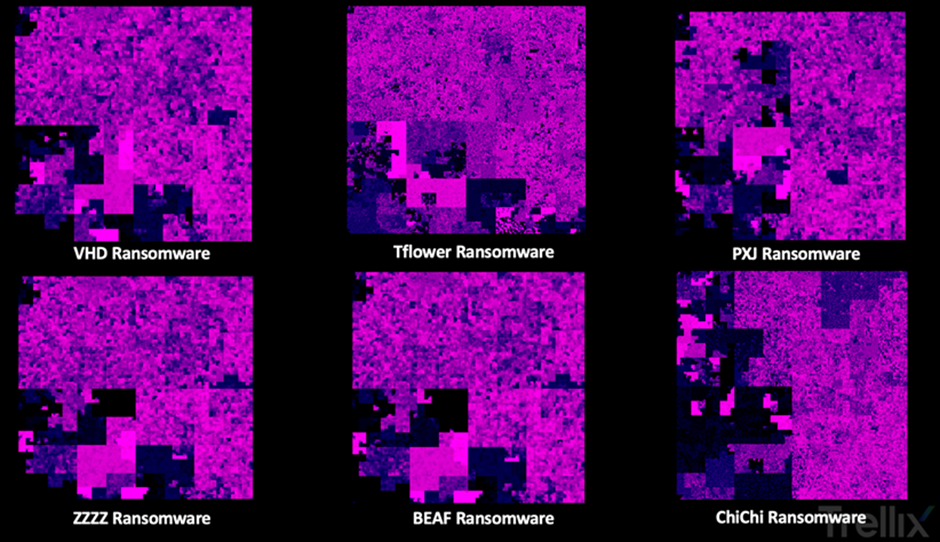

Beek ha visualizzato il codice BEAF, PXJ e ZZZZ utilizzando la mappatura della curva di Hilbert e ha mostrato la loro ovvia somiglianza con VHD e TFlower. Secondo un ricercatore di Trellix, BEAF e ZZZZ sono copie quasi complete l’uno dell’altro e ChiChi è significativamente diverso dagli altri malware.

Confronto ransomware (Fonte Trellix)

Sebbene il codice sorgente di ChiChi abbia poca somiglianza con altri programmi, Bick ha trovato lo stesso indirizzo e-mail nelle richieste di riscatto di ChiChi e ZZZZ.

“Sulla base della nostra ricerca, dell’intelligence combinata e delle osservazioni di attacchi ransomware più piccoli e mirati, Trellix li attribuisce agli hacker nordcoreani con un alto grado di fiducia”

ha affermato BIC.

Trellix ha anche tentato di scoprire ulteriori indizi analizzando i trasferimenti di criptovalute utilizzati per riscuotere il riscatto, ma non ha trovato corrispondenze nei portafogli pertinenti. Gli esperti hanno scoperto che gli hacker sono stati in grado di raccogliere solo piccole quantità di risorse crittografiche.

“Famiglie più piccole di ransomware possono far parte di attacchi più organizzati”

ha aggiunto Beek.

“Sulla base delle nostre ricerche e osservazioni, Trellix attribuisce con sicurezza attacchi ransomware mirati su piccola scala agli hacker nordcoreani”.

Ricordiamo che in precedenza è stato riferito di attacchi del gruppo di hacker Lazarus alle società di criptovalute.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…