Gli esperti di Trustwave hanno rilasciato un’utilità gratuita per le vittime del ransomware BlackByte che possono utilizzare per decrittografare e ripristinare i file danneggiati. Il decryptor già disponibile su GitHub funziona grazie allo sfruttamento di un bug nel codice del ransomware.

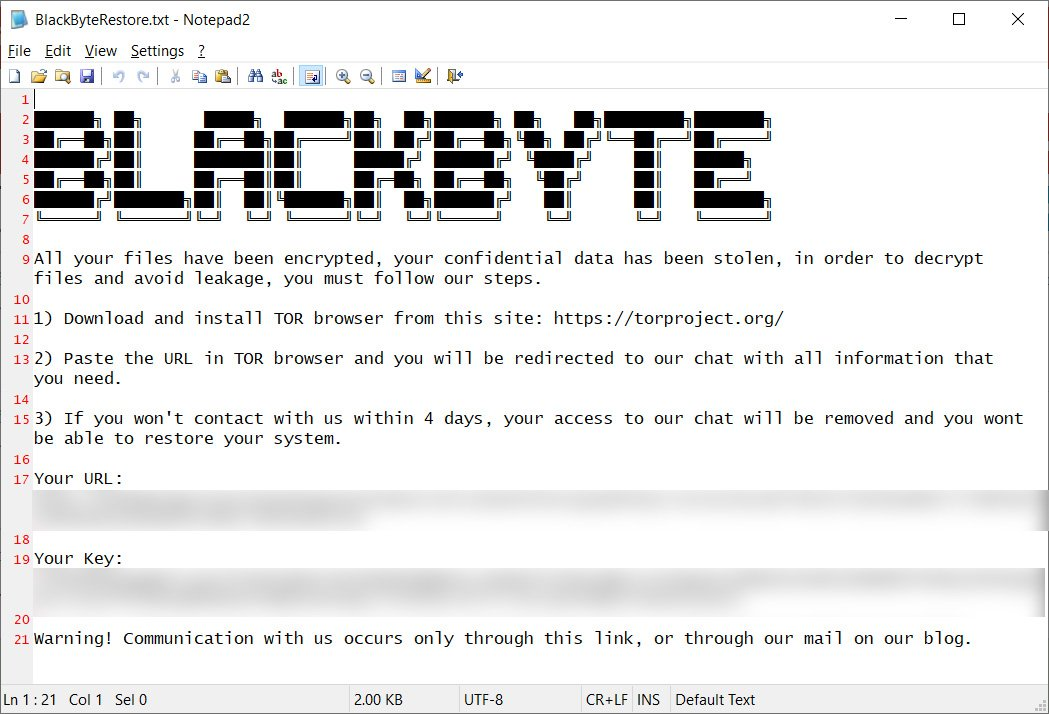

I ricercatori hanno pubblicato un’analisi tecnica dettagliata del malware in due parti, in cui affermano che la procedura di crittografia BlackByte inizia con il fatto che gli hacker scaricano un file di immagine forest.png falso sul computer della vittima.

In effetti, questo file contiene una chiave crittografica che il malware utilizza per ottenere altre chiavi di crittografia per cifrare i file della vittima. Questa chiave inoltre genera anche un’altra chiave di accesso che consentirà alla vittima di accedere a un sito sulle darknet attraverso il quale gli hacker negoziano e ricevono riscatti.

I ricercatori scrivono che questo processo è abbastanza semplice rispetto ad altri ransomware.

Il decryptor fornito da Trustwave automatizza il processo di lettura della chiave dal file forest.png e quindi calcola la chiave di decrittazione necessaria per ripristinare i file della vittima. Il file forest.png è già incluso nel decoder e si consiglia alle vittime di sostituirlo con un file dei propri sistemi.

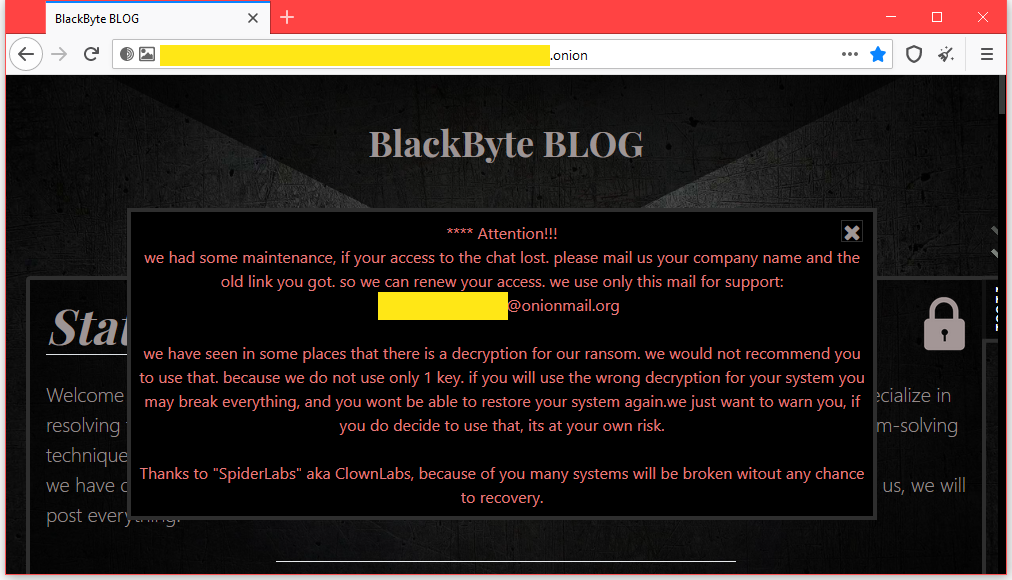

È interessante notare che agli sviluppatori di BlackByte non è piaciuto il rilascio del decoder.

All’inizio di questa settimana, il gruppo di hacker ha pubblicato un messaggio sul proprio sito Web e ha cercato di spaventare le vittime dell’utilizzo del decoder.

Gli hacker affermano di aver utilizzato più di una chiave e che l’utilizzo dello strumento con la chiave sbagliata (file forest.png) potrebbe causare danni irreparabili ai file delle vittime. Gli aggressori chiamano “clown” gli esperti di Trustwave SpiderLabs.

Il ransomware BlackByte è apparso nell’estate del 2021 e le segnalazioni dei primi attacchi hanno cominciato ad arrivare dagli utenti alla fine di settembre.

Il ransomware scritto in C# tenta di terminare numerosi processi di sicurezza sulla macchina infetta, nonché i processi del server di posta e del database per crittografare correttamente il dispositivo.

Il ransomware tenta anche di disabilitare Microsoft Defender sui dispositivi di destinazione prima di tentare la crittografia.

Sul sito darknet del gruppo, dove gli hacker elencano le loro vittime che si sono rifiutate di pagare il riscatto, finora sono state pubblicate solo otto voci.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…