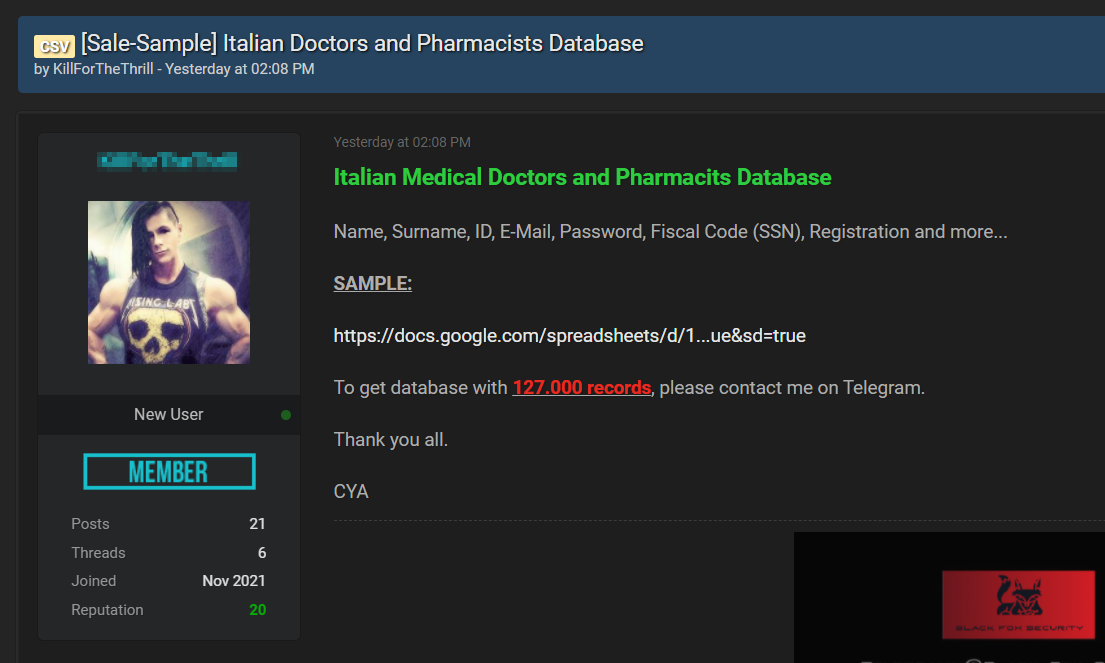

Sul noto forum underground RaidForums, ieri è apparso un post da parte di un utente che ha messo in vendita informazioni di medici e farmacisti italiani.

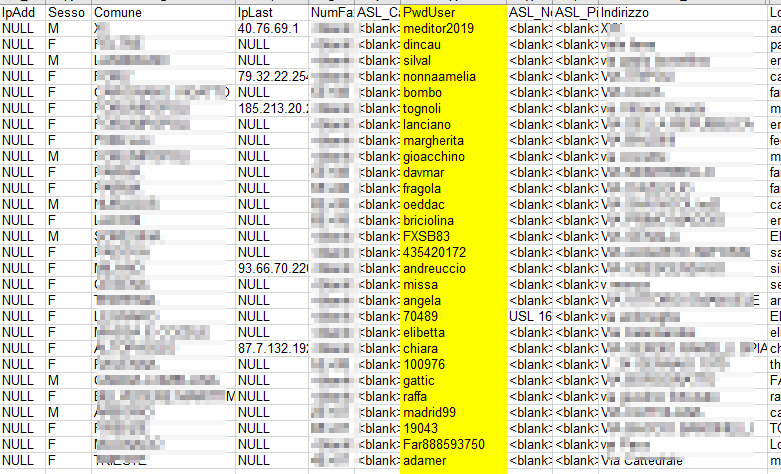

Si tratta di 120.000 record che contengono Nome, Cognome, ID, E-Mail, Password, Codice Fiscale (SSN), Registrazione e molti altri dati relativi all’ordine professionale dei medici e farmacisti.

Il venditore ha riportato all’interno di un messaggio un sample contenente 28 record per attestare la bontà dei dati in vendita.

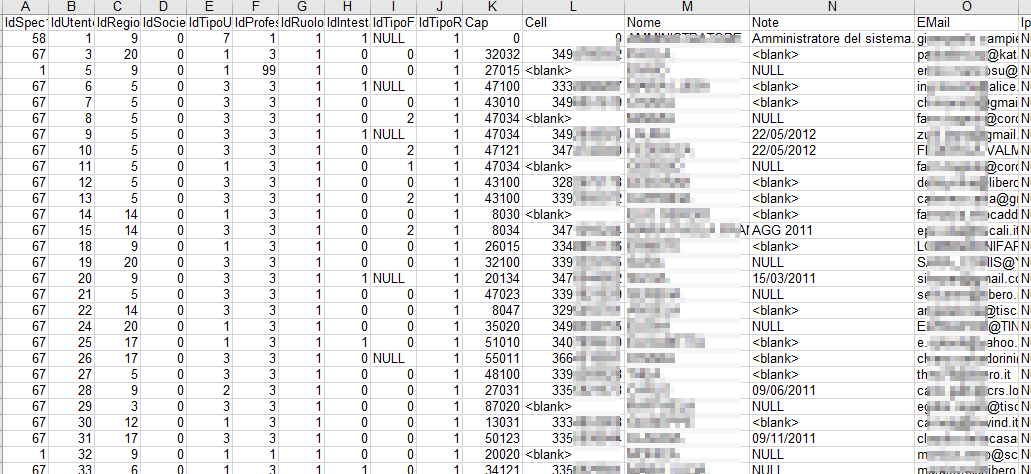

Abbiamo scaricato tali dati ed effettivamente le informazioni risultano coerenti facendo delle analisi sulle fonti pubbliche.

Infatti i nomi e i cognomi e le relative mail risultano afferenti a medici e farmacisti italiani, pertanto possiamo attestare che il sample risulti attendibile e che i 120.000 utenti in vendita siano reali.

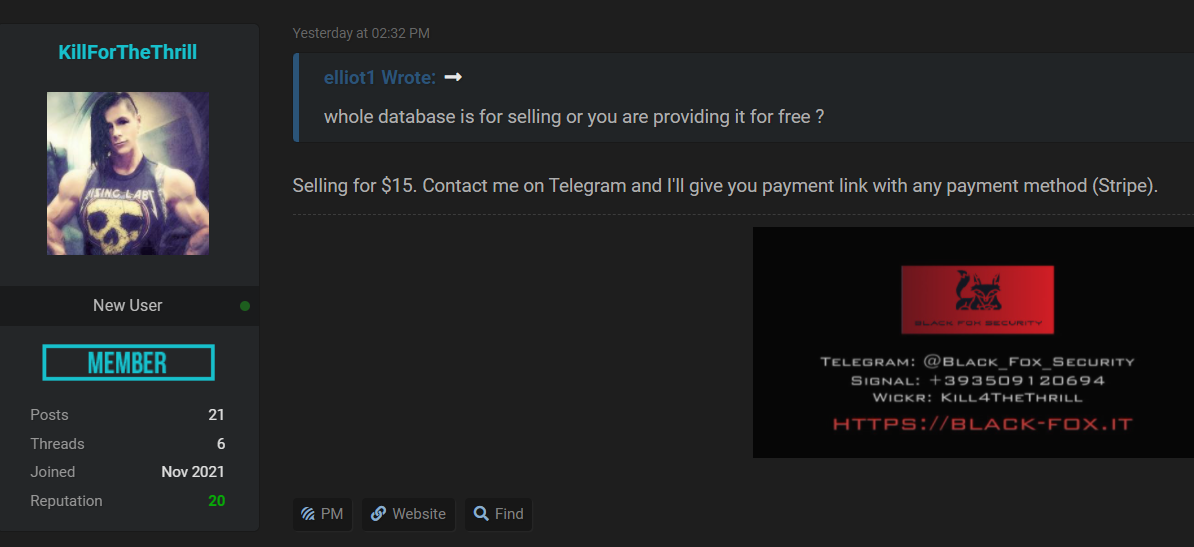

L’utente, autore del post chiede di essere contattato su Telegram.

Parte 1 del sample

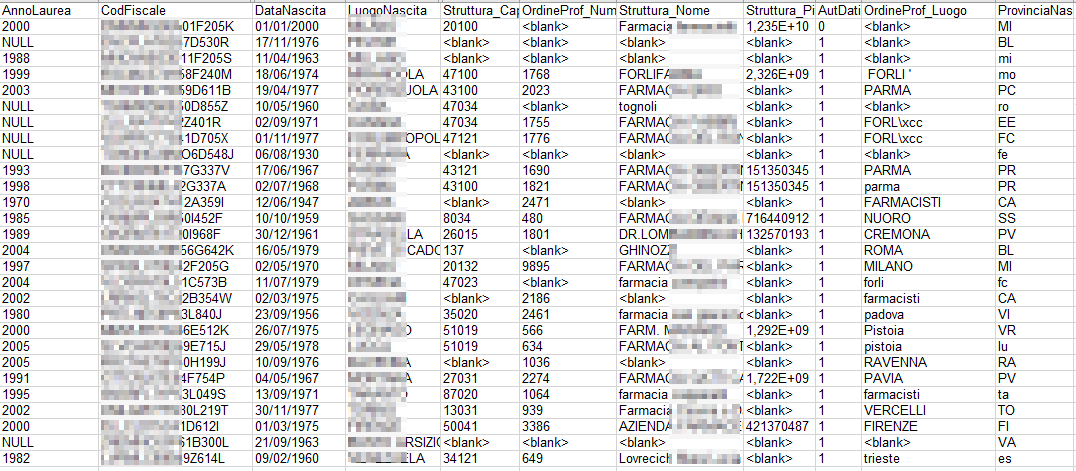

Parte 2 del sample

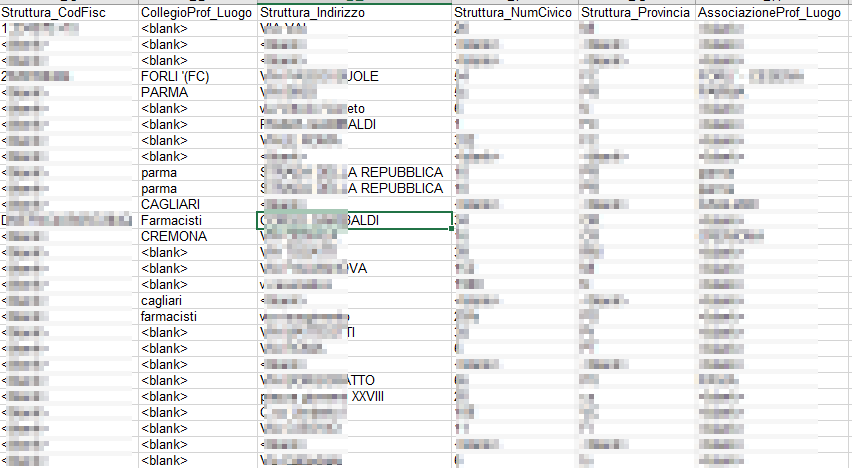

Parte 3 del sample

Inoltre sono presenti delle password in chiaro (senza l’utilizzo di hash) che dimostrano quanto ancora oggi occorre lavorare su questo mezzo di protezione così talmente vecchio, ma così tanto utilizzato male dalle persone.

Le riportiamo in chiaro per farvi comprendere quanto il problema possa essere ancora critico ai giorni di oggi.

Password predicibili banali presenti sul sample

Le date di registrazione e di ultimo accesso risultano datate, facendo comprendere che tutto ip resto del set di dati non è recente.

Ad un successivo commento al post da parte di un utente che chiedeva se si vendeva l’intero file in blocco, il venditore ha riportato che lo cede a 15 dollari e di contattarlo su Telegram per la consegna.

Infine il moderatore del forum ha ripreso l’utente dicendo:

“You cannot post samples of databases here just to entice sales, if you want to sell databases please use the correct forum Leaks Market.”

Al momento non si conosce da quale sito siano state trafugate queste informazioni, anche se può essere compreso dal sample, che non si tratta di informazioni di ultimo grido e comunque di un sito o un servizio in disuso.

RHC monitorarà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali. Nel caso ci siano persone informate sui fatti che volessero fornire informazioni in forma anonima, potete contattarci utilizzando le mail crittografate accessibili a questa URL: https://www.redhotcyber.com/contattaci

Bajram Zeqiri è un esperto di cybersecurity, cyber threat intelligence e digital forensics con oltre vent'anni di esperienza, che unisce competenze tecniche, visione strategica creare la resilienza cyber per le PMI. Fondatore di ParagonSec e collaboratore tecnico per Red Hot Cyber, opera nella delivery e progettazione di diversi servizi cyber, SOC, MDR, Incident Response, Security Architecture, Engineering e Operatività. Aiuta le PMI a trasformare la cybersecurity da un costo a leva strategica per le PMI.

Aree di competenza: Cyber threat intelligence, Incident response, Digital forensics, Malware analysis, Security architecture, SOC/MDR operations, OSINT research