Autore: 5ar0m4n

Data Pubblicazione: 10/01/2021

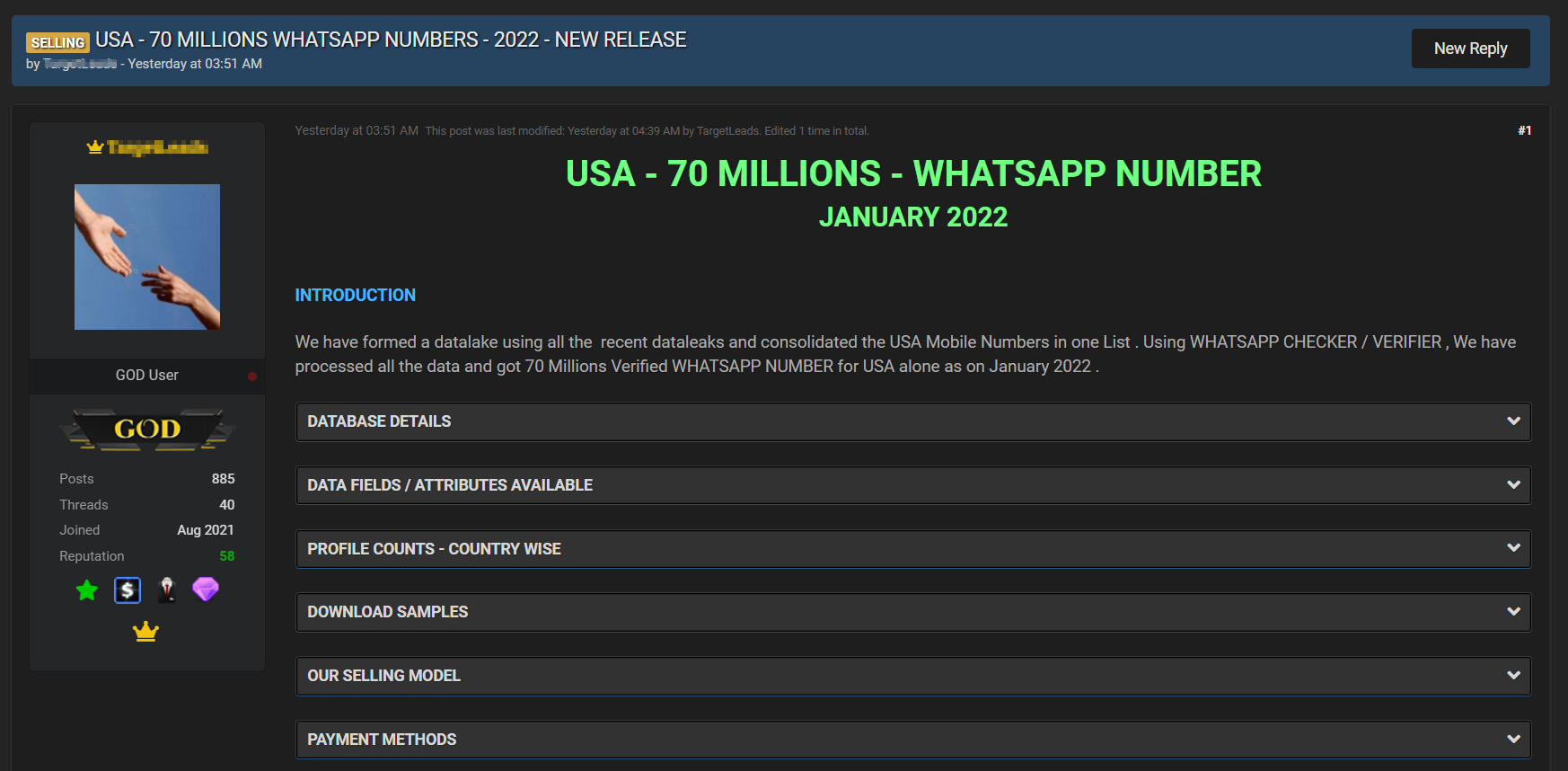

Recentemente su RaidForums, è apparso un post da parte di un utente che riporta la messa in vendita di 70 milioni di account di Whatsapp con aggiornamento a gennaio 2022.

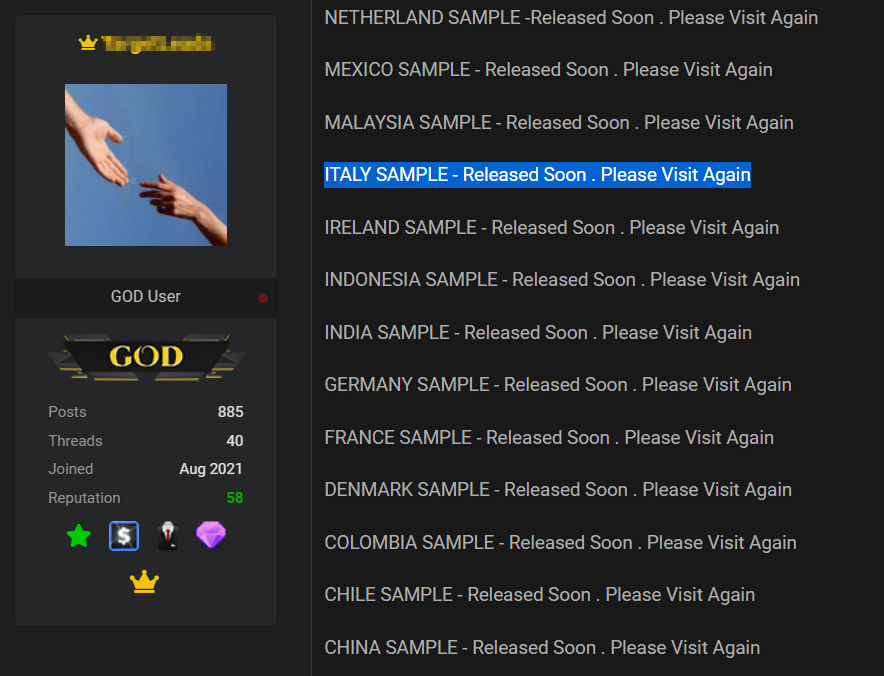

La cosa interessante che in questo post, oltre ai presunti 70 milioni di utenti americani, mette in vendita altri account di diverse nazioni, tra i quali anche gli account italiani.

Si potrebbe trattare di vecchie informazioni, ma andando a contattare il sito telegram del gruppo che mette in vendita tali dati, viene sostenuto che sono il 99% garantiti e si tratta di account aggiornati al 2022 con un delay di un giorno e si tratta di 24 milioni di utenti italiani, praticamente e molto probabilmente la completa base utenti italiana di Whatsapp.

Ora occorrerebbe comprendere come possano aver fatto ad avere un delay così ravvicinato e se abbiano scoperto davvero uno zeroday nella piattaforma, come successo nel 2021, anche se velocemente fixato, anche se a nostro avviso, uno zeroday di questa portata su WhatsApp, è più da Broker zeroday, da agenzie di Intelligence o da PSOA e “milionate” di euro.

Ricordiamo che non è la prima volta che si sono verificate delle fuoriuscite di informazioni da WhatsApp, pertanto potrebbero essere dei dati vecchi e non aggiornati.

Il gruppo dice anche che fornisce una garanzia relativamente ad un eventuale errore relativo ad un numero errato e tale garanzia (che permetterà di ottenere il numero giusto), avrà validità un mese.

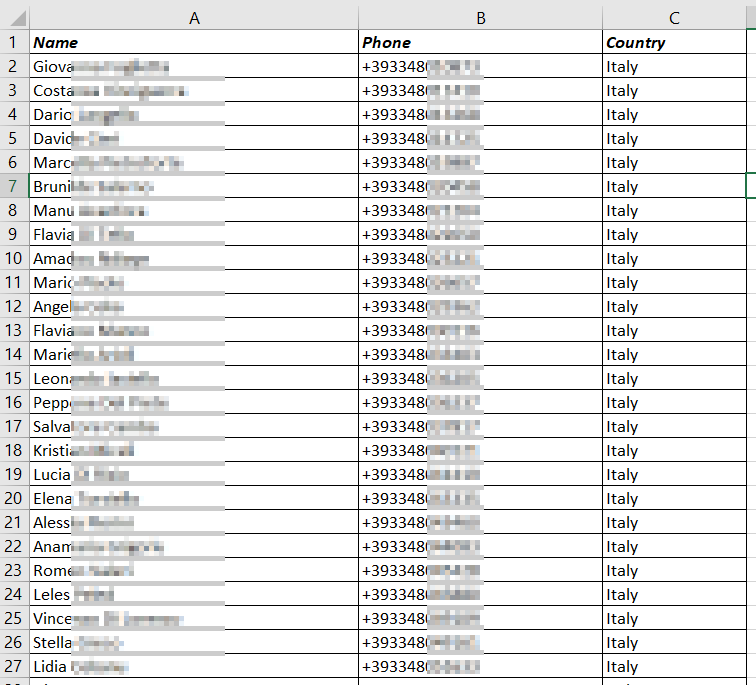

Il samples fornito è autentico e contiene circa 5000 numeri di telefono. L’autenticità è stata verificata effettuando dei controlli incrociati con altri databreach in particolare quello dei 450 milioni di utenti di Facebook.

Anche se si trattasse di informazioni datate, ricordiamo sempre che i numeri di telefono non si cambiano con molta facilità, pertanto avere la tupla Nome e Cognome e numero di telefono, si ha un errore bassissimo dovuto al fatto che la persona abbia cambiato numero.

Tutto questo può consentire tantissime attività illecite verso gli account italiani, come attacchi di phishing, o attacchi di intercettazione o geolocalizzazione, ad esempio attraverso i servizi venduti nelle darknet che utilizzano le falle sui protocolli SS7.