Autore: Nicola Tarlini, Cyber Security Engineer

Nicola, ci ha inviato una dettagliata segnalazione riguardante una comunicazione sospetta relativa a un’offerta di lavoro per la posizione di SOC Analyst e ha voluto condividere le sue osservazioni con un’analisi dei fatti. Premettiamo che, soprattutto nell’ambito della sicurezza informatica, bisogna prestare particolare attenzione alle offerte di lavoro poco chiare e trasparenti – anche se non rappresentano una truffa – soprattutto perché la sicurezza informatica è un settore critico e le aziende del settore devono attrarre talenti altamente qualificati per fronteggiare minacce sempre più complesse e frequenti.

Nel primo caso – offerte di lavoro poco chiare o ambigue, con contatti non verificabili o informazioni contraddittorie – dovrebbero far alzare il livello dell’attenzione, come è stato per Nicola Tarlini. Spesso infatti questi annunci potrebbero nascondere infatti rischi di truffa, furto di dati personali o violazioni di sicurezza: Nicola infatti ha chiesto chiarezza per proteggere sia la propria integrità professionale e digitale e per evitare di cadere vittima di eventuali frodi.

Nel minore dei mali invece offerte poco trasparenti o superficiali possono indicare mancanza di professionalità, di attenzione o una gestione non ottimizzata dei processi di assunzione e nella preparazione del proprio personale, con il conseguente rischio di impiego in ambienti non sicuri o poco affidabili, che possono compromettere la carriera e la sicurezza personale. Anche in questo caso la segnalazione di Nicola vuole fare chiarezza. Nella sua analisi evidenzia vari segnali di allarme tra cui messaggi impersonali e generici, identità dei recruiter non verificabili, mancanza di informazioni chiare, contatti telefonici a cui nessuno risponde o non attivi, discrepanze tra l’annuncio di lavoro e i messaggi successivi di contatto ed infine una risposta ufficiale dell’azienda che ammette una comunicazione poco chiara ma che conferma l’attività dei contatti.

Qui sotto una tabella dove vengono riassunte le caratteristiche sospette di un’offerta di lavoro per la maggior parte coerenti con l’analisi di Nicola che segue.

| Caratteristica sospetta | Descrizione tipica |

| Messaggi impersonali o automatici | Saluti generici, mancanza di personalizzazione |

| Identità recruiter non verificabile | Nomi incompleti, utenze compromesse o condivise |

| Discrepanza annunci vs messaggi privati | Differenze tra offerta pubblica e comunicazione diretta |

| Mancanza di dettagli contrattuali | Tipo di contratto non specificato o ambiguo |

| Contatti telefonici non attivi | Numeri inesistenti, irragiungibili o non rispondenti |

| Richiesta anticipata di dati personali | Domande premature su dati sensibili o pagamenti |

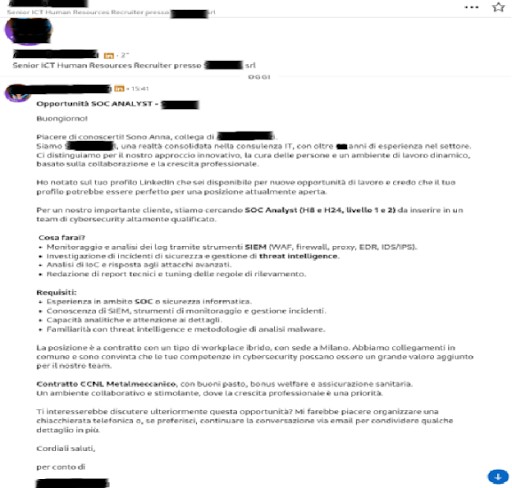

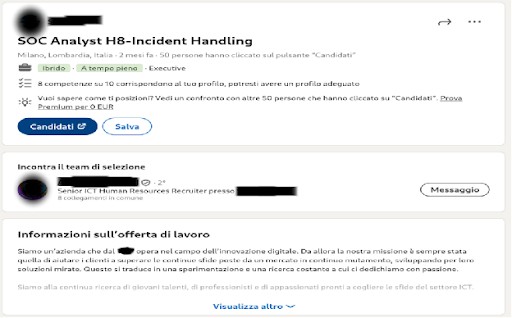

Qualche giorno fa, l’account di un utente di LinkedIn con ruolo “recruiter” mi ha contattato per una proposta di lavoro come “SOC Analyst”generico sia in 8×5 che in 24×7 su turni.

L’utente in questione, del quale nascondo l’identità per questioni di privacy, sopra citato mi ha contattato con il seguente messaggio:

In questo messaggio ho notato fin da subito dei segnali di allarme che vado ad elencare:

6. Viene scritto “La posizione è a contratto con un tipo di workplace ibrido, con sede a Milano”. Non viene definita la tipologia di contratto: somministrazione, tempo determinato, tempo indeterminato, a chiamata o altro.

7. Nella firma non si parla di “Anna” ma viene scritto“per conto di”. Questo conferma ancora una volta i sospetti del punto 2.

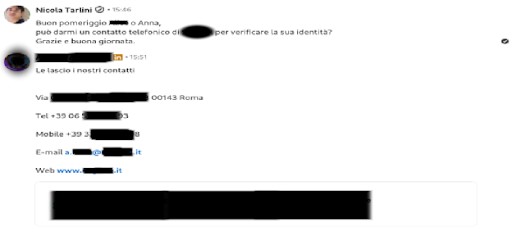

Quindi, visto quanto sospetto il primo messaggio, ho deciso di chiedere qualche modalità per confermare l’identità:

L’esito della verifica di tali dati è stato molto deludente e ha alzato ulteriormente imiei sospetti:

Volendo approfondire ulteriormente, ho verificato che l’utente cercava di presentarsi con l’identità di “Anna [CENSURATO]”. Questa risulta essere una Junior Recruiter che lavora presso la società indicata nell’annuncio di lavoro e durante il contatto. Questa ragazza risulta aver concluso da pochi giorni un master con un Academy specifico per recruiter e risulta aver pubblicizzato, una settimana prima, la posizione di assunzione per cui sono stato contattato.

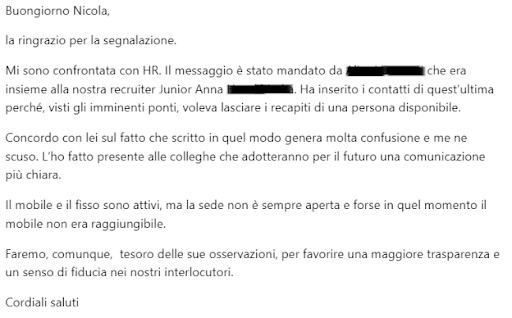

Questo porta a credere che la società in questione non faccia formazione in ambito di Security ai propri Recruiter e, quindi, di non rispettare le leggi nazionali e internazionali in ambito. È stato contattato l’indirizzo “privacv@[CENSURATO].it” per segnalare il tutto e chiedere ulteriore conferma di tali comportamenti sospetti e la risposta è stata la seguente: