Ne avevamo parlato proprio questo pomeriggio del fatto che in Montenegro è in corso una crisi informatica senza precedenti tale da far muovere aiuti dalla Francia.

Ricordiamo che il Montenegro, è un paese dell’Europa sudorientale. Si trova sul Mar Adriatico e fa parte dei Balcani, condividendo i confini con la Serbia a nord-est, la Bosnia ed Erzegovina a nord, il Kosovo a est e l’ Albania a sud-est, il Mar Adriatico e la Croazia a nord-ovest, e un confine marittimo con l’Italia.

Podgorica , la capitale e la città più grande , copre il 10,4% del territorio del Montenegro di 13.812 chilometri quadrati (5.333 miglia quadrate) e ospita circa il 30% della sua popolazione totale di 621.000.

Pochi minuti fa, nel data leak site di Cuba Ranomware è apparso un post che mette in evidenza l’attacco effettuato il 19 di agosto scorso al sito https://www.skupstina.me.

Cuba riporta quanto segue:

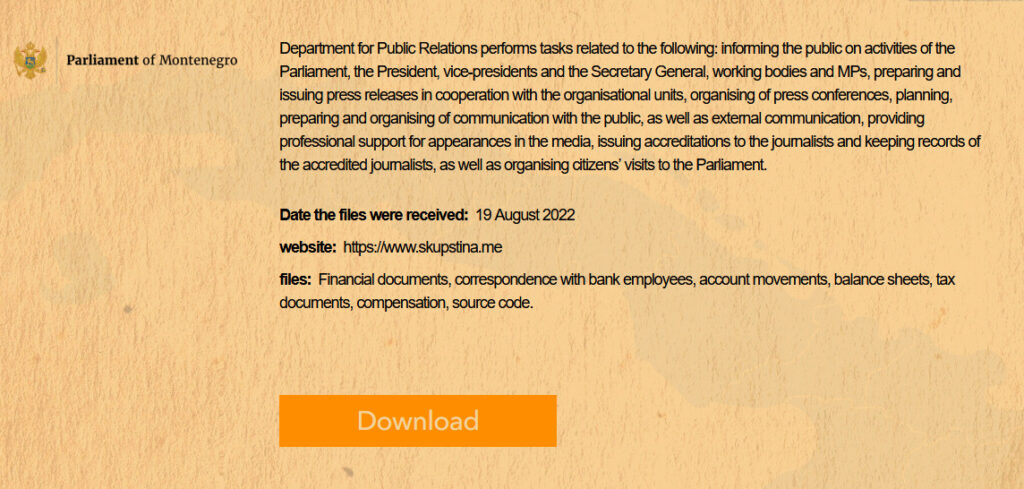

Il Dipartimento per le Relazioni con il Pubblico svolge compiti relativi a: informare il pubblico sull'attività del Parlamento, del Presidente, dei vicepresidenti e del Segretario generale, degli organi di lavoro e dei parlamentari, predisporre e diffondere comunicati stampa in collaborazione con le unità organizzative, organizzare conferenze stampa, pianificazione, preparazione e organizzazione della comunicazione con il pubblico, nonché comunicazione esterna, supporto professionale per apparizioni sui media, rilascio di accrediti ai giornalisti e tenuta dei registri dei giornalisti accreditati, nonché organizzazione di visite dei cittadini a Il parlamento.

Nello specifico, i dati esfiltrati dalle infrastrutture IT da Cuba, sono Documenti finanziari, corrispondenza con impiegati bancari, movimenti di conto, bilanci, documenti fiscali, compensi, codice sorgente.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.