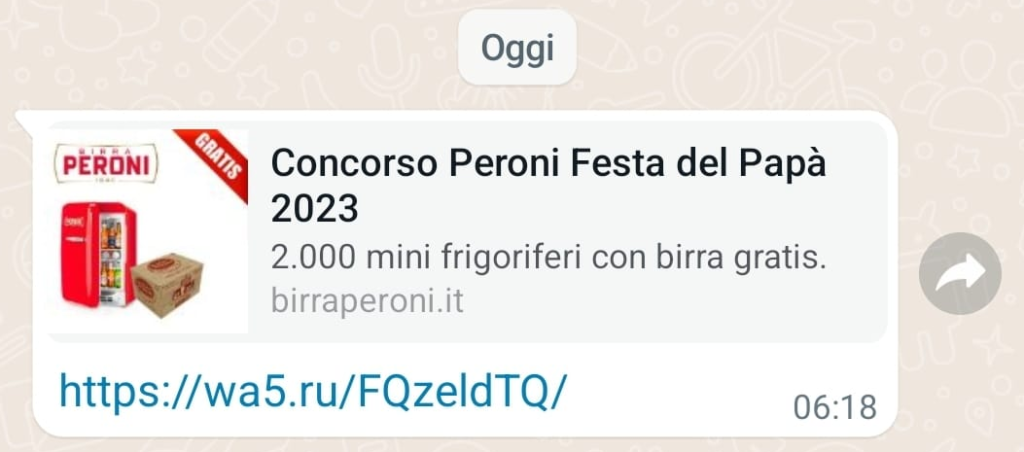

Un utente nella giornata di ieri ci ha inviato una segnalazione che riporta che in data 12/03/2023 sono arrivate sul suo profilo WhatsApp dei messaggi sul “Concorso Peroni Festa del Papà 2023”.

Nulla di strano abbiamo pensato, visto che tra poco sarà il 19 di marzo. Pertanto pensavamo che la Birra Peroni stesse organizzando un concorso mettendo in palio 2000 frigoriferi con all’interno della birra gratis. Abbiamo pensato anche beato chi li vince.

Peccato che l’estensione del dominio era .ru

Leggendo ancora, l’utente ci ha segnalato che da più persone sono arrivati altri messaggi che allegavano altre URL con altri domini sempre con estensione .ru, ma solo nel caso precedente è arrivata la preview dell’articolo contenuto nella URL.

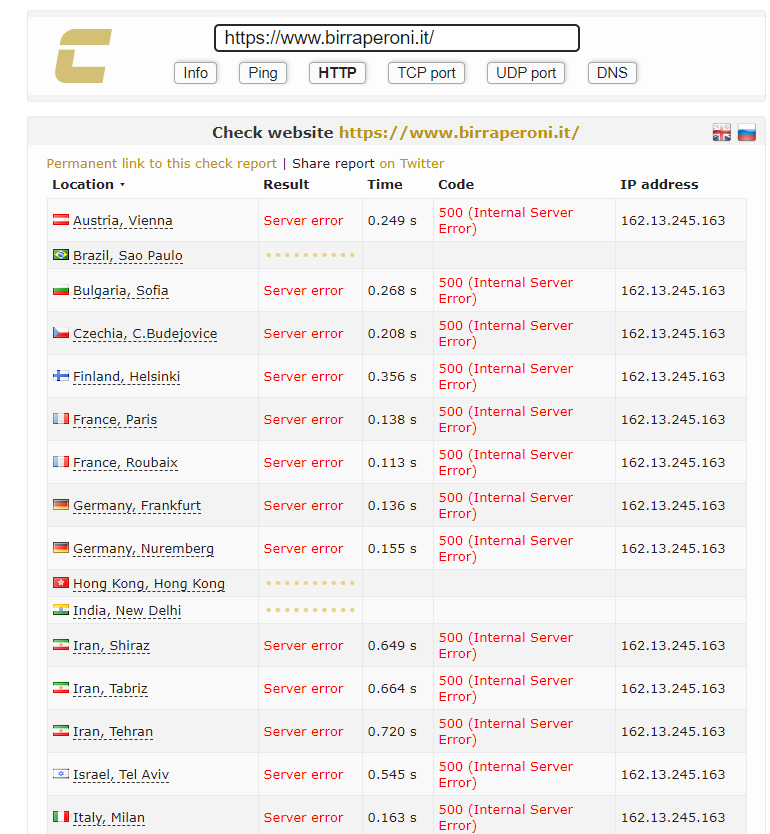

L’utente incuriosito ha acceduto al sito della Birra Peroni, ma purtroppo il sito mostrava un errore che riportava “Error establishing a database connection”. Tale errore è durato per molte ore ripristinato questa mattina.

Anche effettuando un check-host, da diverse posizioni geografiche il sito ritorna sempre un messaggio di errore 500 (internal server error). Pertanto c’è qualcosa che non va nell’infrastruttura IT del grande birrificio italiano.

Qualora l’azienda ci voglia informare su cosa sta accadendo, saremo lieti di riportarlo con un articolo dedicato.

Intanto RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.