Il mondo elabora ogni giorno 3mila miliardi di dollari di transazioni finanziarie utilizzando il linguaggio di programmazione COBOL, vecchio di 64 anni, che quasi nessuno studia più.

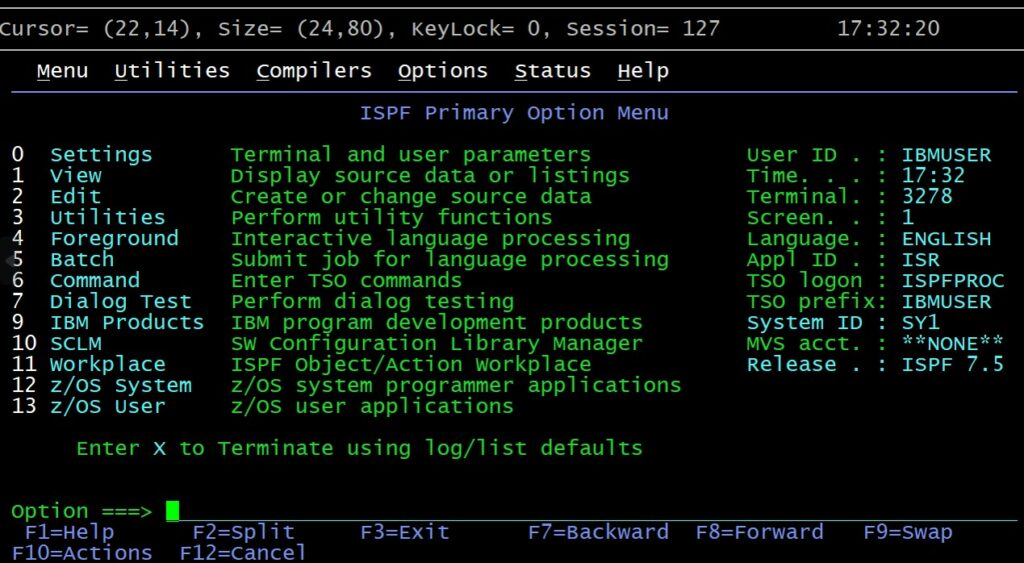

Sebbene la maggior parte degli istituti scolastici abbia smesso di insegnarlo decenni fa, COBOL rimane uno dei principali linguaggi di programmazione mainframe, ampiamente utilizzato nei settori bancario, automobilistico, assicurativo, governativo, sanitario e finanziario.

Secondo l’International Journal of Advanced Research in Science, Communication and Technology, il 43% di tutti i sistemi bancari utilizza ancora COBOL, che elabora queste transazioni per un valore di 3 trilioni di dollari al giorno, compreso il 95% di tutte le transazioni ATM statunitensi e l’80% di tutte le transazioni ATM statunitensi, transazioni e carte di credito.

Il problema principale è che oggigiorno poche persone sono interessate ad apprendere COBOL. La programmazione al suo interno è considerata macchinosa e inefficiente e il codice sembra una lezione di inglese.

Inoltre, il formato di codifica richiede attenzione e non è flessibile, e la compilazione richiede molto più tempo rispetto alla concorrenza. Per questo motivo, le persone che sanno lavorare e supportare COBOL stanno diventando sempre più rare.

IBM offre una soluzione a questo problema utilizzando l’intelligenza artificiale. L’azienda ha sviluppato un assistente di codifica AI (Watsonx) che aiuta a tradurre il vecchio codice COBOL in linguaggi più moderni, risparmiando così ai programmatori molte ore di riprogrammazione. Questo processo può essere semplificato convertendo saggi inglesi in esperanto utilizzando ChatGPT. Consente ai programmatori di prendere un pezzo di codice COBOL e convertirlo in Java utilizzando watsonx. Tuttavia, in pratica, tutto non è così semplice.

Skyla Loomis, vicepresidente del software IBM Z presso IBM, afferma: “L’intelligenza artificiale può fornire dall’80 al 90% dell’output richiesto, ma sono necessari ulteriori aggiustamenti. È un potenziatore della produttività, non un sostituto completo per uno sviluppatore”.

Secondo un rapporto Gartner del 2023, entro il 2028, una combinazione di assistenti umani e di intelligenza artificiale potrebbe ridurre del 30% il tempo necessario per completare le attività di codifica e l’80% dei programmatori utilizzerà l’intelligenza artificiale in qualche forma.

Ora, afferma l’analista di Gartner Arun Chandrakekara, tutto ciò che possiamo fare è “aspettare e vedere”.