Un esperto di sicurezza delle informazioni noto come mr.d0x ha sviluppato una nuova tecnica di attacco che abusa delle applicazioni Microsoft Edge WebView2 per rubare i cookie di autenticazione. In teoria, ciò ti consente di aggirare l’autenticazione a più fattori quando accedi ad account rubati.

La nuova tecnica di attacco si chiama WebView2-Cookie-Stealer e consiste in un file eseguibile WebView2 che, una volta lanciato, apre un modulo di accesso nell’applicazione a un sito legittimo. Il fatto è che Microsoft Edge WebView2 consente di incorporare un browser (con supporto completo per HTML, CSS e JavaScript) in applicazioni native utilizzando Microsoft Edge (Chromium) per il rendering.

Utilizzando questa tecnologia, le app possono caricare qualsiasi sito all’interno dell’app stessa e visualizzarlo come se fosse aperto in Microsoft Edge.

Tuttavia, il ricercatore ha notato che WebView2 consente allo sviluppatore di accedere direttamente ai cookie e iniettare JavaScript nelle pagine caricate dall’applicazione, rendendolo un ottimo strumento per intercettare le sequenze di tasti e rubare i cookie di autenticazione.

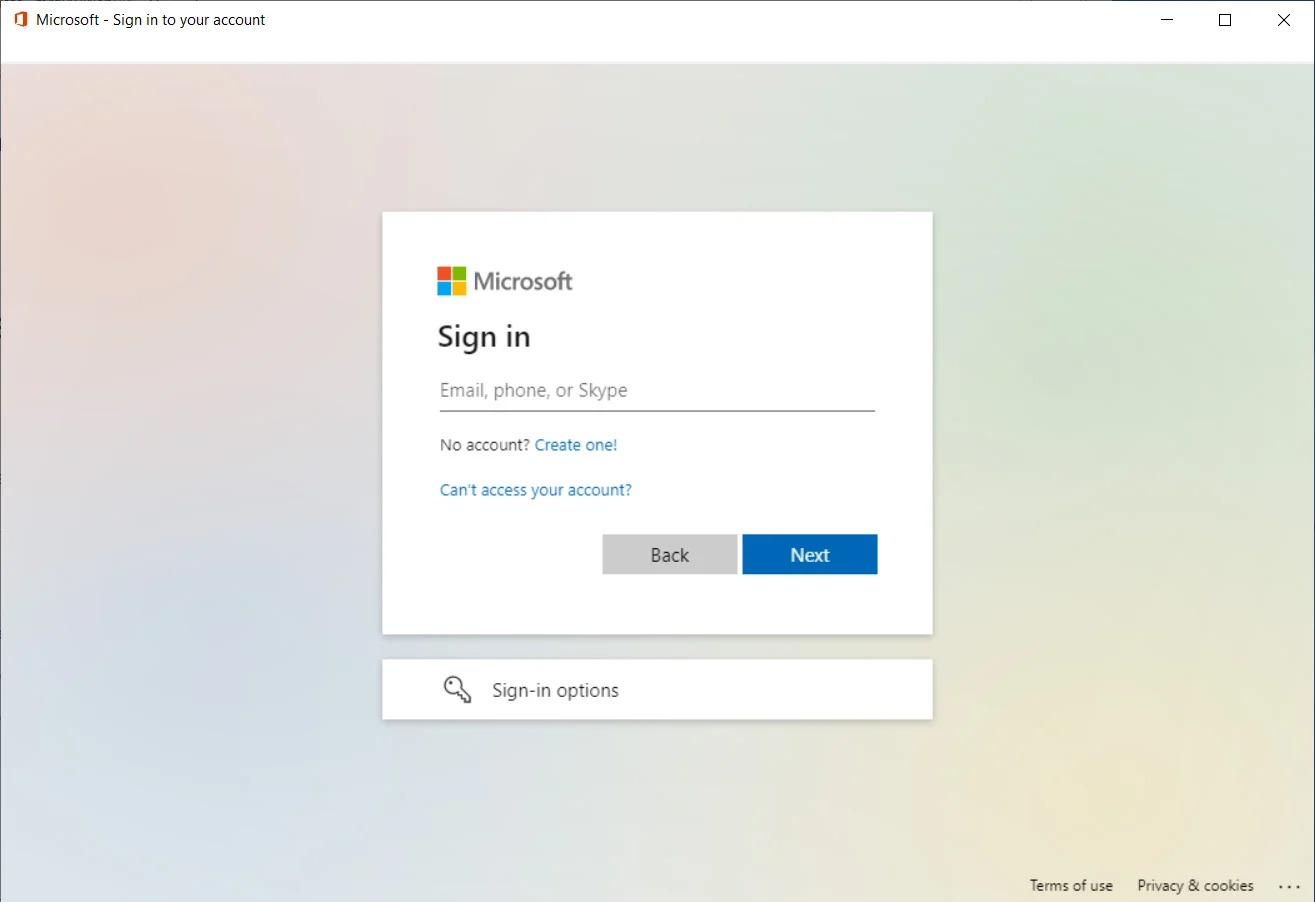

Ad esempio, nell’exploit mr.d0x PoC, il file eseguibile apre un modulo di accesso Microsoft legittimo utilizzando un elemento WebView2 incorporato. Questo modulo di accesso ha lo stesso aspetto di quando si utilizza un browser e non contiene nulla di sospetto (errore di battitura, nomi di dominio strani e così via).

Ma poiché l’applicazione WebView2 può iniettare JavaScript nella pagina, ogni input dell’utente viene automaticamente inviato al server dell’attaccante.

In questo caso, tutti i cookie inviati dal server remoto dopo l’accesso dell’utente, inclusi i cookie di autenticazione, possono essere sottratti.

Per fare ciò, spiega il ricercatore, l’app crea una cartella Chromium User Data la prima volta che viene avviata, quindi la utilizza per ogni installazione successiva.

L’applicazione dannosa utilizza quindi l’interfaccia ICoreWebView2CookieManager incorporata di WebView2 per esportare i cookie ricevuti da un’autenticazione riuscita e quindi passarli a un server controllato dall’attaccante.

Una volta che l’attaccante ha decrittografato il cookie (base64), avrà pieno accesso ai cookie di autenticazione dei siti, nonché la possibilità di utilizzarli per accedere all’account di qualcun altro.

Mr.d0x scrive anche che le applicazioni WebView2 possono essere utilizzate anche per rubare i cookie da un profilo utente Chrome esistente copiandoli.

“WebView2 può essere utilizzato per rubare tutti i cookie disponibili dell’utente corrente. È stato testato con successo in Chrome — dice l’esperto. – WebView2 consente di avviare con una cartella dati utente (UDF) esistente anziché richiederne la creazione di una nuova. L’UDF contiene tutte le password, le sessioni, i segnalibri e così via. L’UDF si trova in C:\Users\\AppData\Local\Google\Chrome\User Data”.

In definitiva, un utente malintenzionato potrebbe utilizzare questi cookie semplicemente accedendo al modulo di accesso per l’account dirottato e quindi importando il cookie utilizzando qualsiasi estensione di Chrome adatta, come EditThisCookie. Dopo aver importato il cookie non resta che aggiornare la pagina per l’autenticazione sul sito.

Peggio ancora, un tale attacco bypassa anche l’autenticazione a più fattori, poiché i cookie vengono rubati dopo che l’utente ha effettuato l’accesso e completato con successo l’autenticazione a più fattori.

“Supponiamo che un utente malintenzionato configuri Github.com/login nella propria applicazione webview2 e l’utente acceda, dopodiché i cookie possono essere recuperati e passati al server dell’attaccante. Yubikey non ti salverà perché stai accedendo a un sito REALE, non a un sito di phishing”

spiega mr.d0x.

In risposta, gli sviluppatori Microsoft notano che un tale attacco richiederà la preparazione e l’uso dell’ingegneria sociale, perché prima è necessario convincere l’utente a scaricare ed eseguire un file eseguibile dannoso.

La società ha osservato che raccomanda sempre agli utenti di evitare di eseguire e installare applicazioni da fonti sconosciute o non attendibili, oltre a mantenere aggiornati Microsoft Defender o altri software di sicurezza.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…