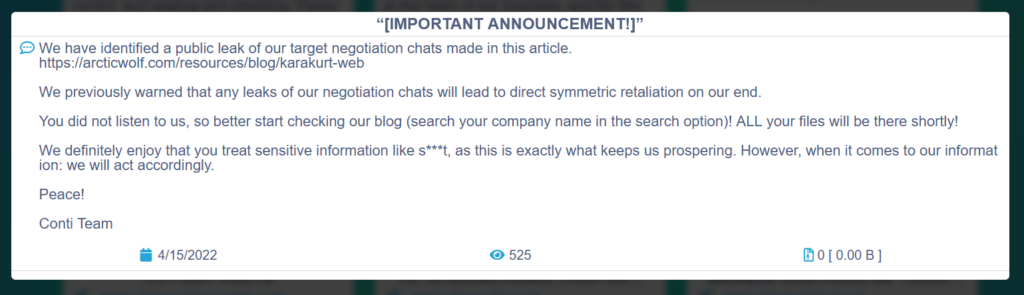

La nota cybergang Conti ransomware ha recentemente pubblicato un annuncio sul suo data leak site, con il quale minaccia delle aziende che hanno pubblicato informazioni di correlazione in affari tra bande criminali, riportando quanto segue:

Abbiamo identificato una fuga di notizie pubblica delle nostre chat di negoziazione target fatte in questo articolo. https://arcticwolf.com/resources/blog/karakurt-web

In precedenza abbiamo avvertito che eventuali fughe di notizie delle nostre chat di negoziazione porteranno a ritorsioni simmetriche dirette da parte nostra.

Non ci hai ascoltato, quindi è meglio iniziare a controllare il nostro blog (cerca il nome della tua azienda nell'opzione di ricerca)! TUTTI i tuoi file saranno lì a breve!

Ci fa davvero piacere che tratti informazioni sensibili come merda, poiché questo è esattamente ciò che ci fa prosperare. Tuttavia, quando si tratta delle nostre informazioni: agiremo di conseguenza.

Pace!

Conti team

Sembrerebbe che nell’articolo pubblicato dall’azienda, ci siano informazioni che non piacciono molto alla cybergang Conti, che riportano l’estensione del modello del business di Conti ransomware, ad un’altra gang chiamata Karakurt.

Dai suoi primi attacchi nell’agosto 2021, Karakurt ha attaccato organizzazioni in numerosi settori e in almeno otto paesi. Queste connessioni sfatano la promessa di Conti ransomware fatta alle vittime, ovvero che il pagamento del riscatto richiesto le manterrà al sicuro da attacchi futuri.

Anche il pagamento di un riscatto non comporta la cancellazione dei dati da parte di altri gruppi come Karakurt. In sintesi, sembrerebbe che queste informazioni siano state trapelate dalle chat di Conti, probabilmente da un infiltrato oppure persone che le hanno fatte uscire volutamente.

Tetra Defense, una società di Arctic Wolf e l’azienda Chainalysis, hanno elaborato ed analizzato il collegamento tra il gruppo di estorsioni informatiche Karakurt e il ransomware Conti e Diavol attraverso la digital forensics di Tetra e l’analisi blockchain di Chainalysis.

Come hanno rivelato recenti fughe di notizie, Conti e Trickbot sono operazioni complesse con strutture sofisticate. Ma i risultati indicano che il web è ancora ampio e possono essere incluse operazioni di sola esfiltrazione.

Infatti, il gruppo Karakurt non cancella i dati delle vittime e ne conserva una copia anche dopo un pagamento di estorsione.

Tetra Defense è una società di Arctic Wolf che tratta argomenti di intelligence delle minacce e Chainalysis, sono state minacciate da Conti di “ritorsioni simmetriche” e che presto i loro dati saranno pubblicati all’interno del loro data leak site.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…