L’operatore di cavi sottomarini Seacom ha riscontrato un’interruzione del servizio sul suo sistema via cavo il 24 febbraio. In un comunicato, la società afferma che l’interruzione riguarda solo il segmento del cavo che va da Mombasa (Kenya) a Zafarana (Egitto).

Le prime valutazioni suggeriscono che l’interruzione del cavo sottomarino si è verificata nelle vicinanze del Mar Rosso. Anche altri cavi nell’area sembrano essere stati colpiti. Seacom afferma di non essere in grado di confermare la causa dell’interruzione in questo momento. Sta lavorando con i suoi partner per la riparazione dei cavi per valutare la fattibilità della riparazione nella regione.

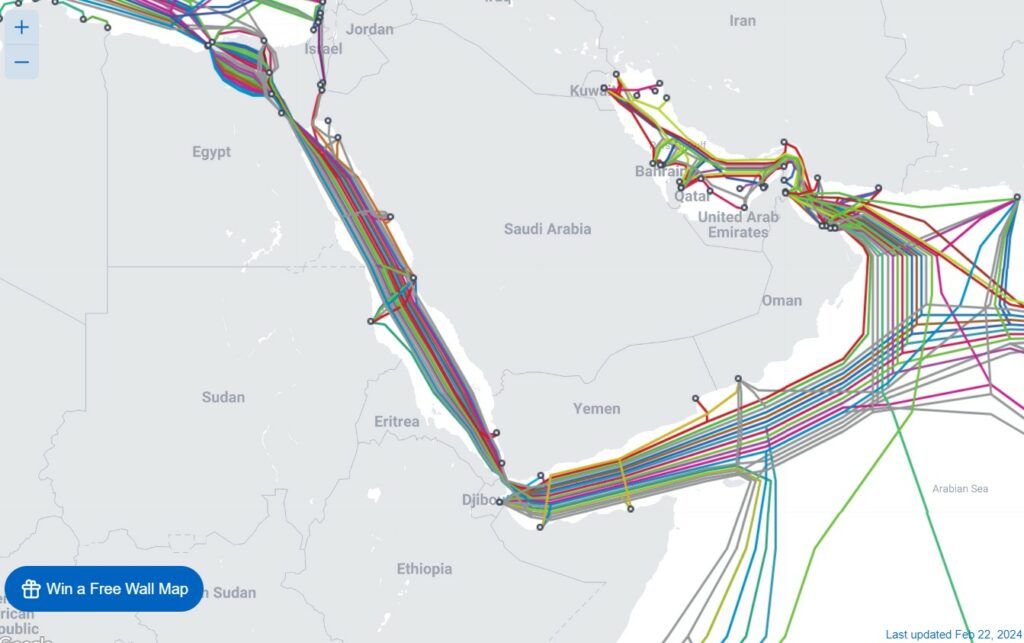

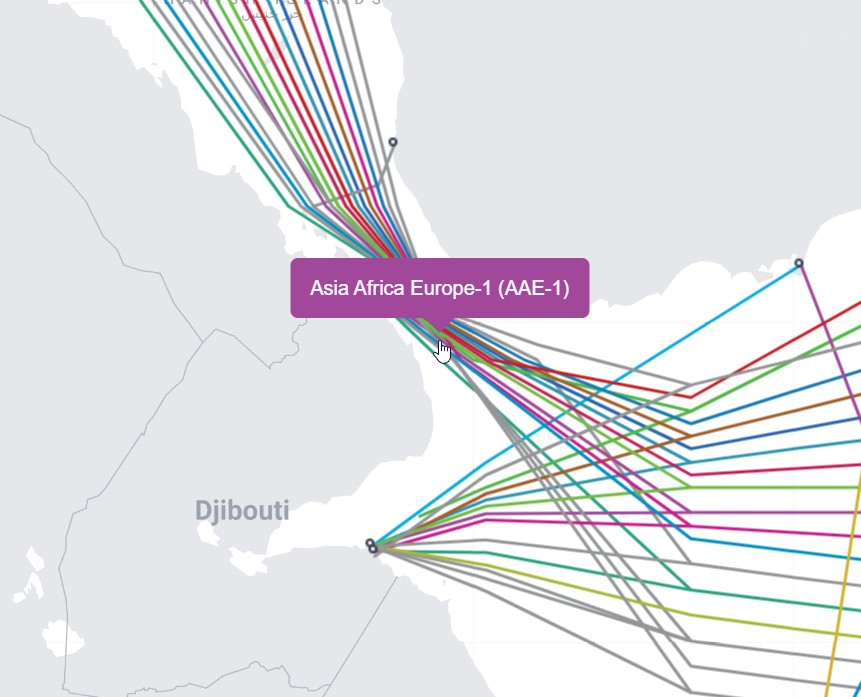

Secondo i rapporti si tratta di cavi delle società AAE-1, Seacom, EIG e TGN. Ciò sta causando gravi interruzioni delle comunicazioni Internet tra Europa e Asia, con i danni maggiori nei paesi del Golfo e in India.

🇾🇪🚨

— 𝙽🄴Ⓦ𝓢.𝕏 (@NEWSdotX) February 26, 2024

تقرير

الحوثيون قطعوا 3 كابلات تحت الماء في البحر الأحمر

AAE-1

وEIG

وSEACOM/TGN-Eurasia

معطلة حاليًا بعد هجوم الحوثيين. pic.twitter.com/Vek2sVYa7X

L’azienda sottolinea che la posizione della rottura del cavo è significativa a causa della sua sensibilità geopolitica e delle tensioni in corso. Queste lo rendono un ambiente difficile per le operazioni di manutenzione e riparazione. “Seacom continua ancora a trasportare traffico sul proprio cavo tra Kenya, Tanzania, Mozambico e Sud Africa sia per la trasmissione che per i servizi IP”. Ha affermato la società.

“Tutti gli altri servizi basati su IP destinati all’Europa e ad altre regioni sono stati automaticamente reindirizzati tramite le rotte alternative di Seacom sui sistemi via cavo Equiano, PEACE e WACS e supportati dalla sua diversificata infrastruttura terrestre, garantendo che i suoi clienti rimangano operativi con una certa latenza nelle loro comunicazioni Internet.”

Le notizie su un potenziale attacco ai cavi sottomarini arrivano dopo che un canale Twitter collegato a Houthi ha pubblicato una mappa dei cavi che attraversano il Mar Rosso.

Si rileva che, sebbene l’interruzione abbia avuto un impatto sulle attività di alcuni clienti in tutta l’Africa orientale e meridionale, Seacom ha lavorato diligentemente per garantire la continuità dei suoi servizi.

“Il 5 febbraio Seacom ha avvisato i clienti che eventuali interruzioni del sistema via cavo potrebbero essere influenzate da ritardi nelle operazioni di riparazione a causa dell’instabilità dell’area. Il team sta attualmente lavorando sulle tempistiche di ripristino e comunicherà questi piani ai clienti”, conclude il comunicato.