Questo è quello che produce un attacco ransomware.

E’ plateale, è distruttivo, genera la paralisi del sistema e blocca il business e nel caso di un attacco ad un ospedale, non permettendo l’accesso alle cure mediche, mette a rischio la vita delle persone.

Come abbiamo riportato nella giornata di ieri, un attacco ransomware ha bloccato le infrastrutture IT del Fatebenefratelli Sacco di Miliano e sembrerebbe che tale attacco poteva essere evitato, in quanto risultavano in vendita gli accesso alla VPN dell’ospedale da 2 mesi.

Nel mentre rimane bloccato il pronto soccorso (che sta dirottando i pazienti in altri ospedali) per l’ospedale Sacco, Fatebenefratelli, Macedonio Melloni e Buzzi e a rilento vanno le visite e gli esami. Inoltre le cartelle cliniche risultano cifrate.

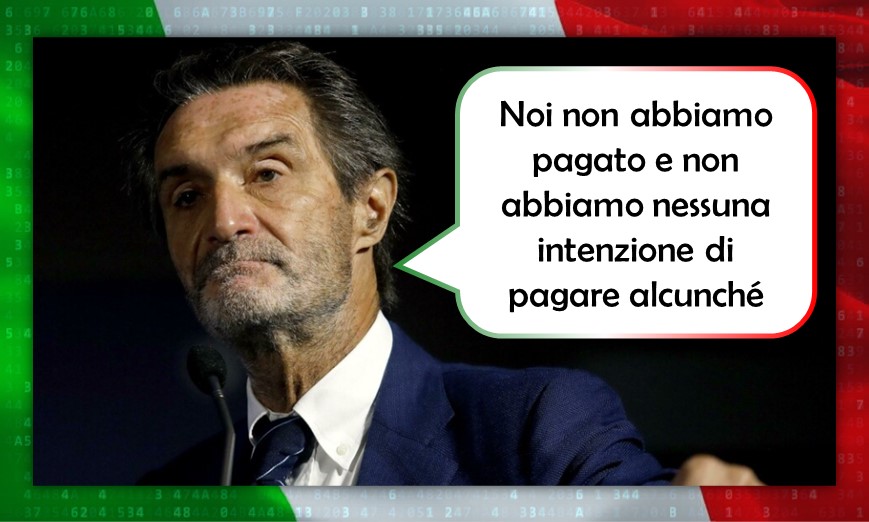

Nel mentre viene avviata la consueta “crisis management” che fa la voce grossa per poter salvaguardare il suo operato. Infatti il presidente di Regione Lombardia, Attilio Fontana ha detto:

“Noi non abbiamo pagato e non abbiamo nessuna intenzione di pagare alcunché”.

Ed inoltre aggiunge che

“Gradualmente si sta tornando alla normalità, siamo riusciti comunque a salvare tutti i nostri dati”.

Questo perché la cybergang in questione (che come RHC possiamo ipotizzare essere LockBit, Conti o Hive ransomware), ancora non ha pubblicato un avviso o un “countdown”, tramite il quale darà avvio al consueto “teatrino” del data leake, per aumentare pressione verso l’organizzazione e la politica.

“Pare che la polizia postale abbia aperto una mail e dentro ci fosse una richiesta di riscatto”

Ha continuato il presidente Fontana, spiegando di averlo appreso anche lui dalla stampa e anche dall’Asst Fatebenefratelli riferiscono di non esserne a conoscenza. Sembra che tale riscatto ammonti a 1,8 milioni di dollari anche se non c’è al momento una conferma.

“Per ora c’è una questione solo di funzionamento e non di sottrazione o eliminazione di dati. I sistemi stanno ripartendo e oggi in giornata dovrebbero riuscire a tornare operativi almeno su una parte delle attività, come Pronto soccorso e Cup”.

Ma lo vogliamo capire che sugli ospedali non si scherza?

Un pronto soccorso bloccato, non permette di fornire le cure essenziali ai suoi pazienti e da qua che dobbiamo partire per risistemare la cyber del paese. Troppi sono gli ospedali che in un anno sono rimasti bloccati per il ransomware e troppi ce ne saranno ancora se non riusciamo a trovare il modo per arginare questo fenomeno.

Un’altra domanda che sorge spontanea.

Perché i criminali in cerca di profitto, continuano inesorabilmente a prendere di mira gli ospedali italiani? Se questi non pagano il riscatto, come tutti dicono, come mai il crimine informatico continua a sprecare risorse sulla sanità italiana?