Il 5 novembre 2024 i cittadini americani voteranno il prossimo presidente e vicepresidente degli Stati Uniti d’America – nonché 1/3 dei senatori degli Stati Uniti e tutti i 435 membri della Camera dei rappresentanti. In questo contesto le operazioni di influenza attraverso le camere di risonanza digitali (echo chambers) – come piattaforme digitali e social media – possono svolgere un ruolo critico, dando forma a narrazioni che possono influenzare le opinioni delle persone, che vengono esposte a diverse tipologie di contenuti politici, scientifici, culturali o di natura complottista o estremista.

Abbiamo già fatto luce su un 2024 all’insegna delle provocazioni nella grande marcia verso le urne in circa 76 paesi. In questi giorni Resecurity – azienda statunitense di sicurezza informatica e cyber threat intelligence, con sede a Los Angeles, California – ha rilevato un aumento sostanziale nella distribuzione di contenuti politici relativi alle elezioni statunitensi del 2024 attraverso i social network.

A svolgere un ruolo cruciale sono i social media, le applicazioni di messaggistica istantanea e i canali multimedia: con il calo di interesse verso i media tradizionali, molti elettori si rivolgono ai social media per notizie e aggiornamenti, dove account attivi producono contenuti ad hoc per influenzare la percezione pubblica – che non ha le chiavi per una riflessione più critica – e in ultima analisi risultati delle elezioni. Tali contenuti, che a prima vista possono sembrare ingenui di primo acchito, rivelano invece che alla base ci sia uno sforzo organizzativo per produrli e renderli disponibili online o condivisibili facilmente via mobile ed email. Importante è evidenziare come le camere di risonanza (echo chambers) rappresentino ambienti in cui le persone trovano informazioni o opinioni che riflettono e rafforzano le proprie idee e il proprio pregiudizio di conferma.

Un’altra minaccia critica è l’erosione della fiducia nelle istituzioni e nei processi democratici: questo facilita l’amplificazione di narrazioni il cui solo intento è produrre caos.

Con l’intento di produrre caos psy-ops e operazioni informatiche vengono utilizzate in combinazione con gli strumenti dello spionaggio tradizionale. Ciò include:

Come vediamo le minacce assumono varie forme a cui segue la disinformazione, la manipolazione dei contenuti, operazioni di hacking e di guerra ibrida, coinvolgendo un’ampia gamma di entità anche grazie ai numerosi strumenti digitali disponibili oggi e utilizzati per amplificare il messaggio. A ciò si aggiungono forme non tradizionali di spionaggio volte ad acquisire informazioni o ottenere l’accesso a infrastrutture critiche e catene di fornitura o alle nuove tecnologie di sorveglianza, sistemi, reti sino agli investimenti esteri.

Questo evidenzia anche la necessità di un approccio per migliorare la consapevolezza pubblica e ricostruire la sua fiducia nelle istituzioni democratiche.

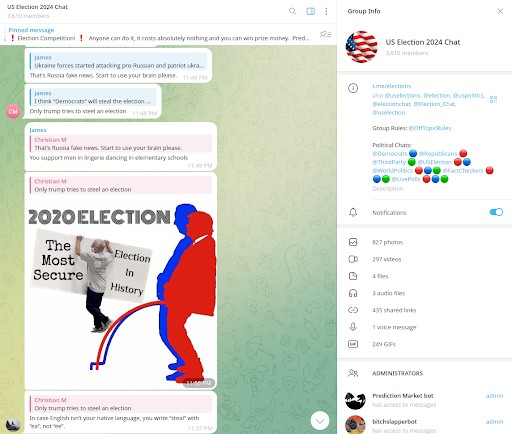

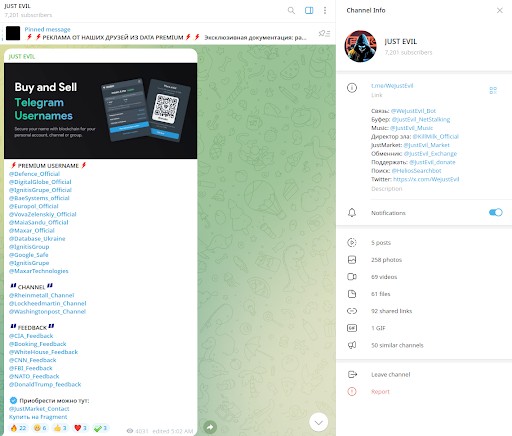

Al riguardo Resecurity – azienda statunitense di sicurezza informatica e cyber threat intelligence, con sede a Los Angeles, California – ha rilevato un aumento sostanziale nella distribuzione di contenuti politici relativi alle elezioni statunitensi del 2024 attraverso i social network, in particolare provenienti da giurisdizioni straniere. Già dal 5 ottobre Resecurity – di cui citiamo il CEO Gene Yoo e il COO Shawn Loveland – ha identificato diversi account in vendita su Telegram che impersonavano enti governativi, tra cui la Casa Bianca, l’FBI e la CIA, nonché noti organi di informazione come la CNN e il Washington Post.

Nel rapporto “Digital Echo Chambers and Erosion of Trust – Key Threats to the US Elections” Resecurity analizza le significative minacce poste dall’erosione della fiducia nelle prossime elezioni statunitensi causata dalle camere dell’eco digitali.

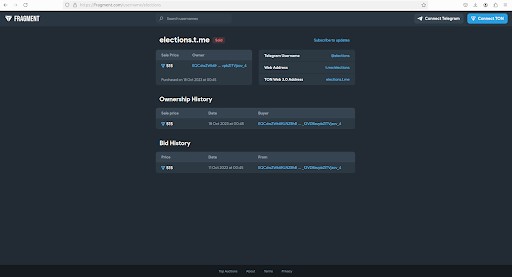

Sono stati altresì identificati diversi account Telegram registrati e messi in vendita tra 10 TON (51 $) e 2028 TON (2290 $) sul marketplace Fragment, di interesse per gli avversari stranieri che mirano a colpire uno specifico segmento di pubblico. Uno di questi account (@elections) è stato venduto il 18 ottobre 2023, quasi un anno prima delle elezioni.

Tuttavia le operazioni di influenza non si limitano solo a entità straniere, ma includono anche organizzazioni e attori nazionali. Nelle ultime settimane, c’è stata infatti una proliferazione di immagini, video e narrazioni false anche circa attacchi informatici mirati “sotto falsa bandiera per indurre sentimenti”.

Lo scenario a livello globale sembra diventare ancora più complesso se si guarda ad esempio alla Moldavia – divisa tra est e ovest – ove è appena passato il sì al referendum per la sua integrazione nell’Unione Europea. Gli analisti avevano già avvistato di una ‘guerra ibrida a larga scala” che originava dal social Vkontakte (VK) per ciò che riguardava l’elezione presidenziale e il discredito a Maia Sandu, che per ora ha vinto il primo turno con il 42,45 per cento dei consensi e che si prepara al ballottaggio del 3 novembre con Alexandr Stoianoglo del Partidul Socialiștilor din Republica Moldova.