Un video manipolato che imita la voce della vicepresidente Kamala Harris sta sollevando preoccupazioni circa il potere dell’intelligenza artificiale di trarre in inganno e manipolare l’opinione pubblica, in vista delle elezioni che si terranno tra circa tre mesi.

Il video ha attirato l’attenzione dopo che il miliardario della tecnologia Elon Musk lo ha condiviso sulla sua piattaforma di social media X venerdì sera, senza specificare esplicitamente che era stato originariamente pubblicato come parodia.

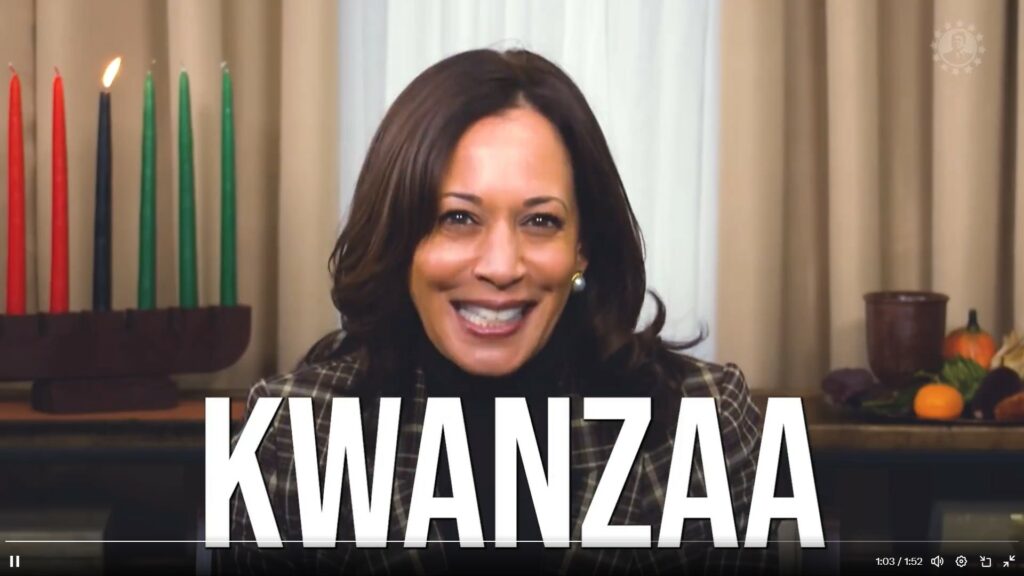

Il video usa molti degli stessi elementi visivi di un vero spot pubblicitario che Harris, ha pubblicato la scorsa settimana per lanciare la sua campagna. Ma il video sostituisce l’audio della voce narrante con un’altra voce che impersona in modo convincente Harris.

“Io, Kamala Harris, sono la vostra candidata democratica alla presidenza perché Joe Biden ha finalmente esposto la sua senilità al dibattito”, dice la voce nel video. Afferma che Harris è “per la diversità” perché è una donna e una persona di colore, e dice che non sa “la prima cosa su come governare il paese”. Il video mantiene il marchio “Harris for President”. Aggiunge anche alcune clip autentiche del passato di Harris.

Mia Ehrenberg, portavoce della campagna di Harris, ha dichiarato in una e-mail all’Associated Press: “Crediamo che il popolo americano voglia la vera libertà, opportunità e sicurezza che il vicepresidente Harris sta offrendo; non le bugie false e manipolate di Elon Musk e Donald Trump”.

I checked with renowned world authority, Professor Suggon Deeznutz, and he said parody is legal in America 🤷♂️ https://t.co/OCBewC3XYD

— Elon Musk (@elonmusk) July 29, 2024

Il video ampiamente condiviso è un esempio di come immagini, video o clip audio realistiche generate dall’intelligenza artificiale siano state utilizzate sia per prendere in giro che per trarre in inganno sulla politica, mentre gli Stati Uniti si avvicinano alle elezioni presidenziali.

Mentre gli strumenti di intelligenza artificiale di alta qualità sono diventati molto più accessibili, permane una mancanza di azioni significative sulla regolamentazione d’uso. Ad oggi tali regole di fatto vengono demandate ai singoli stati e alle piattaforme dei social media.

Il video solleva anche interrogativi su come gestire al meglio i contenuti che confondono i confini di ciò che è considerato un uso appropriato dell’intelligenza artificiale, in particolare se rientrano nella categoria della satira.

L’utente originale che ha pubblicato il video, uno YouTuber noto come Mr Reagan, ha rivelato sia su YouTube che su X che il video manipolato è una parodia. Ma il post di Musk, che è stato visualizzato più di 123 milioni di volte, secondo la piattaforma, include solo la didascalia “Questo è incredibile” con un’emoji che ride.

Gli utenti X che hanno familiarità con la piattaforma potrebbero sapere di dover cliccare sul post di Musk per arrivare al post dell’utente originale, dove la divulgazione è visibile. La didascalia di Musk non li indirizza a farlo.

Mentre alcuni partecipanti alla funzionalità “community note” di X per aggiungere contesto ai post hanno suggerito di etichettare il post di Musk, nessuna etichetta del genere era stata aggiunta fino a domenica pomeriggio. Alcuni utenti online si sono chiesti se il suo post potesse violare le policy di X, che affermano che gli utenti “non possono condividere media sintetici, manipolati o fuori contesto che potrebbero ingannare o confondere le persone e causare danni”.

La politica prevede un’eccezione per i meme e la satira, a patto che non causino “confusione significativa circa l’autenticità dei media”.

Musk ha sostenuto l’ex presidente Donald Trump, candidato repubblicano, all’inizio di questo mese.