Il proprietario di X, Elon Musk, ha causato diffuse polemiche dopo aver condiviso un post antisemita sulla piattaforma. Ciò ha portato grandi aziende tra cui Apple, Disney e IBM a sospendere la pubblicità sul sistema. Musk risponde minacciando azioni legali.

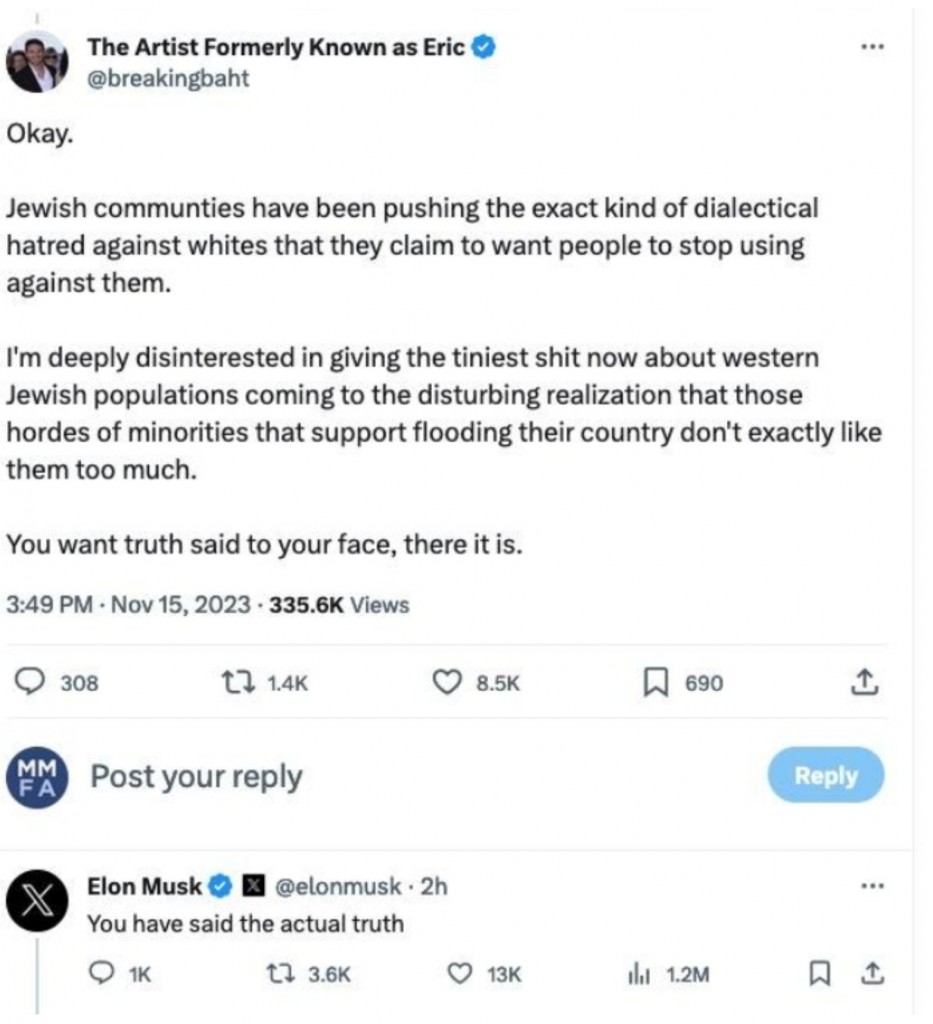

Lo scandalo è iniziato dopo che Musk ha risposto a un post che promuoveva una teoria del complotto secondo cui le comunità ebraiche avrebbero incitato all’odio contro i bianchi, definendola la “vera verità”.

Successivamente ha chiarito che il suo commento si riferiva solo a organizzazioni come l’Anti-Defamation League (ADL), ma la Casa Bianca aveva già condannato il sostegno di Musk al post “nei termini più forti possibili”.

Media Matters for America ha riferito che un certo numero di aziende di alto profilo hanno inserito annunci accanto a post contenenti elogi ai nazisti, negazione dell’Olocausto e citazioni di Hitler. Successivamente, ancora più inserzionisti si sono uniti al boicottaggio.

Il giorno prima, la Commissione europea aveva annunciato che avrebbe interrotto la pubblicità su X a causa della diffusione di disinformazione sulla piattaforma, in particolare riguardo alla guerra tra Israele e Hamas, ha riferito Politico.

Musk, come al solito, ha risposto con smentite e minacce. Ha detto che “i falsi gruppi di difesa che cercano di sopprimere la libertà di parola devono ricordare che il karma è una realtà”. Era anche d’accordo con il post secondo cui “gli inserzionisti controllano la narrazione nel Paese tanto quanto i media”.

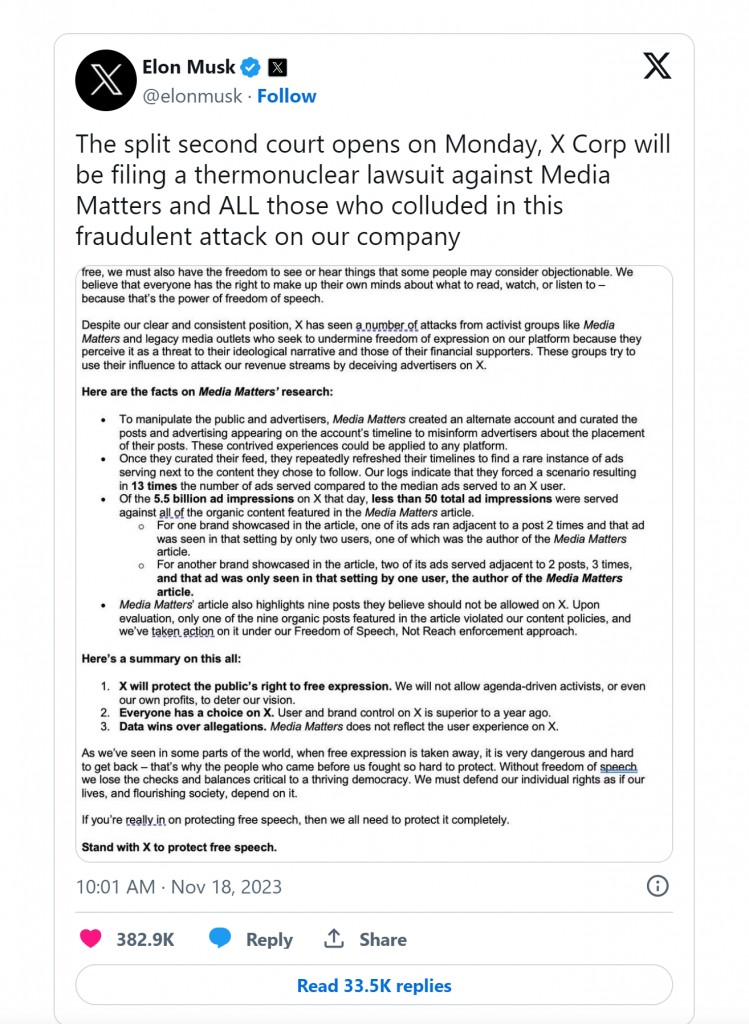

Musk ha minacciato di citare in giudizio Media Matters for America, e l’organizzazione ha risposto dicendo che il miliardario è “un prepotente che minaccia azioni legali infondate per mettere a tacere notizie che ha addirittura confermato essere accurate”.

Tuttavia, Musk ha anche affermato che il rapporto dell’organizzazione “distorce l’effettiva esperienza degli utenti X” al fine di “minare la libertà di parola e fuorviare gli inserzionisti”.

Nonostante ciò, l’attività pubblicitaria di X è in caduta libera da quando Musk ha acquistato il social network. La decisione di Apple di sospendere la pubblicità potrebbe essere particolarmente dolorosa, dato che l’azienda è uno dei maggiori inserzionisti sulla piattaforma.