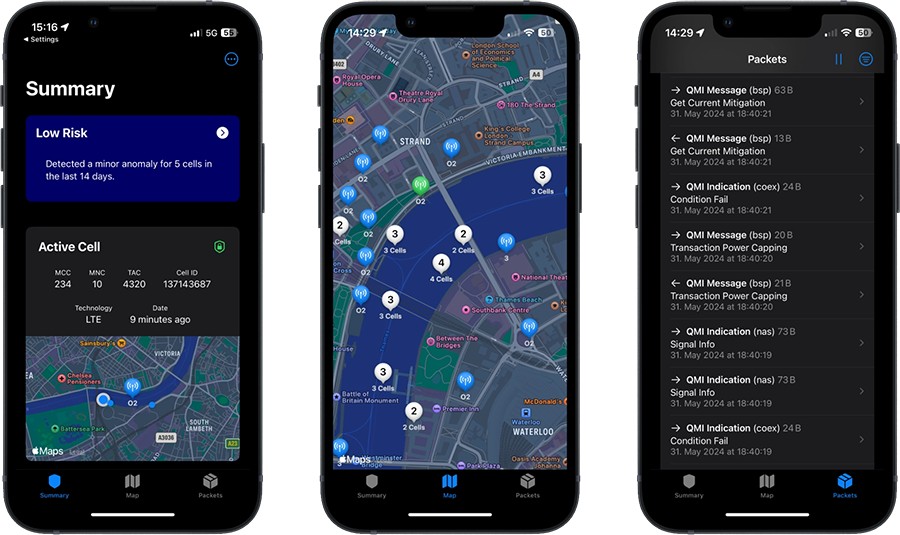

Gli scienziati del laboratorio SEEMOO hanno sviluppato un’applicazione chiamata CellGuard, unica nel suo genere, che aiuta a rilevare attività sospette delle reti cellulari e identificare gli attacchi mirati all’iPhone.

L’obiettivo principale di CellGuard è identificare stazioni base false che possono essere utilizzate dagli aggressori per tracciare la posizione, intercettare il traffico e altri attacchi ai dispositivi mobili.

Una Fake BTS (RBS) è una torre cellulare malevola che induce un dispositivo a connettersi ad esso.

Tali stazioni sono particolarmente vulnerabili nelle reti 2G, dove non esiste alcun controllo della connessione, come nel caso delle reti Wi-Fi aperte. Per proteggerti, gli esperti consigliano di disattivare il 2G sul tuo iPhone in modalità di blocco

CellGuard analizza i pacchetti inviati tra la stazione base e il dispositivo utilizzando diversi parametri chiave. Questi includono il controllo della torre rispetto al database Apple Location Services (ALS), l’analisi della distanza tra l’utente e la torre e l’analisi della frequenza, della larghezza di banda e della potenza del segnale. Questi indicatori permettono di individuare eventuali anomalie e individuare torri sospette.

Tuttavia, gli sviluppatori sottolineano che molti avvisi potrebbero essere falsi allarmi dovuti a legittime anomalie della rete. Ad esempio, le nuove stazioni radio base potrebbero non apparire immediatamente nel database di Apple e, in condizioni di traffico elevato, alcune torri riducono deliberatamente la capacità. Anche la potenza del segnale può variare a seconda delle condizioni.

Nonostante la possibilità di falsi positivi, CellGuard rimane uno strumento affidabile per identificare potenziali minacce. L’applicazione è attualmente in fase di beta testing e i suoi sviluppatori invitano tutti a provare la nuova tecnologia installandola sul proprio iPhone, anche in modalità bloccata.

CellGuard rappresenta un passo importante verso la protezione degli utenti da potenziali minacce provenienti da stazioni radio base non autorizzate, sebbene la probabilità di tali attacchi rimanga bassa. Gli utenti possono adottare semplici misure come l’attivazione della modalità aereo per ridurre al minimo i rischi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…