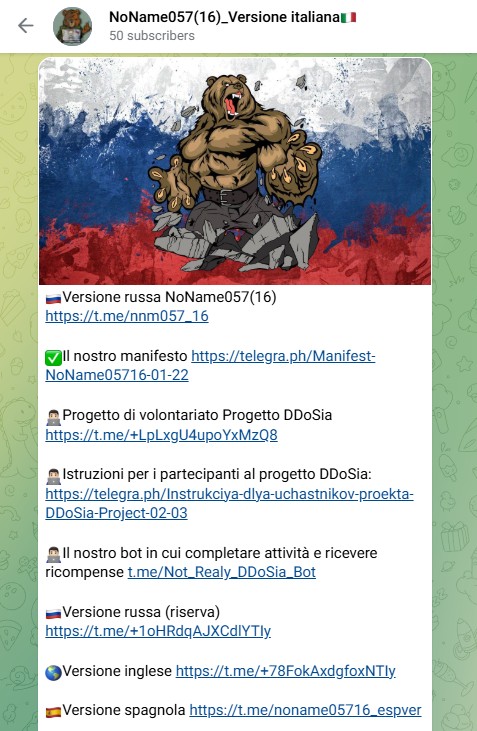

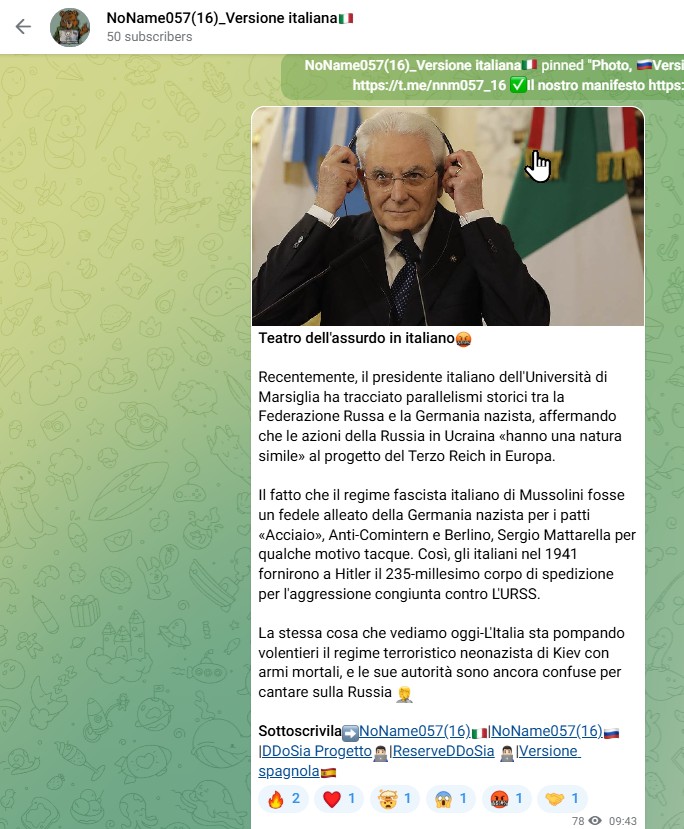

Nella giornata odierna, il gruppo di hacker filorussi NoName057(16) ha lanciato un nuovo canale Telegram in lingua italiana. Il canale ha già visto la pubblicazione di diversi post riguardanti notizie politiche italiane, selezionate dal gruppo come esempi di presunta ostilità nei confronti della Russia. Questa nuova iniziativa segna un’espansione della loro campagna di propaganda, puntando direttamente al pubblico italiano.

Da tempo attivi nel panorama del cyber-attivismo, NoName057(16) si è distinto per una serie di attacchi DDoS (Distributed Denial of Service) rivolti contro siti governativi, istituzionali e aziende private dei Paesi ritenuti ostili alla Russia.

L’apertura di un canale Telegram in italiano suggerisce un crescente interesse verso il nostro Paese, sia come target per attacchi informatici sia come potenziale bacino di reclutamento per il progetto DDoSia.

NoName057(16) è un gruppo di hacktivisti filorussi, attivo dal marzo 2022, poco dopo l’invasione dell’Ucraina da parte della Russia. Il collettivo ha guadagnato notorietà per le sue campagne di attacchi DDoS contro infrastrutture critiche e istituzioni governative di diversi Paesi, con l’obiettivo di sabotare servizi e diffondere la loro propaganda.

I loro attacchi hanno preso di mira nazioni come Ucraina, Stati Uniti, Regno Unito, Polonia, Repubblica Ceca, Estonia e Italia, ovvero quei Paesi che hanno espresso il loro sostegno all’Ucraina nella guerra contro la Russia. NoName057(16) si autodefinisce un gruppo patriottico che difende gli interessi della Russia e combatte contro la “propaganda occidentale”.

Il gruppo ha pubblicato un manifesto ideologico, disponibile su Telegram, in cui espone la propria visione del mondo e giustifica le proprie azioni. Nel testo emergono alcuni punti chiave:

Il tono del manifesto è fortemente propagandistico, con una retorica che mira a giustificare le loro azioni come una forma di resistenza contro un’ipotetica aggressione occidentale.

Uno degli strumenti principali di NoName057(16) è il progetto DDoSia, un progetto che consente di coordinare attacchi DDoS su larga scala contro siti web ritenuti ostili alla Russia.

DDoSia è una piattaforma basata su reclutamento di volontari, i quali possono scaricare un software fornito dal gruppo per partecipare attivamente agli attacchi. Più un utente contribuisce agli attacchi, più guadagna in criptovalute. Questo modello di ricompensa ha permesso al gruppo di costruire una rete di cyber-mercenari che, dietro compenso, eseguono attacchi contro obiettivi selezionati.

La particolarità di DDoSia sta nel suo approccio decentralizzato: chiunque può partecipare, senza bisogno di grandi competenze informatiche. Il progetto è strutturato in modo da essere accessibile a un vasto pubblico, rendendo possibile un’ampia mobilitazione contro i bersagli indicati dal gruppo.

L’apertura del nuovo canale Telegram in lingua italiana rafforza l’ipotesi di un aumento della minaccia di NoName057(16) sul territorio italiano, suggerendo un tentativo di espandere la propaganda e il reclutamento in Italia.

Con il lancio di questo canale Telegram in italiano, NoName057(16) non si limita più a colpire obiettivi istituzionali tramite attacchi DDoS, ma sta cercando di influenzare direttamente l’opinione pubblica.

Diffondere contenuti in lingua locale permette loro di:

Negli ultimi mesi, attacchi DDoS eseguiti dai NoName hanno già preso di mira diversi siti italiani, tra cui istituzioni governative e aziende strategiche. Le autorità italiane e gli esperti di sicurezza informatica devono monitorare attentamente questi sviluppi, poiché un coinvolgimento più attivo di NoName057(16) in Italia potrebbe:

NoName057(16) ha dimostrato nel tempo di essere uno dei gruppi hacktivisti filorussi più attivi e pericolosi e duraturi, con una strategia che combina attacchi informatici e propaganda digitale. L’apertura di un canale Telegram in italiano rappresenta un passo significativo nella loro espansione, indicando un interesse crescente verso il nostro Paese.

La sfida ora è capire quanto questa iniziativa possa influenzare il panorama italiano e come le istituzioni possano contrastare la loro azione, proteggendo sia le infrastrutture digitali sia il dibattito pubblico dalla loro propaganda.