Secondo una nuova ricerca, un gruppo di minacce con sospetti legami con il Pakistan ha colpito le organizzazioni governative energetiche nelle regioni dell’Asia meridionale e centrale per distribuire RAT (Remote Access Trojan) su sistemi Windows compromessi.

“La maggior parte delle organizzazioni che hanno mostrato segni di compromissione erano in India e un piccolo numero in Afghanistan”

ha detto il Black Lotus Labs di Lumen in un’analisi di martedì.

“Le vittime potenzialmente compromesse si sono allineate con il governo e i vertici delle aziende elettriche”.

Alcune delle vittime includono un’organizzazione governativa straniera, un’organizzazione di trasmissione di energia elettrica e un’organizzazione di generazione e trasmissione di energia. Si dice che l’operazione sia iniziata almeno nel gennaio 2021.

Le intrusioni sono molte e di alto profilo per una serie di motivi, non ultimo perché oltre alla natura altamente mirata, le tattiche, le tecniche e le procedure (TTP) adottate si basano su codice open source e sull’uso di domini compromessi.

Allo stesso tempo, il gruppo è stato attento a nascondere la propria attività modificando le chiavi di registro, garantendo loro la possibilità di mantenere la persistenza sui sistemi di destinazione senza attirare l’attenzione.

Spiegando la catena di infezione, Lumen ha osservato che la campagna

“ha portato la vittima a scaricare due agent; uno risiedeva in memoria, mentre il secondo veniva caricato lateralmente, garantendo la persistenza all’attore di minacce sulle workstation infette”.

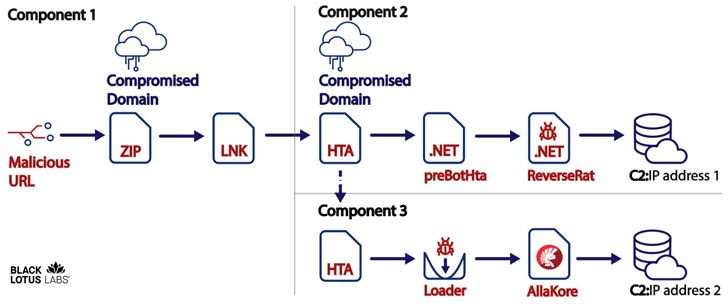

L’attacco inizia con un collegamento dannoso inviato tramite e-mail o messaggi di phishing che, se cliccato, scarica un file di archivio ZIP contenente un file di collegamento Microsoft (.lnk) e un file PDF esca da un dominio compromesso.

Il file di collegamento, oltre a mostrare il documento benigno al destinatario ignaro, si occupa anche di recuperare ed eseguire furtivamente un file HTA (applicazione HTML) dallo stesso sito Web compromesso.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…