No, non siamo filorussi, siamo apolitici e sappiamo distinguere il bene dal male e l’incompetenza dalla competenza.

Parliamo di tutto, scansioniamo il cyberspace e le underground in lungo e in largo, e spesso le nostre attenzioni sono rivolte a quello che non conosciamo, come Cina, Russia e Corea del Nord. Perché tutti possono dire la loro ed insegnarci qualcosa nel vasto ed immenso mondo della sicurezza informatica.

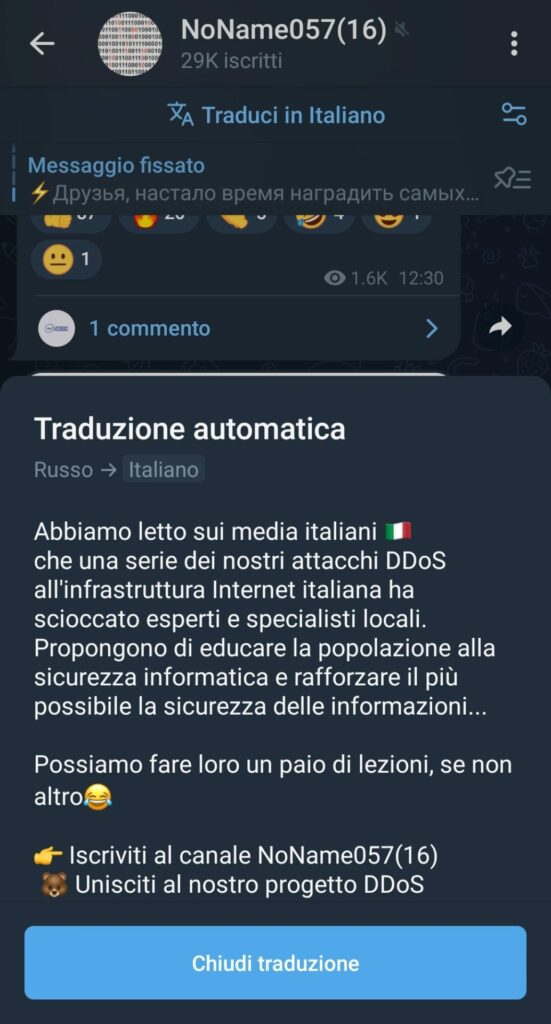

in questo specifico caso, si è letto sui giornali di tutto e con delle imprecisioni clamorose relativamente agli attacchi DDoS di NoName057(16), il collettivo hacktivista filorusso che ha preso di mira una serie di siti italiani negli ultimi 4 giorni.

C’è chi ha titolato come “attacco all’Italia” (un’altra volta a distanza di 2 settimane? Ma sempre a noi?), chi ha confuso un attacco ransomware (quello alle Ferrovie dello stato) con un attacco DDoS e c’è chi ha parlato di “cyberattacchi sempre più complessi”.

Insomma, in Italia vogliono tutti parlare di cyber, ma la cyber non la conosce nessuno.

Vogliono parlare di cyber tutti perché è l’argomento del momento. Fa fare visualizzazioni, attira gente, è quel connubio tra mistero ed illecito, oscuro, che eccita e al tempo stesso ci incuriosisce.

Ma la cyber è anche guerra e lo sarà sempre di più perché viene oggi utilizzata per fini geopolitici, di influenza e di propaganda e occorre parlarne con preparazione, oltre con il massimo rispetto ed attenzione.

Spesso ci viene detto, ma perché parlate anche con i criminali informatici?

Perché loro ne sanno più di noi e ci possono insegnare molto per poterci difendere al meglio.

E proprio perché ne sappiamo poco che le nostre infrastrutture collassano sotto gli attacchi ransomware, sotto degli attacchi “Slow HTTP Attack”, perché non sappiamo ancora distinguere la differenza tra un Web Application firewall (WAF) da un Firewall classico di rete.

Purtroppo in Italia La cybersecurity la si conosce davvero poco.

Abbiamo bisogno di maggiore preparazione, soprattutto sul profilo tecnico, abbiamo bisogno di più specialisti, perché sono loro che potranno operativamente contrastare il crimine informatico sullo stesso livello e proteggere le nostre infrastrutture critiche nazionali.

Dobbiamo rimboccarci le maniche e studiare, perché se vogliamo contrastare i criminali informatici sul loro stesso piano, dobbiamo conoscere a fondo la materia, iniziando a scrivere cose sensate sui giornali.

Una guerra non si vince con una legione di generali. La guerra si vince con legioni di soldati.

Andiamo tutti a scuola di Cybersecurity!