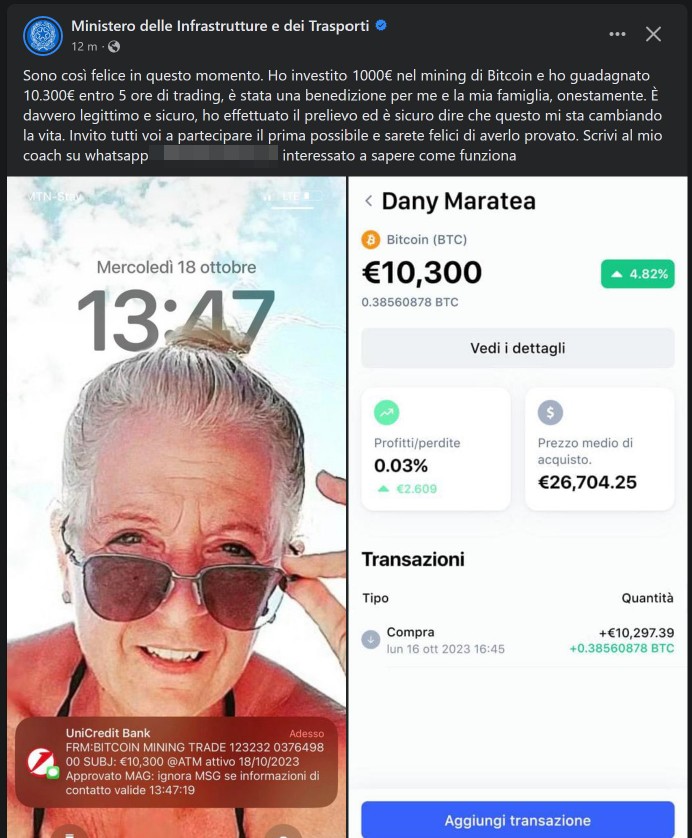

Nelle ultime ore, il Ministero delle Infrastrutture e dei Trasporti è diventato il punto focale di un audace colpo da parte dei malintenzionati cibernetici. Gli hacker criminali hanno riportato il seguente messaggio all’interno del profilo social del Ministero, reclamizzando di aver guadagnato moltissimi soldi in 5 ore di trading online.

Gli hacker hanno utilizzato il profilo del Ministero per diffondere un messaggio fuorviante e truffaldino.

Il post, visibile a numerosi utenti, affermava quanto segue: “Sono così felice in questo momento. Ho investito 1000€ nel mining di Bitcoin e ho guadagnato 10.300€ entro 5 ore di trading, è stata una benedizione per me e la mia famiglia, onestamente. È davvero legittimo e sicuro, ho effettuato il prelievo ed è sicuro dire che questo mi sta cambiando la vita. Invito tutti voi a partecipare il prima possibile e sarete felici di averlo provato. Scrivi al mio coach su whatsapp ********** se interessato a sapere come funziona”

Questo messaggio fraudolento è stato quindi eliminato dal Ministero delle Infrastrutture e dei Trasporti, ma sottolinea l’importanza di proteggere i profili dei social network dagli attacchi informatici.

Questo incidente sottolinea quanto sia fondamentale adottare misure di sicurezza online. Risulta importante sottolineare di creare password robuste e di abilitare la Multi Factor Authentication (MFA) su tutti i profili online. La MFA aggiunge un ulteriore strato di sicurezza richiedendo una seconda forma di autenticazione, come un codice inviato tramite SMS o un’applicazione di autenticazione, oltre alla password.

In un’epoca in cui la nostra vita online è sempre più rilevante, è fondamentale prestare attenzione alla sicurezza dei nostri account e dati personali. La truffa dietro l’attacco al profilo social del Ministero delle Infrastrutture e dei Trasporti è solo uno dei molti esempi di minacce online che possono colpire chiunque. Mantenere una solida igiene digitale e praticare la sicurezza informatica è cruciale per proteggere noi stessi e le nostre informazioni online.