Un ransomware cripta i dati, ma una falla di sicurezza sul sito dell’operatore del ransomware, utilizzato per il pagamento del riscatto, consente di recuperare la chiave a costo zero. Questa è la jungla della cybersecurity, questo è il nuovo ransomware Qlocker.

È in corso una massiccia campagna di ransomware rivolta ai dispositivi QNAP in tutto il mondo, mentre gli utenti stanno trovando i loro dati archiviati in file 7zip protetti da password.

Il ransomware si chiama Qlocker e ha iniziato a prendere di mira i dispositivi QNAP il 19 aprile 2021. Da allora, c’è stata un’enorme quantità di attività di richieste di supporto sul famoso sito ID-Ransomware, di Micheal Gillespie (che aiuta senza scopo di lucro le persone affette da Ransomware, del quale abbiamo parlato in un video sul canale di RHC Youtube) a seguito dell’ondata degli attacchi.

Secondo i rapporti delle vittime, gli aggressori utilizzano 7-zip per spostare i file sui dispositivi QNAP in archivi protetti da password. Mentre i file vengono bloccati, QNAP Resource Monitor visualizzerà numerosi processi “7z” che sono gli eseguibili della riga di comando 7zip.

Al termine del ransomware, i file del dispositivo QNAP verranno archiviati in archivi 7-zip protetti da password che terminano con l’estensione .7z . Per estrarre questi archivi, le vittime dovranno inserire una password nota solo all’aggressore.

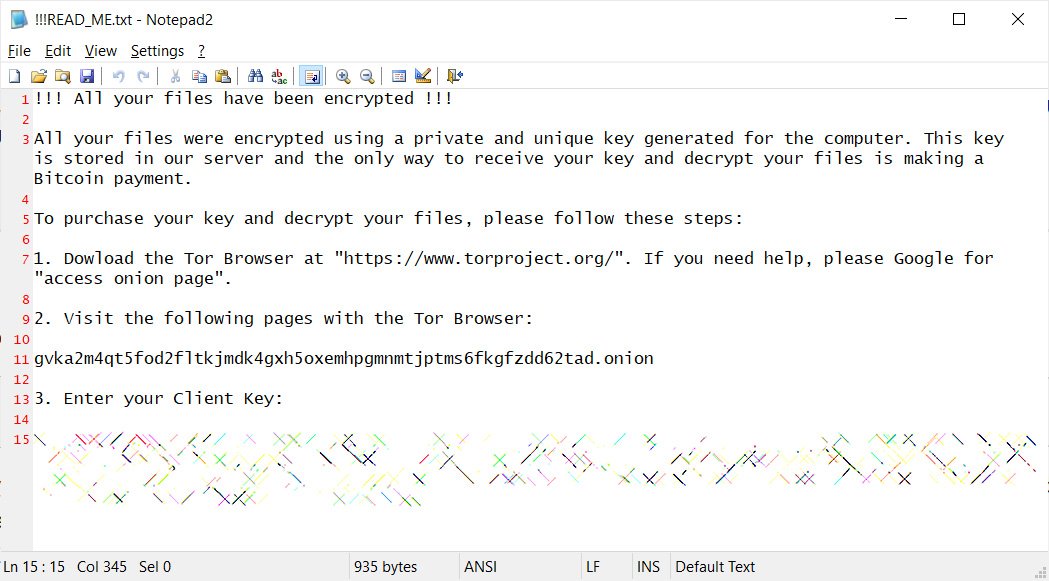

Dopo che i dispositivi QNAP sono stati crittografati, agli utenti viene lasciata una richiesta di riscatto !!! READ_ME.txt (riportata la print in calce) che include una chiave client univoca che le vittime devono inserire per accedere al sito di pagamento Tor del ransomware.

Qlocker chiede alle vittime di pagare 0,01 Bitcoin, che è circa 557,74 dollari, per ottenere una password per i loro file archiviati.

Dopo aver pagato il riscatto e inserito un ID di transazione Bitcoin valido, il sito di pagamento Tor visualizzerà la password per gli archivi 7Zip della vittima, come mostrato di seguito.

Questa password è unica per la vittima e non può essere utilizzata sui dispositivi di altre vittime.

Ironia della sorte, il ricercatore Jack Cable, ha scoperto nel sito di Qlocker Tor un bug software che permetteva agli utenti di recuperare gratuitamente le loro password 7zip.

Usando questo bug, le vittime potevano prendere un ID di transazione Bitcoin da una persona che aveva già pagato e acquisire la chiave. La scorsa notte, Cable aveva aiutato delle persone a recuperare le proprie password e si stavano prendendo accordi con Emsisoft per creare un sistema di aiuto per sfruttare meglio questa debolezza.

Purtroppo, un’ora dopo appreso del bug, gli operatori di ransomware hanno scoperto la falla e l’hanno fixata.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…