Come avevamo riportato qualche giorno fa, un attacco informatico di tipo ransomware ha colpito la Multimedica, il gruppo sanitario responsabile dell’attività di strutture come l’Ospedale San Giuseppe di Milano e l’Irccs Multimedica di Sesto San Giovanni.

Mentre il sito http://www.multimedica.it/ ancora risulta offline alle 23:36 del 02/05/2023, data di quando stiamo scrivendo questo articolo, la gang criminale Lockbit inizia a pubblicare i primi samples sul suo data leak site (DLS) (che di fatto è risultato non funzionante per 24 ore per problematiche di tipo tecnico).

Ricordiamo che l’attacco informatico ha costretto i medici e gli infermieri del pronto soccorso a fronteggiare notevoli difficoltà. In un primo momento si pensava si trattasse di un problema tecnico, ma con il passare del tempo è diventato sempre più evidente che si trattasse di un attacco informatico.

Successivamente, all’interno del sito della cybergang LockBit 3.0 è apparso un post che rivendicava l’avvenuto attacco ransomware all’azienda.

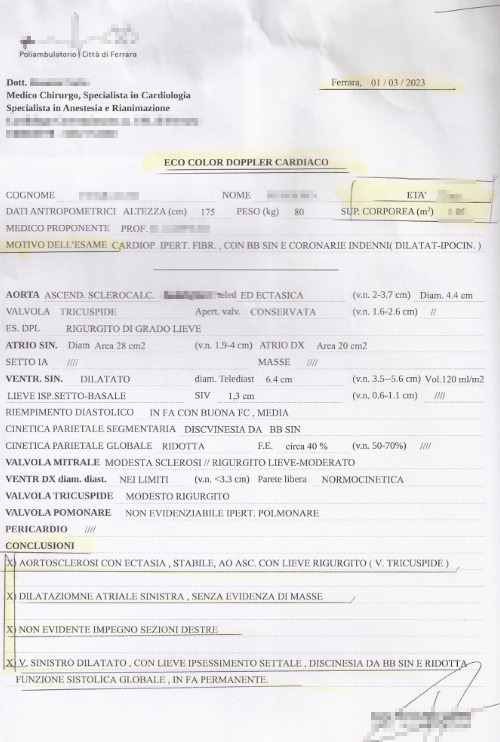

Accedendo al sito di LockBit, vengono riportate alcune informazioni aggiuntive, tra le quali una serie di print screen che attestano l’avvenuta violazione delle infrastrutture IT dell’Azienda sanitaria.

Andando ad analizzare i dati pubblicati da Lockbit, troviamo le seguenti informazioni:

Lockbit pubblica dei samples, ma non l’archivio completo dei dati esfiltrati dall’azienda sanitaria, sinonimo che le trattative siano ancora in corso. Ricordiamo sempre che la pubblicazione di un avviso sul loro data leak site (DLS), consente a LockBit di aumentare la pressione nei confronti dell’organizzazione e costringerli a pagare il riscatto, pena la pubblicazione delle informazioni sottratte dalle loro infrastrutture IT.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.