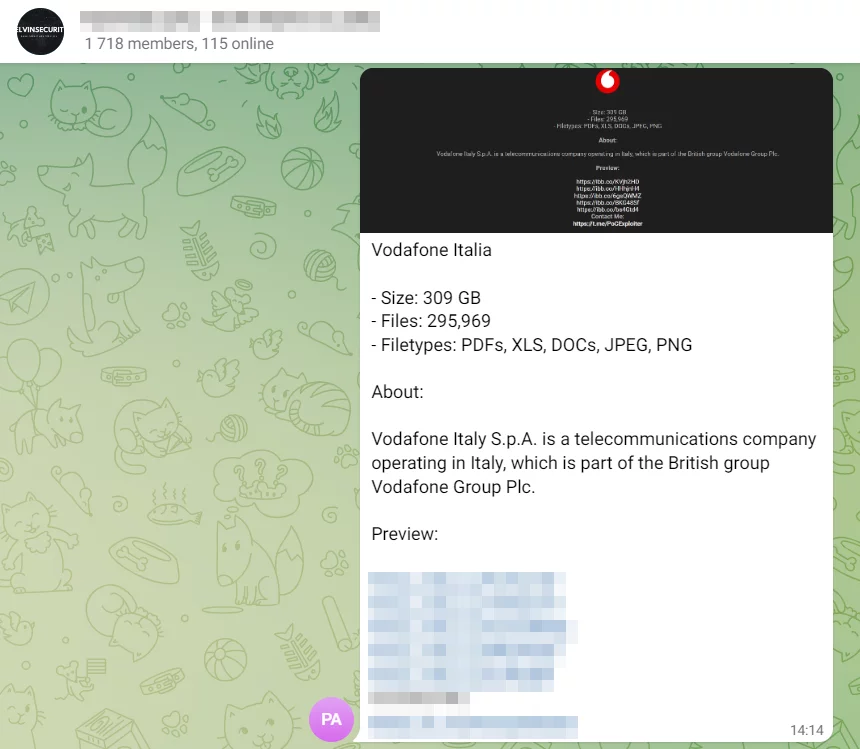

Un gruppo di criminali informatici che si fa chiamare Kelvin Security, ha pubblicato poco fa sul suo canale Telegram un annuncio della messa in vendita dei dati di Vodafone Italia.

Si tratta, da come riportano i criminali informatici, di circa 310 GB di dati relativi a circa 300.000 files contenenti documento come PDF, file Office e immagini.

I criminali informatici riportano anche quanto segue:

Vodafone Italy S.p.A. è una società di telecomunicazioni operante in Italia, che fa parte del gruppo britannico Vodafone Group Plc.

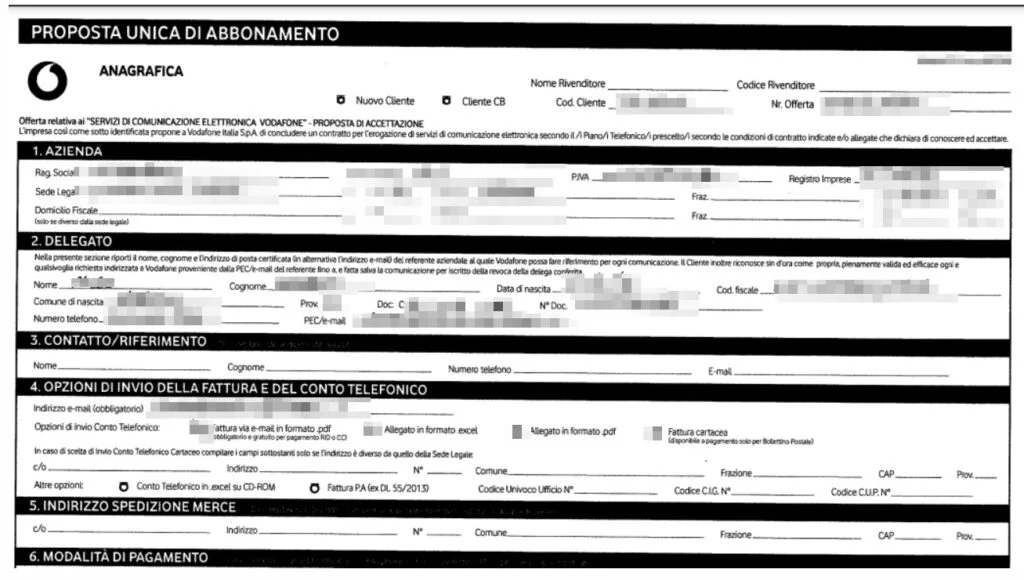

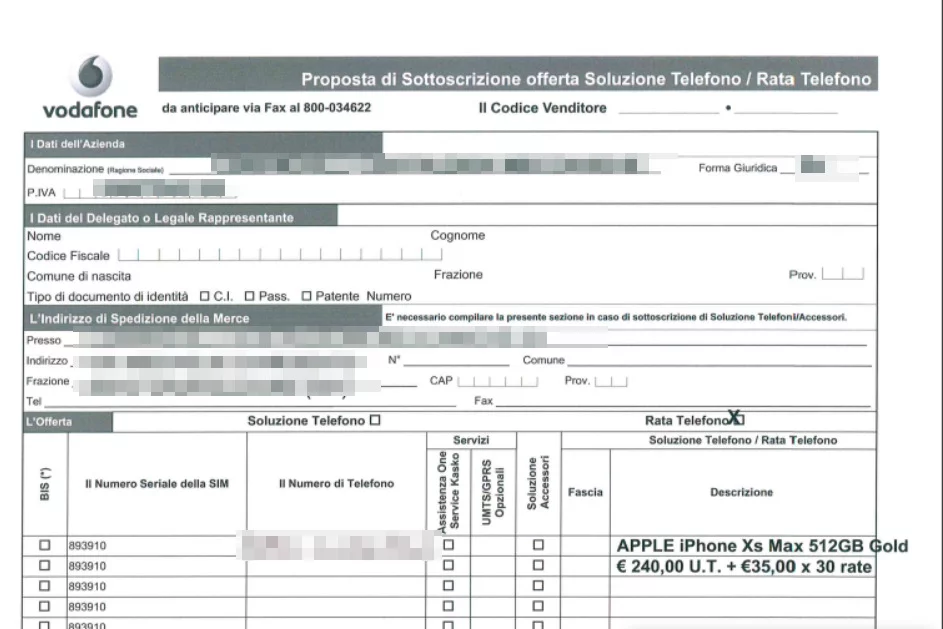

Andando ad analizzare i samples proposti da Kelvin Security, abbiamo acceduto a documenti di identità, proposte di abbonamento e contratti telefonici in generale, ma non a dati di particolare rilievo dell’azienda telefonica.

Pertanto è presumibile che i dati in possesso dei criminali informatici siano stati trafugati da un negozio che rivende i servizi di Vodafone ma non direttamente dall’azienda.

Normalmente, in caso di vendita di informazioni nelle underground, vengono riportati dei samples che attestano chiaramente la tipologia dei dati in possesso dagli aggressori in modo da far comprendere che si tratti di dati autentici, ma anche di rilievo.

E’ importante riportare che lo stesso Threat Actors è stato visto qualche giorno fa vendere gli accessi (Exploit/Login) del Ministero dei trasporti, sostenendo di dare l’accesso a circa 36.000 documenti riservati.

Pertanto Kelvin Security, è un threat actors che può essere classificato sia come Broker di Accesso, ma anche come gruppo che rivende i dati esfiltrati nelle underground.

Di seguito riportiamo i samples opportunamente anonimizzati messi a disposizione dal threat actors.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.