Nell’aprile 2024, la società Cellebrite ha dovuto affrontare un problema. Secondo i documenti trapelati e confermati da 404 Media, una parte significativa dei moderni iPhone era inaccessibile ai loro strumenti di jailbreak.

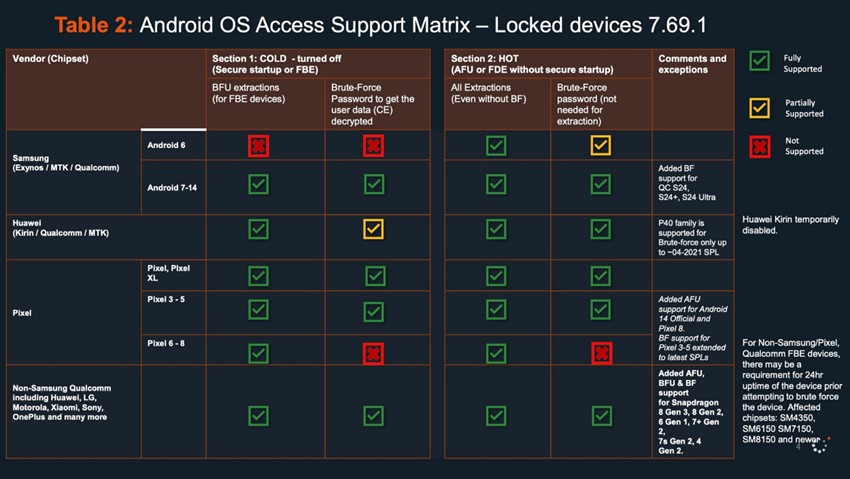

I documenti mostrano a quali smartphone Android e versioni del sistema operativo Cellebrite può accedere e fornisce uno sguardo dettagliato sullo stato attuale della tecnologia forense mobile.

L’analisi dei documenti è stata effettuata dopo che l’FBI ha annunciato di essere riuscita ad avere accesso al cellulare di Thomas Matthew Crooks, sospettato dell’attentato a Donald Trump. L’FBI non ha specificato quale marca di telefono utilizzasse Crooks o come fosse stato sbloccato il dispositivo.

I documenti, intitolati “Cellebrite iOS Support Matrix” e “Cellebrite Android Support Matrix“, sono stati inviati a 404 Media da una fonte anonima. A maggio, GrapheneOS, un sistema operativo basato su Android incentrato sulla privacy e sulla sicurezza, aveva precedentemente pubblicato screenshot degli stessi documenti, ma non avevano ricevuto un’attenzione diffusa al di fuori della comunità forense mobile.

Tabella delle versioni di iPhone e iOS supportate

Tutti gli iPhone bloccati con iOS 17.4 e versioni successive sono elencati come “In ricerca” nei documenti di Cellebrite, il che significa che i modelli che eseguono quella versione non possono essere sbloccati utilizzando gli strumenti dell’azienda.

Per le versioni precedenti di iOS 17 (da 17.1 a 17.3.1), sono supportati i modelli iPhone XR e iPhone 11. Tuttavia, per iPhone 12 e versioni successive da 17.1 a 17.3.1, è contrassegnato come “Prossimamente“, il che significa che. il supporto “arriverà presto”. Queste versioni di iOS hanno recentemente aggiunto anche il supporto per Supersonic BF (forza bruta), che consente un rapido accesso ai telefoni, afferma l’azienda .

Secondo i dati di giugno di Apple , la maggior parte degli utenti iPhone ha effettuato l’aggiornamento a iOS 17: il 77% di tutti gli iPhone e l’87% degli iPhone rilasciati negli ultimi 4 anni utilizzano iOS 17.

Cellebrite offre una varietà di strumenti forensi mobili, tra cui UFED, un dispositivo hardware in grado di estrarre dati da uno smartphone fisicamente connesso. L’UFED è ampiamente utilizzato dalla polizia. Cellebrite vende anche Cellebrite Premium, un servizio che offre ai clienti UFED più opzioni, viene elaborato nel cloud Cellebrite o viene offerto come soluzione autonoma.

Cellebrite afferma che Cellebrite Premium è in grado di recuperare la password per “quasi tutti i dispositivi mobili moderni, comprese le ultime versioni di iOS e Android”. Tuttavia, i documenti trapelati non supportano questa affermazione, dimostrando che ad aprile 2024 Cellebrite non era in grado di accedere agli iPhone bloccati con iOS 17.4.

Il secondo documento mostra che Cellebrite non ha il supporto completo per i dispositivi Android bloccati, sebbene copra la maggior parte di quelli elencati. Ad esempio, Cellebrite non può forzare i Google Pixel 6, 7 o 8 se sono spenti.

Tabella dei dispositivi Android supportati

Cellebrite ha confermato l’autenticità dei documenti in un’e-mail a 404 Media. Un portavoce dell’azienda ha affermato che i documenti hanno lo scopo di aiutare i clienti a comprendere le capacità delle tecnologie Cellebrite nella conduzione di indagini etiche e legali. Il rappresentante ha inoltre osservato che l’azienda non vende i suoi prodotti a paesi soggetti a sanzioni da parte di Stati Uniti, UE, Regno Unito o Israele.

Cellebrite non è l’unica azienda forense mobile. Grayshift realizza un prodotto chiamato GrayKey, inizialmente focalizzato sui dispositivi iOS e successivamente esteso ad Android. Le attuali capacità di GrayKey non sono chiare.