Uno specialista Microsoft ha condiviso alcune statistiche interessanti: la maggior parte dei criminali informatici preferisce usare la forza bruta solo per password brevi e solo una piccola percentuale di attacchi prende di mira password lunghe contenenti caratteri speciali.

Il ricercatore ha raccolto statistiche per questa analisi da numerosi server honeypot, studiando le tendenze tra gli aggressori:

“Ho analizzato le credenziali utilizzate in oltre 25.000.000 di attacchi di forza bruta su SSH”

ha detto Ross Bevington, un esperto di Microsoft.

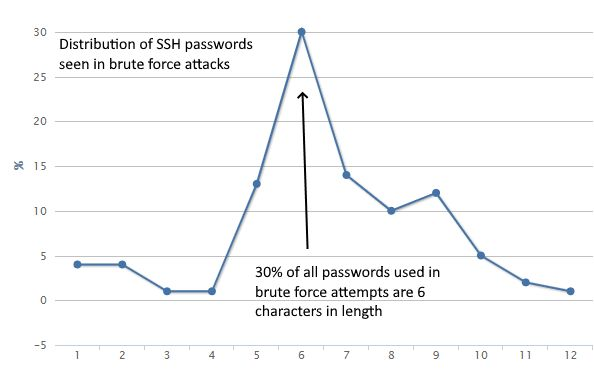

“Nel 77% dei casi, la forza bruta è stata indirizzata a password tra 1 e 7 caratteri. Solo nel 6% dei casi è stata rilevata una password più lunga di 10 caratteri.”

L’esperto scrive inoltre che solo nel 7% dei casi è stato utilizzato almeno un carattere speciale durante gli attacchi di forza bruta, mentre nel 39% dei casi è stato utilizzato almeno un carattere. Allo stesso tempo, nessuno dei tentativi di forza bruta ha preso in considerazione le password, che potrebbero contenere spazi.

I risultati di questo studio dimostrano che le password più lunghe contenenti caratteri speciali hanno maggiori probabilità di essere protette dalla stragrande maggioranza di tali attacchi (a meno che le credenziali non vengano altrimenti “trapelate” al pubblico e non siano incluse in dizionari speciali ed elenchi dannosi).

Bevington osserva che, sulla base dei dati di 14 miliardi di attacchi di forza bruta sui server Honeypot di Microsoft, gli attacchi su RDP sono triplicati dal 2020, con un aumento del 325%. Inoltre, gli attacchi ai servizi di stampa di rete, nonché a Docker e Kubernetes, sono aumentati del 110% del 178%.

“Le statistiche per SSH e VNC sono altrettanto negative, semplicemente non sono cambiate molto dall’anno scorso”

afferma l’esperto.

“Per impostazione predefinita, le soluzioni come RDP sono disabilitate, ma se scegli di abilitarle, non scaricare tutto direttamente su Internet. Ricorda che gli aggressori applicheranno la forza bruta a qualsiasi protocollo di amministrazione remota. Se hai bisogno di un accesso a Internet, usa password complesse, identità gestite e autenticazione a più fattori.”

E noi di RHC aggiungiamo, aggiorna sempre e all’ultimo grido il sistema.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…