Un team di scienziati del Massachusetts Institute of Technology (MIT) ha svelato un nuovo sistema informatico basato sul movimento della luce, utilizzando centinaia di microlaser per i calcoli. La tecnologia promette di migliorare l’efficienza del Machine Learning (ML) di ordini di grandezza, riducendo al contempo il consumo energetico.

Secondo i risultati dell’esperimento, il nuovo sistema mostra un miglioramento dell’efficienza energetica di oltre 100 volte e un aumento della densità di calcolo – una misura della potenza del sistema – di 25 volte rispetto agli attuali computer digitali ad alta tecnologia per apprendimento automatico.

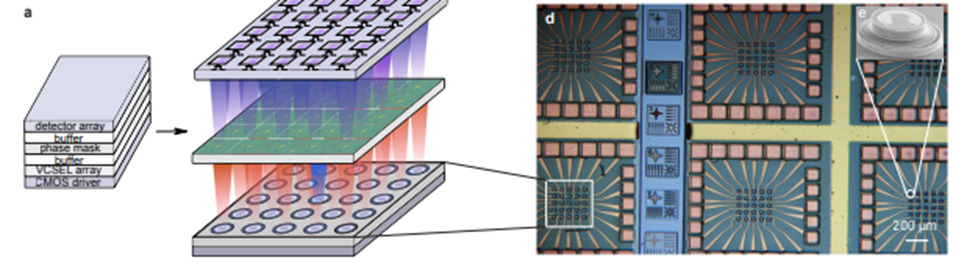

Architettura proposta con comunicazione 3D e integrazione fotonica. Il centro (blu) viene utilizzato come assone e il resto (rosso) viene utilizzato come laser VCSEL. Il fascio di assoni si ramifica in copie

Gli scienziati ritengono che la nuova tecnologia apra la strada alla creazione di processori optoelettronici su larga scala per accelerare le attività di apprendimento automatico, dai data center alle periferiche decentralizzate. Questo approccio consentirà di includere gli smartphone in questo epocale cambiamento.

Gli autori dello studio sottolineano che il nuovo sistema può essere ampliato per uso commerciale nei prossimi anni, poiché i suoi componenti sono creati utilizzando le tecnologie esistenti.

Secondo gli scienziati, gli attuali supercomputer limitano le dimensioni dei modelli ML, il che rende la loro formazione antieconomica. La nuova tecnologia consentirà di superare questa barriera e creare modelli altrimenti irraggiungibili nel prossimo futuro.

“Non sappiamo di cosa sarà capace la prossima generazione di ChatGPT se sarà 100 volte più potente, ma è questa scoperta che consente l’esistenza di tale tecnologia”, hanno osservato i ricercatori.

Nello sviluppo del nuovo sistema, gli scienziati hanno utilizzato array di laser a emissione di superficie verticale (VCSEL), una tecnologia innovativa che è già stata utilizzata in aree come il rilevamento remoto LiDAR e la stampa laser.

Gli esperti sottolineano il potenziale della tecnologia per accelerare sistemi IA costosi e su larga scala come i modelli “GPT” come ChatGPT. L’opera è già stata depositata per il brevetto.