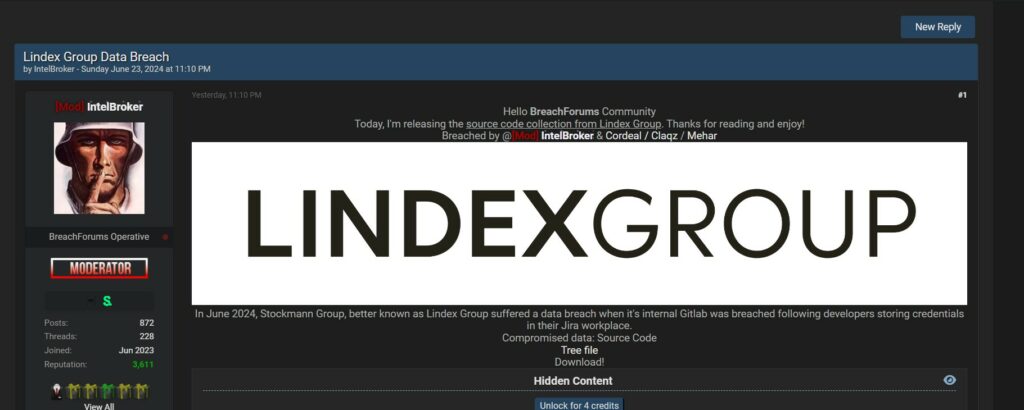

Nel giugno 2024, Stockmann Group, meglio conosciuto come Lindex Group, ha subito una significativa violazione dei dati. L’incidente è avvenuto quando il Gitlab interno dell’azienda è stato compromesso a causa di una cattiva gestione delle credenziali da parte degli sviluppatori, i quali le avevano memorizzate nel loro spazio di lavoro Jira.

I dati compromessi includono il codice sorgente di vari progetti dell’azienda, esponendo potenzialmente informazioni sensibili e proprietà intellettuale.

La presunta violazione è stata rivendicata da un gruppo noto come IntelBroker. Questo gruppo ha dichiarato di aver effettuato attacchi simili contro altre grandi aziende tecnologiche, tra cui Apple, AMD e T-Mobile. Sebbene queste affermazioni non siano state confermate in modo indipendente, il nome di IntelBroker è associato a diversi attacchi cibernetici di alto profilo nel passato recente.

Il post di IntelBroker è apparso su un noto forum del dark web, BreachForums, il 23 giugno 2024. Nel post, il gruppo ha annunciato la diffusione del codice sorgente del Lindex Group, mettendo a disposizione dei membri del forum i dettagli dell’attacco e i file compromessi. Nella stessa pubblicazione, IntelBroker ha ringraziato i membri del forum per il loro interesse e ha offerto la possibilità di scaricare il codice sorgente compromesso.

Questa violazione evidenzia l’importanza critica della gestione sicura delle credenziali e delle pratiche di sicurezza informatica robusta. La memorizzazione di credenziali in spazi di lavoro condivisi, come Jira, rappresenta un rischio significativo che può essere facilmente sfruttato da attori malintenzionati.

Al momento non ci sono dichiarazioni ufficiali da parte del Lindex Group riguardo all’incidente. L’azienda è attualmente impegnata a rispondere all’attacco e a collaborare con le autorità competenti per indagare sull’accaduto e prevenire futuri attacchi.

L’incidente che ha colpito il Lindex Group serve come monito per tutte le aziende sull’importanza della sicurezza informatica e della gestione sicura delle credenziali. Mentre il mondo diventa sempre più digitale, le minacce informatiche continuano a evolversi, rendendo essenziale per le organizzazioni adottare misure proattive per proteggere i propri dati.

Il Lindex Group, come molte altre aziende prima di esso, sta affrontando una sfida significativa, ma una risposta rapida e il miglioramento delle misure di sicurezza rappresentano un passo nella giusta direzione per proteggere i loro sistemi e le loro informazioni sensibili in futuro.