Il Ministero delle Comunicazioni e la National Cyber Authority of Israel hanno annunciato l’introduzione di nuove regole che devono rispettare standard obbligatori e uniformi per quanto concerne la sicurezza informatica.

In base alle nuove regole, le aziende devono sviluppare piani per proteggere le reti di comunicazione utilizzando una combinazione di meccanismi di monitoraggio e controllo per fornire un quadro aggiornato della difesa informatica pur mantenendo la loro privacy.

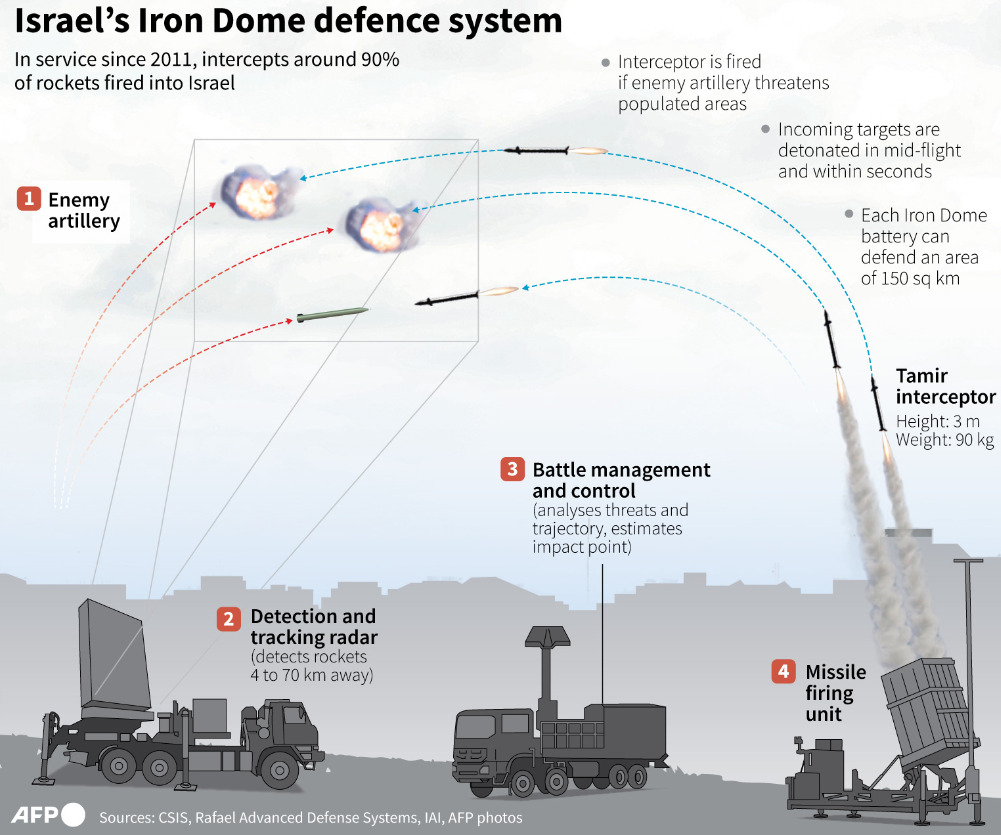

“Stiamo cercando di stabilire lo standard giusto per le società di comunicazione per proteggere Israele e creare una sorta di “Iron Dome” nel campo della sicurezza informatica. Ogni anno subiamo migliaia di attacchi informatici”

ha affermato il ministro delle Comunicazioni Yoaz Hendel.

L’Iron Dome è un sistema di difesa aerea israeliano che intercetta i missili dei militanti palestinesi.

Hendel ha affermato che i rischi continuano a crescere insieme alla crescita della digitalizzazione.

“La comunicazione è un obiettivo interessante per gli attacchi informatici da parte di elementi ostili”

ha affermato Hendel, riferendosi al potenziale danno o interruzione dei servizi e alla perdita di informazioni archiviate.

Nei primi tre mesi del 2022, il numero di attacchi settimanali contro aziende israeliane è aumentato del 137% a quasi 1.500 a settimana, secondo i dati della società di sicurezza informatica Check Point.