Autore: Agostino Pellegrino

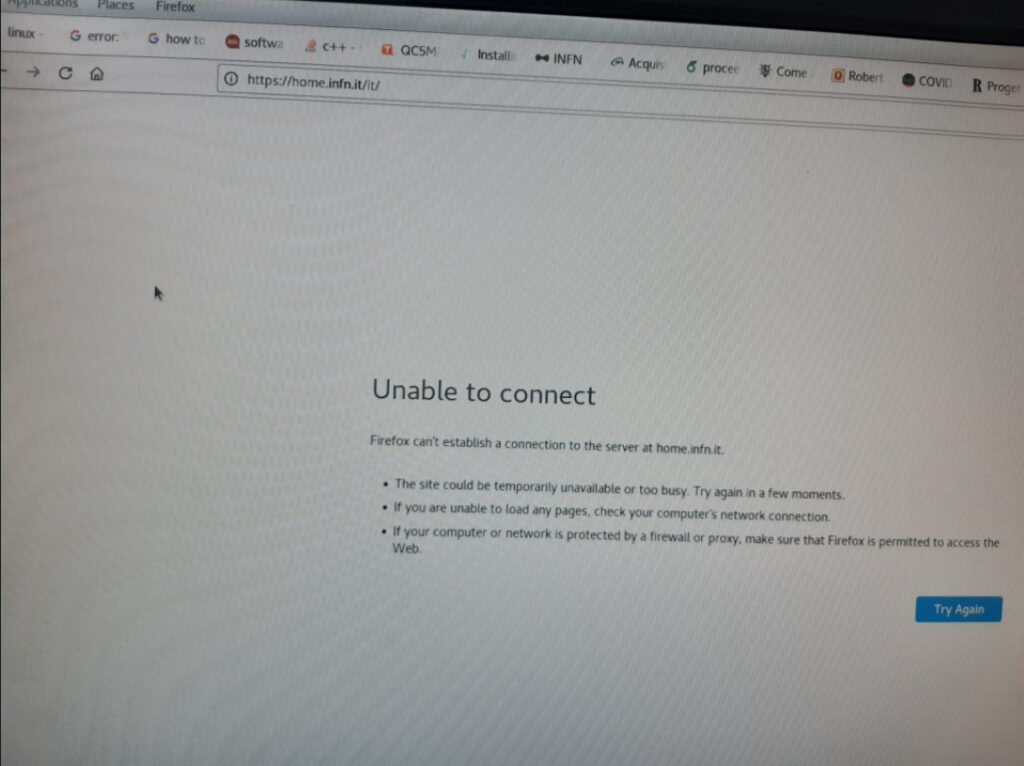

Questa mattina alle 09:12 abbiamo effettuato un controllo rispetto voci di mancata risposta al sito infn[.]it.

Da un’analisi preliminare il sito risultava non raggiungibile. L’analisi di intelligence riportano una potenziale infezione di almeno uno degli asset a partire da inizio Giugno 2022.

Allo stato attuale il sito risulta irraggiungibile; di seguito il permalink all’ultima analisi del Fri Jun 24 08:32:53 UTC 2022.

Non ci sono dichiarazioni ufficiali rispetto l’evento, aspettiamo di leggerne di tempestive e dettagliate.

La mia personalissima esperienza, diretta ed indiretta, raccontata da chi si sporca le mani per riparare ai danni, rispetto lo stato dei sistemi nella maggior parte delle università italiane (ci sono delle eccezioni ovviamente) descrive delle infrastrutture stratificate e obsolete nel corso degli anni, sottoposte a poco controllo.

Infatti spesso si utilizzano piattaforme non certificate e codificate in maniera “discutibile”, dove si trattano dati sensibili con poca aderenza alle normative vigenti, dove chi governa i sistemi lo fa presumendo di essere evangelista, monarca e profeta.

Prima Pisa, di cui presto parleremo ancora, oggi INFN Roma.

Chi sarà il prossimo?